Foram encontradas 716 questões.

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

A conexão com a internet traz às corporações uma série de riscos relacionados aos dados, aos recursos e ativos da empresa, e à imagem da empresa, uma vez que um ataque bem-sucedido pode representar um verdadeiro risco à reputação da corporação caso seja divulgado.

(MORAES, 2010, p. 160. Adaptado.)

Analise as afirmativas a seguir sobre segurança da informação.

I. O firewall só controla o tráfego que passa por ele. Assim sendo, em ataques provenientes de usuários internos à rede, cujo tráfego não passa pelo firewall, ele não garante proteção.

II. O propósito da DMZ em uma rede física é prover uma proteção adicional à rede local (corporativa), isolando o tráfego da internet para os servidores públicos da empresa da rede corporativa, ou seja, evita-se que esse tráfego passe pela rede corporativa, o qual pode ser malicioso, uma vez que é proveniente de redes não confiáveis.

III. O proxy é um servidor que literalmente faz a intermediação da comunicação de um equipamento na rede segura com um equipamento na rede externa.

IV. Um firewall não é capaz de bloquear URLs específicas, como sites pornográficos, piadas ou jogos, diretamente. Esse tipo de filtragem é geralmente realizado por meio de software ou hardware adicional, como filtros de conteúdo da web, que podem ser integrados ao firewall, mas não é uma função inerente a ele. O firewall geralmente controla o tráfego com base em endereços IP, portas e protocolos, não em URLs específicas.

Está correto o que se afirma apenas em

Provas

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

- Ataques e Golpes e AmeaçasDoS: Denial of Service

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasSpoofing

Sobre ameaças cibernéticas relacionadas a aplicativos maliciosos, marque V para as afirmativas verdadeiras e F para as falsas.

( ) Um vírus de computador é capaz de se replicar e infectar outros arquivos ou programas sem a intervenção do usuário. Uma vez que um vírus é executado em um sistema, ele pode se espalhar para outros arquivos ou programas automaticamente sem a necessidade de interação do usuário.

( ) Spoofing é uma técnica na qual um atacante mascara a identidade ou origem de um pacote de dados, fazendo com que pareça originar-se de uma fonte confiável, com o objetivo de enganar o receptor e obter acesso não autorizado a sistemas ou informações.

( ) O cavalo de Troia é um tipo de malware que se disfarça como um programa aparentemente inofensivo ou útil, mas que, na verdade, esconde código malicioso. Quando ativado pelo usuário, ele executa ações não autorizadas, como roubo de informações ou danos ao sistema.

( ) O objetivo principal de um ataque de negação de serviço (DoS) é enviar mais dados do que um receptor espera para forçálo a armazenar os valores em variáveis fora do buffer.

A sequência está correta em

Provas

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

Qual a técnica de segurança da informação que envolve o cálculo de um hash criptográfico do conteúdo de um documento, a criptografia do hash resultante com uma chave privada e a anexação do hash criptografado ao documento para garantir sua integridade e autenticidade?

Provas

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

Como se distinguem os atributos de um sistema criptográfico simétrico em relação às características associadas à sua chave de cifragem?

Provas

Disciplina: TI - Segurança da Informação

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

Em relação à segurança da informação, analise as afirmativas a seguir.

I. Utilização de câmeras de vigilância e controle de acesso biométrico são medidas típicas de segurança física.

II. Criptografia de dados e implementação de firewalls são medidas típicas de segurança lógica.

III. Proteção contra incêndio é uma medida de segurança física.

IV. Acesso físico e lógico através de cartões (crachás) e permissão, por meio desse cartão, de ingresso seguro à rede de Windows, bloqueio de PC, acesso remoto seguro (VPN) e e-mail seguro com assinatura digital são consideradas convergência física e lógica.

Está correto o que se afirma em

Provas

Disciplina: TI - Sistemas Operacionais

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

- VirtualizaçãoBenefícios e Desvantagens da Virtualização

- VirtualizaçãoMonitor de Máquina Virtual (Hypervisor)

- VirtualizaçãoParavirtualização

- VirtualizaçãoTipos de Hypervisor

- VirtualizaçãoVirtualização Assistida por Hardware

- VirtualizaçãoVirtualização Total (Completa)

Em relação ao desempenho e eficiência, como se distingue o hypervisor Type-1 do Type-2 em ambientes de virtualização avançada?

Provas

Disciplina: TI - Sistemas Operacionais

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

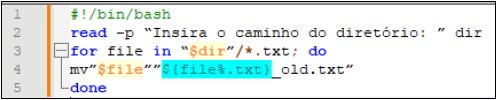

Em ambientes operacionais Linux uma técnica muito útil para as equipes de infraestrutura é a programação utilizando Shell Script. Esse recurso permite a criação de scripts que são interpretadas pelo interpretador Shell do Sistema Operacional. Em uma situação hipotética, considere que uma equipe de infraestrutura escreveu o seguinte script:

Sobre o script, analise as afirmativas a seguir.

I. A linha 1 indica ao sistema qual interpretador deverá ser utilizado para executar o script.

II. Na linha 2, a opção “-p” é utilizada para armazenar o conteúdo digitado pelo usuário dentro da variável dir.

III. Na linha 4, o trecho “${file%.txt}” remove a extensão .txt do nome do arquivo deixando apenas o nome base do arquivo.

Está correto o que se afirma apenas em

Provas

Disciplina: TI - Sistemas Operacionais

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

- Sistemas de ArquivosComparativo entre Sistemas de Arquivos

- Sistemas de ArquivosTipos de Sistemas de ArquivosEXT3

- Sistemas de ArquivosTipos de Sistemas de ArquivosFAT32

- Sistemas de ArquivosTipos de Sistemas de ArquivosXFS

Um sistema de arquivos é um conjunto de regras estruturadas utilizadas para organizar, gerenciar e armazenar informações em dispositivos de armazenamento, determinando como os dados serão gravados no dispositivo de armazenamento. Esse sistema é essencial para o funcionamento de qualquer Sistema Operacional, permitindo, assim, que os usuários armazenem e acessem seus dados de forma eficiente e organizada. Sobre sistemas de arquivos, analise as afirmativas a seguir.

I. EXT3: possui suporte ao journaling e armazenamento eficiente de arquivos com até 16 GB de tamanho.

II. XFS: é um sistema de arquivo de 64 bits, escalável e robusto que suporta agendamento de metadados facilitando a recuperação de travamento rápida.

III. FAT32: pode trabalhar com limite de até 65.536 clusters com 32 KB de tamanho cada.

Está correto o que se afirma em

Provas

Disciplina: TI - Sistemas Operacionais

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

Um ambiente de rede é composto por um conjunto de dispositivos de rede, softwares e protocolos que permitem que computadores e outros dispositivos se comuniquem entre si. No mundo corporativo, esse ambiente é fundamental, pois promove celeridade e agilidade nas operações diárias que são executadas no fluxo operacional, resultando em uma maior performance, qualidade e agilidade na entrega de resultados. Um conjunto de processos pode estar em situação de deadlock se todo processo pertencente ao conjunto estiver esperando por um evento que somente um outro processo desse mesmo conjunto poderá fazer acontecer. Pode- -se afirmar que são consideradas formas de recuperar essa condição, EXCETO:

Provas

Disciplina: TI - Redes de Computadores

Banca: Consulplan

Orgão: Câm. Belo Horizonte-MG

Um aluno de determinado curso de tecnologia da informação iniciou a disciplina de redes pelo tópico “arquitetura TCP/IP e seus principais protocolos”. Em uma aula, o docente apresentou as camadas do modelo e falou superficialmente sobre cada uma e a sua respectiva importância para o correto funcionamento da arquitetura em questão. No fim da aula, foi proposto um trabalho de pesquisa, em grupos, no qual os alunos deveriam abordar detalhes de implementação de cada camada; o aluno ficou encarregado de explorar detalhes sobre os protocolos que são utilizados pela camada de aplicação da arquitetura. Pode-se afirmar que são protocolos da camada definida como objeto de pesquisa desse aluno, EXCETO:

Provas

Caderno Container