Foram encontradas 355 questões.

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- AAA: Autenticação, Autorização e AuditoriaFatores de Autenticação2FA e MFA

- Controle de AcessoControle de Acesso Lógico

Deseja-se implementar um controle de acesso com

autenticação forte baseada em dois fatores. Para isso,

uma forma correta é utilizar

Provas

Questão presente nas seguintes provas

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosISO 31000: Gestão de Riscos

- GestãoGestão de RiscosTratamento de Riscos

O tratamento de riscos, parte integrante da segurança da

informação, envolve algumas opções, sendo correto que,

na opção

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresRootkit

- Ataques e Golpes e AmeaçasMalwaresWorms

Dentre os vários tipos de códigos maliciosos, foi constatada a infecção com as seguintes características: o código malicioso começou a atuar após acesso a um site e

ativação de um link para uma fotografia; alterou e removeu arquivos; instalou um código malicioso; furtou senhas

do computador. O tipo de código malicioso descrito é

Provas

Questão presente nas seguintes provas

Considerando a segurança da informação e também o

plano de continuidade de negócios, é correto afirmar que

Provas

Questão presente nas seguintes provas

Existem alguns tipos de ataques DDoS que têm como

objetivo interromper o funcionamento de servidores e

redes de comunicação. Um dos tipos de DDoS é o baseado no Service Port Flood, no qual o atacante

Provas

Questão presente nas seguintes provas

No âmbito da segurança da informação, o MD5 é

Provas

Questão presente nas seguintes provas

816729

Ano: 2018

Disciplina: TI - Sistemas Operacionais

Banca: VUNESP

Orgão: Câm. Indaiatuba-SP

Disciplina: TI - Sistemas Operacionais

Banca: VUNESP

Orgão: Câm. Indaiatuba-SP

Provas:

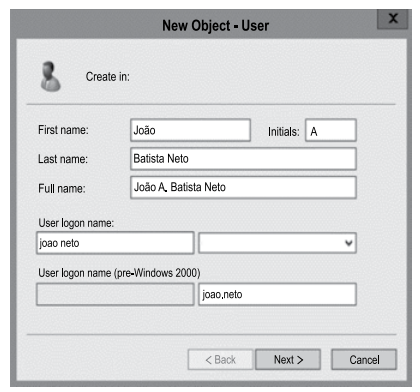

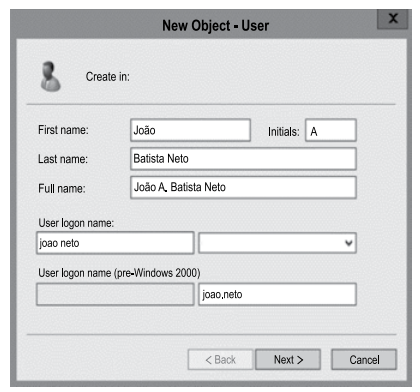

O administrador de uma rede Windows habilitou a configuração de segurança “A senha deve satisfazer a requisitos de complexidade” para todos os usuários do domínio.  Sabendo disso, o usuário joao.neto, cujos detalhes são

exibidos na imagem, poderá utilizar a senha:

Sabendo disso, o usuário joao.neto, cujos detalhes são

exibidos na imagem, poderá utilizar a senha:

Sabendo disso, o usuário joao.neto, cujos detalhes são

exibidos na imagem, poderá utilizar a senha:

Sabendo disso, o usuário joao.neto, cujos detalhes são

exibidos na imagem, poderá utilizar a senha:Provas

Questão presente nas seguintes provas

O IPSec apresenta como uma de suas características o

Provas

Questão presente nas seguintes provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Existem diversas categorias de cabos utilizados em cabeamento estruturado de redes de computadores.

Sobre isso, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

816726

Ano: 2018

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Câm. Indaiatuba-SP

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Câm. Indaiatuba-SP

Provas:

Na rede mundial de computadores, Internet, a comunicação pode ser realizada por diferentes caminhos dentro do emaranhado de roteadores pelos quais trafegam

os pacotes de dados. Para evitar que os pacotes fiquem

trafegando indefinidamente e congestionem a rede, os

roteadores da Internet verificam uma informação contida

no pacote e pertencente ao protocolo

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container