Foram encontradas 125 questões.

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Câm. Olímpia-SP

Avaliando-se os padrões 802.11b, 802.11g e 802.11n, tem-se que o padrão

Provas

Disciplina: TI - Redes de Computadores

Banca: VUNESP

Orgão: Câm. Olímpia-SP

Em relação aos principais cabos utilizados atualmente em cabeamento estruturado, tem-se o de categoria

Provas

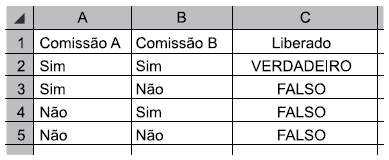

A planilha a seguir foi elaborada por meio do MS-Excel 2016, em sua configuração padrão, para mostrar quando um documento pode ser liberado após passar por determinadas comissões. Uma fórmula foi colocada na célula C2 e arrastada pela alça de preenchimento para as demais células da coluna C.

A fórmula contida na célula C2 que atende ao enunciado e aos valores vistos na imagem é

Provas

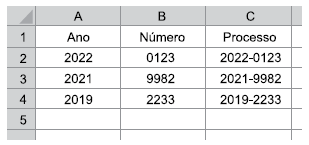

Um usuário preparou uma planilha por meio do MS-Excel 2016, em sua configuração padrão, para gerar códigos de processos padronizados utilizando o ano e o número do processo, conforme o padrão exibido a seguir.

A fórmula adicionada na célula C2, que corresponde ao valor exibido na imagem, de acordo com o enunciado, é:

Provas

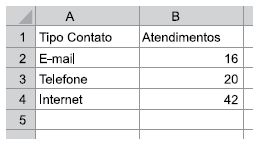

Observe a planilha a seguir, elaborada por meio do MS-Excel 2016, em sua configuração padrão, para registrar os atendimentos realizados aos cidadãos.

O valor resultante após a aplicação da fórmula =MÉDIA(B2;B4) na célula B5 é:

Provas

A segurança da informação compreende diversos aspectos ou objetivos, todos relevantes para a manutenção desse tipo de segurança. Portanto, considerando tais aspectos ligados à segurança da informação, é correto afirmar que o aspecto

Provas

Um tipo de código malicioso, que consiste em um conjunto de programas e técnicas que permite esconder e assegurar a presença de um invasor ou de outro código malicioso em um computador comprometido, é denominado

Provas

Analise as seguintes situações relacionadas à segurança de rede de computadores que ocorrem com frequência:

a: O usuário recebeu respostas de e-mails que ele nunca enviou.

b: O usuário recebeu e-mails aparentemente enviados por ele mesmo, sem que ele tenha feito isto.

c: O usuário recebeu um e-mail do administrador do serviço de e-mail que ele utiliza, solicitando informações pessoais e ameaçando bloquear a sua conta caso ele não as envie.

d: O usuário recebeu um e-mail supostamente de alguém conhecido, solicitando que ele clique em um link ou execute um arquivo anexo.

Em relação a essas situações, é correto afirmar que

Provas

- Segurança da InformaçãoPrincípios de Segurança da Informação

- Segurança da InformaçãoFerramentas de Segurança

A respeito da autenticação de usuários por dois fatores em aplicações ou websites, é correto afirmar que

Provas

De: Angelo Para: Bruna; Bernardo Cc: Carlos; Charles Cco: Elton; Maria; Joana Assunto: Protocolo

O usuário Elton ao observar a mensagem, verificou que a mensagem foi enviada para outros destinatários além dele. Para quantos outros destinatários, além dele, ele viu que a mensagem foi enviada?

Provas

Caderno Container