Foram encontradas 750 questões.

Drivers são importantes elementos para o funcionamento do Windows, e usualmente requerem manutenção ao longo do tempo, devido ao acoplamento de novos equipamentos e/ou novas versões de equipamentos.

O gerenciamento da maior parte dos drivers no Windows 7 é feito por meio do recurso:

Provas

Questão presente nas seguintes provas

O termo URL denota um endereço de recurso na Internet e,

informalmente, confunde-se com o termo link.

Considere os exemplos a seguir.

I.

www.globo.com

II.

http://192.168.1.1

III. kk@site.com.br IV.

www.registro.br

V.

http://x.com

O único exemplo que NÃO corresponde a uma URL válida é:

O único exemplo que NÃO corresponde a uma URL válida é:

Provas

Questão presente nas seguintes provas

Como toda linguagem, o Excel apresenta uma ordem de precedência para os operadores aritméticos.

A ordem de precedência dos operadores da maior para a menor hierarquia é:

Provas

Questão presente nas seguintes provas

Carlos é um analista de segurança. Ele pretende criptografar os dados dos servidores da sua empresa que possuem Windows Server 2012 como sistema operacional, protegendo-os contra roubos e acessos não autorizados, seja pela execução de ferramentas de ataque a software ou pela transferência do disco rígido do computador para outro computador.

A ferramenta por ele utilizada que reduz acessos não autorizados aos dados por meio do aperfeiçoamento das proteções de arquivo e sistema é o:

A ferramenta por ele utilizada que reduz acessos não autorizados aos dados por meio do aperfeiçoamento das proteções de arquivo e sistema é o:

Provas

Questão presente nas seguintes provas

519462

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Salvador-BA

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Salvador-BA

Provas:

A criptografia tem uma longa e interessante história de milhares de anos.

Seus princípios fundamentais são:

Seus princípios fundamentais são:

Provas

Questão presente nas seguintes provas

No contexto do protocolo TLS, analise as afirmativas a seguir.

- Os parâmetros criptográficos usados pelo canal seguro são produzidos pelo sub-protocolo de handshake durante o estabelecimento da conexão entre o cliente e o servidor.

- O protocolo suporta dois tipos de troca de chaves: (EC)DHE e PSK com (EC)DHE.

- O protocolo é uma evolução do SSL e opera na camada de redes.

Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

519460

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Salvador-BA

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Salvador-BA

Provas:

Um profissional de segurança da informação deve compreender detalhadamente a norma NBR ISO/IEC 27002 para aplicá-la corretamente na sua organização.

Sobre o tema, analise as afirmativas a seguir.

I. A norma foi originalmente publicada como NBR ISO/IEC 27001, sendo atualizada com o objetivo de fornecer recomendações básicas e mínimas para a gestão de segurança da informação nas organizações. II. Para que o processo de segurança da informação de uma organização tenho sucesso, é necessário que os regulamentos estejam alinhados com os objetivos do negócio e a forma de implementação seja coerente com a cultura organizacional.

III. Para proteger adequadamente a informação, é necessário que se tenha a identificação dos ativos de informação, seus responsáveis, sua forma de uso e classificação em termos de sigilo.

Está correto somente o que se afirma em:

Sobre o tema, analise as afirmativas a seguir.

I. A norma foi originalmente publicada como NBR ISO/IEC 27001, sendo atualizada com o objetivo de fornecer recomendações básicas e mínimas para a gestão de segurança da informação nas organizações. II. Para que o processo de segurança da informação de uma organização tenho sucesso, é necessário que os regulamentos estejam alinhados com os objetivos do negócio e a forma de implementação seja coerente com a cultura organizacional.

III. Para proteger adequadamente a informação, é necessário que se tenha a identificação dos ativos de informação, seus responsáveis, sua forma de uso e classificação em termos de sigilo.

Está correto somente o que se afirma em:

Provas

Questão presente nas seguintes provas

519459

Ano: 2018

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Salvador-BA

Disciplina: TI - Segurança da Informação

Banca: FGV

Orgão: Câm. Salvador-BA

Provas:

Atualmente, a função do gestor do processo de segurança da informação vem ganhando destaque em diversas organizações.

Os níveis de confiabilidade em que a informação pode ser classificada são:

Os níveis de confiabilidade em que a informação pode ser classificada são:

Provas

Questão presente nas seguintes provas

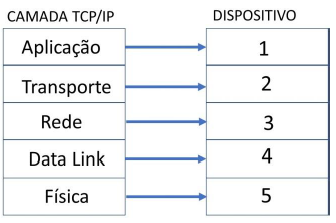

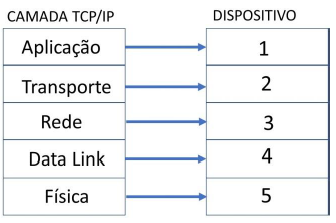

- Modelo TCP/IPModelo TCP/IP: Camada de Interface de RedeModelo TCP/IP: Camada Física

- Modelo TCP/IPModelo TCP/IP: Camada de Interface de RedeModelo TCP/IP: Camada de Enlace

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

A imagem a seguir apresenta uma correlação entre dispositivos de redes e as camadas da arquitetura TCP/IP.

Os dispositivos que operaram em cada camada são, respectivamente:

Os dispositivos que operaram em cada camada são, respectivamente:

Provas

Questão presente nas seguintes provas

Nos meios de transmissão guiados, a transmissão de sinal se restringe ao interior do cabo. As frequências de transmissão suportadas por cabos de pares trançados das categorias 5e, 6 e 6a são, respectivamente:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container