Foram encontradas 50 questões.

- GestãoGestão de RiscosAnálise de Riscos

- GestãoGestão de RiscosISO 27005: Gestão de Riscos de Segurança da Informação

- GestãoGestão de RiscosTratamento de Riscos

Na análise de riscos sobre os ativos de TI de uma organização, é comum estabelecer

níveis de risco para cada ameaça identificada. Também é importante identificar os possíveis

tratamentos e seus custos para decidir o que será feito. Nesse contexto, qual alternativa NÃO

representa uma opção disponível à gerência para ser utilizada no julgamento sobre o tratamento de

riscos?

Provas

Questão presente nas seguintes provas

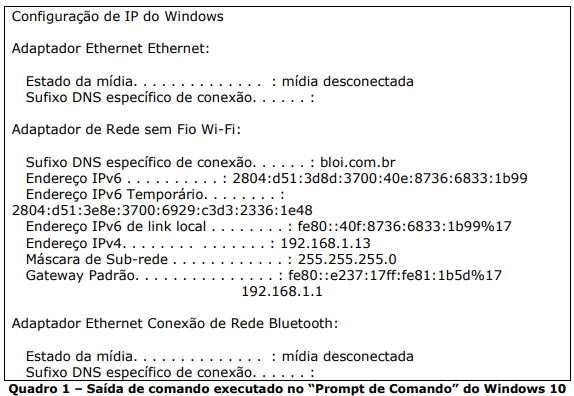

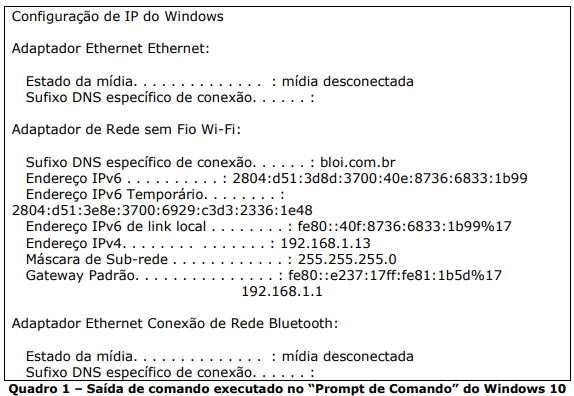

Analise o Quadro 1 abaixo, obtido pela execução de um comando no “Prompt de

Comando” de um Sistema Operacional Windows 10, com configuração padrão.

Em relação ao Quadro 1, analise as assertivas abaixo, assinalando V, se verdadeiras, ou F, se falsas.

( ) O comando executado chama-se ipconfig. ( ) Em um Sistema Operacional Linux, existe o comando de mesmo nome e que gera saída com resultados equivalentes. ( ) A partir da máquina onde o comando foi executado, é possível comunicar-se diretamente com outro dispositivo de rede que possua endereço IP 192.168.2.14, sem depender de recursos de roteamento. ( ) Com o mesmo comando, mas com parâmetros apropriados, é possível forçar a renovação das configurações de IP que são obtidas a partir de um servidor DHCP.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Em relação ao Quadro 1, analise as assertivas abaixo, assinalando V, se verdadeiras, ou F, se falsas.

( ) O comando executado chama-se ipconfig. ( ) Em um Sistema Operacional Linux, existe o comando de mesmo nome e que gera saída com resultados equivalentes. ( ) A partir da máquina onde o comando foi executado, é possível comunicar-se diretamente com outro dispositivo de rede que possua endereço IP 192.168.2.14, sem depender de recursos de roteamento. ( ) Com o mesmo comando, mas com parâmetros apropriados, é possível forçar a renovação das configurações de IP que são obtidas a partir de um servidor DHCP.

A ordem correta de preenchimento dos parênteses, de cima para baixo, é:

Provas

Questão presente nas seguintes provas

O ataque de visa comprometer a de

recursos como largura de banda de rede, recursos de sistema operacional e de aplicações.

Assinale a alternativa que preenche, correta e respectivamente, as lacunas do trecho acima.

Assinale a alternativa que preenche, correta e respectivamente, as lacunas do trecho acima.

Provas

Questão presente nas seguintes provas

- Certificado Digital

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

A criptografia de chave pública requer um algoritmo de cifração e duas chaves: uma

privada e outra pública. Enquanto a primeira chave deve ser guardada em local seguro e não acessível

por outros participantes, a segunda deve ser compartilhada publicamente, o que gera uma fragilidade

potencial, já que alguém mal-intencionado pode compartilhar uma chave dizendo ser de outra pessoa.

Para resolver esse tipo de vulnerabilidade é que existe:

Provas

Questão presente nas seguintes provas

Um permite a entrada de conexões TCP nas

portas "não conhecidas" (de 1024 a 65535) somente quando os pacotes correspondem ao perfil de

uma das entradas da tabela de conexões de saída.

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

Assinale a alternativa que preenche corretamente a lacuna do trecho acima.

Provas

Questão presente nas seguintes provas

Em relação ao endereçamento dos protocolos IPv4 e IPv6, é INCORRETO afirmar

que:

Provas

Questão presente nas seguintes provas

- Transmissão de DadosCaracterísticas de TransmissãoTaxa de Transferência de Dados

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Uma empresa quer projetar uma rede de comunicação que seja capaz de transmitir

dados a uma taxa aproximada de 1 Gigabit/segundo e que suporte cabos de par trançado

Categoria 5 (CAT5). Baseado nessas especificações, pode-se deduzir que a rede utilizará que padrão

tecnológico?

Provas

Questão presente nas seguintes provas

Abaixo encontra-se o conteúdo extraído do interpretador de comandos de um computador com Sistema Operacional Linux:

Com base no que foi apresentado, é correto afirmar que:

Provas

Questão presente nas seguintes provas

“Envia pacotes ICMP, incrementando o campo TTL do protocolo IP e aguarda as

respostas, mostrando para cada uma delas os dados como nome de host, endereço IP e tempo de ida

e volta dos pacotes (round-trip time)”. Assinale a alternativa que melhor corresponde ao

funcionamento detalhado.

Provas

Questão presente nas seguintes provas

Os protocolos da camada de aplicação da pilha TCP/IP geralmente especificam os

protocolos das camadas inferiores que podem ser utilizados. Assinale a alternativa que apresenta um

protocolo da camada de aplicação que pode utilizar tanto o protocolo TCP quanto o UDP para o

transporte.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container