Foram encontradas 165 questões.

Considere verdadeira a proposição I e falsa a proposição II:

I- As tarifas de energia elétrica aumentarão e o consumo dessa energia por residência diminuirá.

II- Novas hidrelétricas serão construídas ou as contas não serão pagas com atraso.

A partir dessas informações, conclui-se corretamente que a proposição verdadeira é:

Provas

Dentre as proposições apresentadas nas alternativas, a única cuja recíproca é, necessariamente, verdadeira é:

Provas

Um código usado para decifrar mensagens é construído a partir da troca de letras. Considerando a ordem alfabética, cada letra será trocada, na sequência enviada, da seguinte forma: substitui-se cada consoante dessa sequência pela consoante anterior e cada vogal pela vogal posterior, dando assim origem à palavra recebida. Uma sequência de letras foi enviada e, após decifrada, deu origem à palavra PERIGO. Dessa forma, a sequência de letras enviada foi

Provas

Considere a proposição a seguir:

Se Rafael e André são irmãos e Bruno não é amigo de Sofia, então Bruno e André são primos.

Dentre as proposições abaixo, aquela que é logicamente equivalente à proposição acima é

Provas

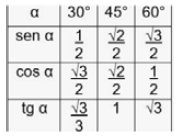

Uma combinação de resistor e capacitor em série produz uma corrente de 10 A e um ângulo de fase de 30º quando ligados a uma fonte de 380 V / 60 Hz.

Dados:

Os valores de R e C são, respectivamente:

Provas

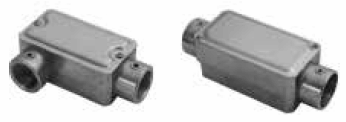

Considere as figuras abaixo.

Os tipos de conduletes apresentados são, respectivamente:

Provas

Uma aplicação típica de inversores de frequência é o

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CEFET-MG

Orgão: CEFET-MG

Sobre o Consórcio World Wide Web (W3C), é correto afirmar que

Provas

No Windows 10, foi introduzida a Visão de Tarefas para possibilitar uma visualização panorâmica dos aplicativos em execução. O acesso à Visão de Tarefas é feito pressionando-se, simultaneamente, a tecla logotipo do Windows e

Provas

Riscos relacionados ao uso da Internet podem ser observados nos golpes e ataques praticados por códigos maliciosos.

CERT.br – Comitê Gestor da Internet no Brasil. Cartilha de Segurança para Internet: Fascículos. CGI.

br. v. 4.0 – São Paulo: Comitê Gestor da Internet no Brasil, 2012. Disponíveis em <https://cartilha. cert.br/livro/cartilha-

seguranca-internet.pdf>. Acesso em 02 fev 2022. (Adaptado)

Associe os golpes e ataques a seguir às suas respectivas ações.

| Golpes e ataques | Ações |

| I - Advance fee fraud | ( ) obtém dados pessoais e financeiros de um usuário, tais como nome, senha e detalhes do cartão de crédito, pela utilização combinada de meios técnicos e da engenharia social. |

| II - Pharming | ( ) executa o redirecionamento da navegação do usuário para sites falsos, por meio de alterações no serviço de DNS (Domain Name System). |

| III - Phishing | ( ) induz uma pessoa a fornecer informações confidenciais ou a realizar um pagamento adiantado, com a promessa de futuramente receber algum tipo de benefício. |

| IV - Sniffing | ( ) inspeciona os dados trafegados em redes de computadores, para obter dados ilícitos. |

A associação correta é

Provas

Caderno Container