Foram encontradas 250 questões.

Uma empresa possui atualmente, em sua rede interna,

um endereço de rede de Classe C, com a máscara

CIDR de /24. Tem portanto uma única rede:

192.168.0.0/24. Devido ao grande aumento no número

de departamentos, e muitos destes possuindo poucos

computadores, decidiram segmentar a rede em várias

sub-redes (VLANs). Considerando-se o recurso de

subnet zero, deseja-se dividir inicialmente a rede

original em sub-redes de 64 endereços IP.

Logo após essa divisão, precisa-se dividir mais duas

sub-redes resultantes: uma em VLSMs de 32

endereços IP e outra em VLSMs de 16 endereços IP.

Quantas sub-redes haverá no total após todas as

divisões em VLSMs?

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosAcesso Remoto e TerminalRDP: Remote Desktop Protocol

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

- Protocolos e ServiçosRedes, Roteamento e TransporteNAT: Network Address Translation

Ao configurar o roteador de uma empresa, foi pedido à equipe de TI que o redirecionamento de portas fosse

corretamente implementado para liberar o acesso de fora para dentro aos serviços RDP (Remote Desktop) e ao

servidor HTTP/HTTPS. Todos esses serviços estarão acessíveis em uma mesma máquina da rede interna, no caso o

servidor SRV01 que possui o endereço IP 192.168.33.1.

Foi requisitado explicitamente que não se utilizasse do recurso de zona desmilitarizada do roteador e sim apenas do

port forwarding.

Sabendo das necessidades da empresa ,assinale a alternativa que apresenta CORRETAMENTE o que deverá ser feito

no roteador.

Provas

Questão presente nas seguintes provas

Assinale a alternativa que NÃO apresenta uma

característica das redes estatísticas:

Provas

Questão presente nas seguintes provas

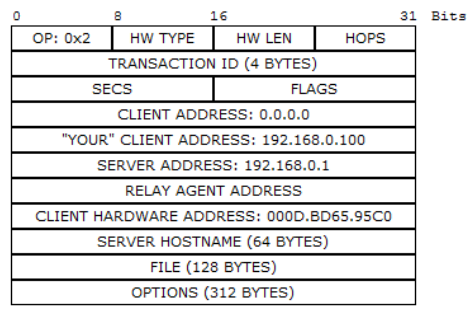

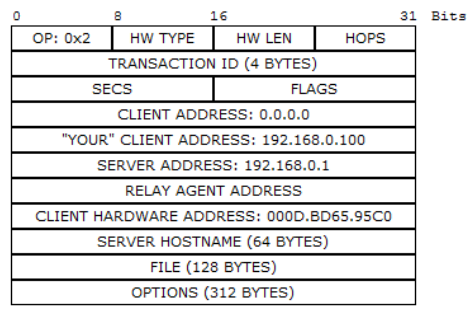

Através do Wireshark, você capturou uma parte do tráfego da rede para análise. Ao verificar o cabeçalho de uma

transação DHCP, você obteve os seguintes dados:

De acordo com os campos informados acima, marque a opção CORRETA sobre a operação do DHCP:

De acordo com os campos informados acima, marque a opção CORRETA sobre a operação do DHCP:

Provas

Questão presente nas seguintes provas

- LinuxComandoschroot

- LinuxPermissões de Arquivos e Diretórios no Linux

- LinuxSegurança no LinuxSELinux

- LinuxUsuários e Grupos no Linux

Após diversas invasões ao servidor Linux de uma

empresa, uma diretiva de segurança exigiu que os

serviços web e de ftp fossem colocados em uma “jaula”,

para que utilizem seu próprio path independentemente

da raiz do sistema. Portanto, caso haja uma invasão, o

invasor ficará preso ao caminho virtual e será

impossibilitado de acessar os arquivos e dados do

sistema comprometido.

Foi pedido também que seja instalado um módulo de

segurança no kernel do Linux que permite controle de

usuários e processos com base em diversos recursos,

como endereços MAC, e que permitam a execução dos

daemons com o mínimo de privilégio possível.

Quais são os recursos que devem ser implementados

para atender o que foi pedido pela empresa,

RESPECTIVAMENTE?

Provas

Questão presente nas seguintes provas

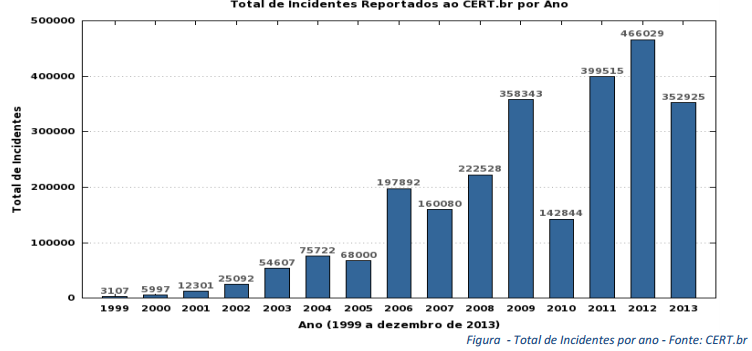

O gráfico estatístico da CERT.br (Centro de Estudos, Resposta e Tratamento de Incidentes de Segurança no Brasil) aponta uma queda no número de incidentes reportado em 2013 se comparado a 2012, mesmo com o crescimento de usuários e acesso a sites e serviços. Grande parte dessa queda atribui-se à qualidade do serviço, que estão apresentando menor número de vulnerabilidade e ao crescente treinamento dos usuários de internet. Entretanto, a segurança de perímetro ainda continua a ser um dos itens mais delicados na análise de um ambiente computacional corporativo. Baseando-se no conceito de perímetro de segurança lógico e das funcionalidades dos mecanismos de segurança exigidos e disponíveis, assinale a alternativa CORRETA:

Provas

Questão presente nas seguintes provas

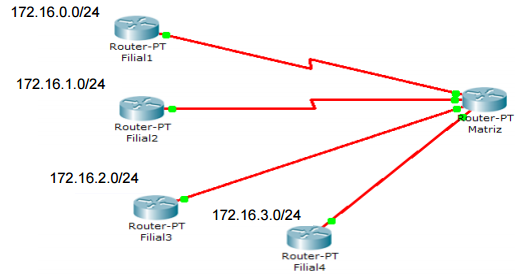

Uma multinacional possui quatro unidades interligadas com sua matriz central. As rotas são recebidas de forma nãosumarizada pelos protocolos de roteamento. Entretanto, foi pedido a você que utilizasse também uma rota sumarizada de super-rede para representar as quatro-subredes na tabela de roteamento utilizando uma única entrada estática. Com base no cenário, marque a alternativa que mostra CORRETAMENTE o endereço de rede e a máscara de subrede para a rota sumarizada que se deseja.

Provas

Questão presente nas seguintes provas

- Modelo OSIModelo OSI: Camada Física

- Modelo OSIModelo OSI: Camada de Rede

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo OSIModelo OSI: Camada de Aplicação

- Modelo TCP/IPModelo TCP/IP: Camada de Interface de Rede

A tabela a seguir apresenta, na primeira coluna, a

arquitetura do TCP/IP e, na segunda coluna, apresenta

o modelo de referência OSI. A arquitetura do TCP/IP não

é baseada no modelo OSI, porém, por se tratar do

mesmo assunto, existe equivalência entre elas.

Enumere a segunda coluna de acordo com a primeira.

A alternativa que apresenta a sequência CORRETA

de cima para baixo é:

|

1. Acesso à Rede |

( ) Camada física. |

|

2. Rede. |

( ) Camada de transporte. |

|

3. Transporte. |

( ) Camada de apresentação. |

|

4. Aplicação. |

( ) Camada de enlace de dados. |

|

( ) Camada de sessão. |

|

|

( ) Camada de rede. |

|

|

( ) Camada de aplicação. |

Provas

Questão presente nas seguintes provas

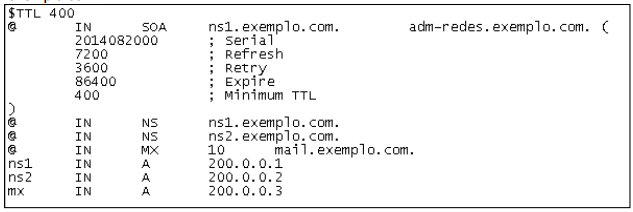

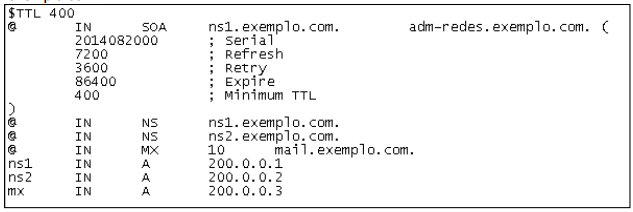

Um administrador realizou as seguintes configurações de DNS (Domain Name System) no arquivo de zona do domínio

"exemplo.com":

Após realizar as configurações, o servidor de e-mail não está recebendo nenhuma conexão SMTP (Simple Mail Transfer Protocol) e, consequentemente, os usuários não recebem e-mails. Qual o problema de configuração que está inviabilizando o recebimento de e-mails?

Após realizar as configurações, o servidor de e-mail não está recebendo nenhuma conexão SMTP (Simple Mail Transfer Protocol) e, consequentemente, os usuários não recebem e-mails. Qual o problema de configuração que está inviabilizando o recebimento de e-mails?

Provas

Questão presente nas seguintes provas

Os itens abaixo referem-se às tecnologias de

conectividade de redes. Analise-os.

I.A tecnologia SDH permite implementar mecanismos

variados de proteção nos equipamentos e na própria

rede, oferecendo serviços com alta disponibilidade e

efetiva segurança no transporte de informações.

II.Os serviços Metro Ethernet e suas aplicações

dependem necessariamente de tecnologia Ethernet

para o transporte dos dados.

III.A tecnologia EoF (Ethernet over Fiber) caracteriza-se

por usar exclusivamente a tecnologia Ethernet para

transmissão dos dados e atua na camada 3 do modelo

de referência Open Systems Interconnection (OSI).

É CORRETO apenas o que se afirma em

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container