Foram encontradas 50 questões.

Texto 2

O sniper

O sniper é um atirador de elite, de incrível habilidade,

capaz de acertar alvos fixos ou móveis a grandes distâncias.

Para desenvolver sua técnica, esse tipo de soldado costuma

treinar horas a fio com fuzis de alta precisão, além de

estudar fundamentos de balística. O sniper também se

especializa em camuflagem, ocultação, observação,

infiltração em terreno inimigo e disparo em várias

condições – em pleno sol, à noite, com ventos fracos ou

fortes, chuva e neve. Suas principais defesas são a

camuflagem e a ocultação, pois deve atirar sem que seja

notado. A técnica de camuflagem compreende a criação de

vestimentas improvisadas pelo próprio sniper, chamadas de

ghillie suit (“roupas de garoto”, no dialeto escocês).

Colocadas sobre o uniforme, imitam, em seus padrões, as

folhagens, as tonalidades da areia e rochas do deserto ou

mesmo o branco imaculado da neve.

GILMORE, A. C. As duas mortes de Osama Bin Laden. São Paulo: Edições Pavana, 20

Provas

- Banco de Dados em Rede

- Banco de Dados Hierárquico

- Banco de Dados Orientado a Objetos

- Banco de Dados RelacionalFundamentos de Banco de Dados Relacionais

Provas

- LinuxManipulação de Arquivos e Pastas (Shell)ls

- LinuxManipulação de Arquivos e Pastas (Shell)mkdir (Linux)

- LinuxRedes no LinuxFerramentas de Rede (Linux)ifconfig

Provas

Provas

Information Technology Infrastructure Library (ITIL) é um conjunto de melhores práticas que devem ser aplicadas na infraestrutura, na operação e no gerenciamento de serviços de TI. O ITIL V3 foi publicado em 2007 e atualizado em 2011.

Disponível em: <https://www.mundoitil.com.br/> . Acesso em: 23 jan. 2018, com adaptações

Com base no exposto, é correto afirmar que o ITIL consiste em

Provas

Hoje em dia, é quase impossível falar a respeito de segurança da informação e não inserir o armazenamento de dados na pauta. O backup sempre se fez necessário a todo usuário de computadores; porém, com o ambiente corporativo cada dia mais informatizado e transmitindo informações cada vez mais relevantes para a empresa, o cuidado de se prevenir contra possíveis perdas de dados originais passou a ser ainda mais importante.

Disponível em:<https://www.alertasecurity.com.br/> . Acesso em: 23 jan. 2018, com adaptações.

Em se tratando de segurança para o armazenamento de dados, qual das formas a seguir é a mais segura do mercado?

Provas

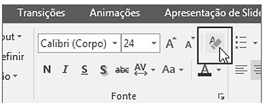

A imagem apresentada mostra parte da barra de ferramentas do PowerPoint. O botão indicado pela seta tem a função de

Provas

Provas

Trata-se de um tipo de código malicioso que torna inacessíveis os dados armazenados em um equipamento, geralmente com o uso de criptografia, e que exige o pagamento de resgate para restabelecer o acesso ao usuário.

Disponível em:<https://cartilha.cert.br/> . Acesso em: 12 jan. 2018, com adaptações.

Com base nas informações apresentadas, é correto afirmar que essas características descrevem

Provas

A criptografia simétrica utiliza a mesma chave criptográfica para encriptação de texto puro e decriptação de texto cifrado. A mesma chave utilizada para “fechar o cadeado” é usada para “abrir o cadeado”.

Com relação ao exposto, qual é o algoritmo utilizado na criptografia simétrica?

Provas

Caderno Container