Foram encontradas 259 questões.

Texto 4

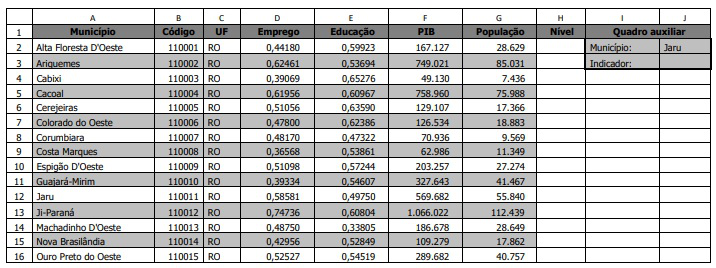

A planilha a seguir, elaborada no Microsoft Excel®, apresenta informações socioeconômicas para 5.172 municípios brasileiros. Para facilitar a consulta, foi criado um quadro auxiliar, no qual o nome do município consultado é digitado na célula J2, e o resultado aparece na célula J3.

Para que um município tenha nível de desenvolvimento “alto”, os indicadores de emprego e de educação precisam ser, ambos, maiores que 0,6; do contrário, o município tem nível de desenvolvimento “baixo”. Para se verificar o nível de desenvolvimento, foi digitada uma fórmula na célula H2, que depois foi “arrastada” até a célula H5173.

Considerando o exposto, assinale a alternativa que apresenta a fórmula correta.

Provas

Hoje em dia, é quase impossível falar a respeito de segurança da informação e não inserir o armazenamento de dados na pauta. O backup sempre se fez necessário a todo usuário de computadores; porém, com o ambiente corporativo cada dia mais informatizado e transmitindo informações cada vez mais relevantes para a empresa, o cuidado de se prevenir contra possíveis perdas de dados originais passou a ser ainda mais importante.

Disponível em:<https://www.alertasecurity.com.br/> . Acesso em: 23 jan. 2018, com adaptações.

Em se tratando de segurança para o armazenamento de dados, qual das formas a seguir é a mais segura do mercado?

Provas

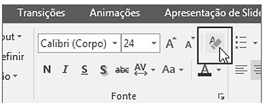

A imagem apresentada mostra parte da barra de ferramentas do PowerPoint. O botão indicado pela seta tem a função de

Provas

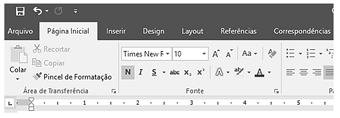

A imagem apresentada mostra parte da barra de ferramentas do Word em um arquivo em edição. Se o usuário pretende alterar a orientação do texto de “retrato” para “paisagem”, ele consegue fazer isso ao clicar com o mouse sobre a guia

Provas

Provas

Trata-se de um tipo de código malicioso que torna inacessíveis os dados armazenados em um equipamento, geralmente com o uso de criptografia, e que exige o pagamento de resgate para restabelecer o acesso ao usuário.

Disponível em:<https://cartilha.cert.br/> . Acesso em: 12 jan. 2018, com adaptações.

Com base nas informações apresentadas, é correto afirmar que essas características descrevem

Provas

A criptografia simétrica utiliza a mesma chave criptográfica para encriptação de texto puro e decriptação de texto cifrado. A mesma chave utilizada para “fechar o cadeado” é usada para “abrir o cadeado”.

Com relação ao exposto, qual é o algoritmo utilizado na criptografia simétrica?

Provas

Provas

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAmeaça

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

Provas

Caderno Container