Foram encontradas 113 questões.

Disciplina: TI - Ciência de Dados e BI

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

Com relação à modelagem dimensional e à otimização de bases de dados para business intelligence, julgue o item subsequente.

O modelo snowflake acrescenta graus de normalização às tabelas de dimensões, eliminando redundâncias; em termos de eficiência na obtenção de informações, seu desempenho é melhor que o do modelo estrela, o qual, apesar de possuir um único fato, possui tamanho maior que o do snowflake, considerando-se a desnormalização das tabelas de dimensões.

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

A respeito de business intelligence, julgue o próximo item.

Situação hipotética: Uma instituição privada tem como requisito a contratação de infraestrutura em nuvem provisionada, de modo que nesta cada recurso seja oferecido como um componente de serviço separado, cabendo ao provedor de serviços de computação em nuvem gerenciar a infraestrutura, enquanto a instituição se encarregará de gerenciar o sistema operacional, middleware e aplicativos. Assertiva: Nesse caso, é mais indicada a aquisição de uma solução de IaaS (infraestrutura como serviço) que uma solução SaaS (software como serviço).

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

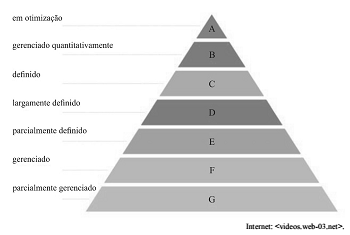

Considerando a figura precedente, que ilustra os diferentes níveis do MPS/BR, julgue o item subsecutivo.

O MPS/BR prevê que exista, no nível A (em otimização), preocupação com questões como inovação e análise de causas relacionadas à maturidade de processo de software.

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

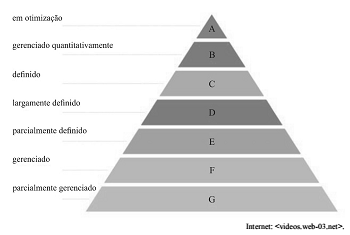

Considerando a figura precedente, que ilustra os diferentes níveis do MPS/BR, julgue o item subsecutivo.

No nível E (parcialmente definido), estão introduzidos os controles de medição, a gerência de configuração, os conceitos sobre aquisição e a garantia da qualidade.

Provas

Disciplina: TI - Gestão e Governança de TI

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

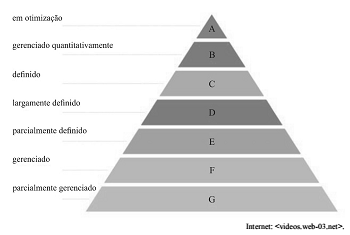

Considerando a figura precedente, que ilustra os diferentes níveis do MPS/BR, julgue o item subsecutivo.

No nível C (definido), não ocorre gerenciamento de riscos.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Acerca de integridade, disponibilidade e confidencialidade em segurança da informação, julgue o item a seguir.

A disponibilidade pressupõe que uma informação deva estar disponível a qualquer pessoa de direito, sempre que necessário.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- CriptografiaCriptografia Assimétrica

Acerca de integridade, disponibilidade e confidencialidade em segurança da informação, julgue o item a seguir.

A confidencialidade determina que uma informação seja criptografada com cifra assimétrica.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Acerca de integridade, disponibilidade e confidencialidade em segurança da informação, julgue o item a seguir.

A integridade, propriedade da segurança da informação, garante que uma informação ou um dado não seja alterado por pessoa ou processo não autorizado.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

- Certificado DigitalAssinatura Digital

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Julgue o seguinte item, a respeito de criptografia e assinatura digital, utilizadas para dar determinadas garantias de segurança da informação.

Na criptografia assimétrica, a chave pública usada no processo de criptografar a mensagem é também a chave que permite a fatoração da chave privada para fins de verificação de integridade.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: CGM João Pessoa-PB

Julgue o seguinte item, a respeito de criptografia e assinatura digital, utilizadas para dar determinadas garantias de segurança da informação.

Na criptografia simétrica, é comum o uso de duas chaves distintas: uma delas serve para a proteção de bloco; a outra, para a geração do fluxo do criptograma.

Provas

Caderno Container