Foram encontradas 60 questões.

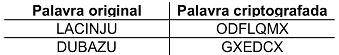

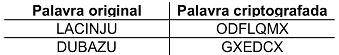

A aplicação de um algoritmo de criptografia, que substitui as letras das palavras segundo uma lógica preestabelecida, produziu as seguintes palavras criptografadas, em relação às originais.

Ao se utilizar esse mesmo algoritmo para criptografar uma palavra qualquer, produziu-se a palavra criptografada “VHJBUR”. A palavra original para esse caso é:

Ao se utilizar esse mesmo algoritmo para criptografar uma palavra qualquer, produziu-se a palavra criptografada “VHJBUR”. A palavra original para esse caso é:

Provas

Questão presente nas seguintes provas

Quando ocorre a análise do comportamento interno de uma máquina, verificando-se e eventos do sistema operacional a fim de detectar anomalias, tem-se um sistema de detecção de intrusão baseado em:

Provas

Questão presente nas seguintes provas

Entre as características básicas de segurança para o bom funcionamento de um Virtual Private network (VPN) emumambiente de Internet, destacam-se:

Provas

Questão presente nas seguintes provas

Em uma máquina com endereço IP 190.150.150.111 e máscara de rede 255.255.255.224, o endereço de rede e broadcast associados são respectivamente:

Provas

Questão presente nas seguintes provas

Em relação à classificação da forma de utilização do enlace que conecta estações da origem ao destino, o sistema em que o enlace é utilizado nos dois sentidos de transmissão simultaneamente é denominado:

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

- TCP/IPTCP: Transmission Control Protocol

Caso se deseje configurar um firewall para proteger a porta TCP que trate das chamadas de SMTP, deve-se acertá-lo para filtrar os acessos à porta de número:

Provas

Questão presente nas seguintes provas

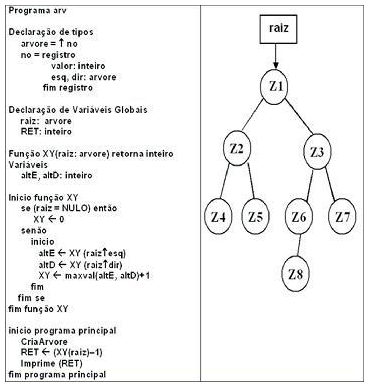

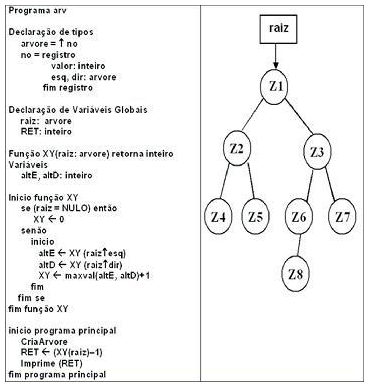

Dado o programa abaixo, com a variável raiz apontando para a raiz da árvore, considerando que o procedimento CriaArvore cria a árvore mostrada na figura ao lado do programa e que a função maxval (m,k) retorna o maior valor entre m e k, sendo que o símbolo  é para indicar um ponteiro e o símbolo

é para indicar um ponteiro e o símbolo  para tratar atribuição de valor, o valor final de RET encontrado pelo programa é:

para tratar atribuição de valor, o valor final de RET encontrado pelo programa é:

é para indicar um ponteiro e o símbolo

é para indicar um ponteiro e o símbolo  para tratar atribuição de valor, o valor final de RET encontrado pelo programa é:

para tratar atribuição de valor, o valor final de RET encontrado pelo programa é:

Provas

Questão presente nas seguintes provas

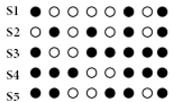

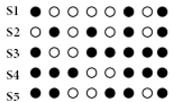

Jorge estava observando uma fileira de oito luzes de natal. Havia momentos em que algumas luzes trocavamde estado, de acordo como esquema: a luz apagava se estava acessa, ou acendia se estava apagada.

Ele observou bastante e percebeu que a cada cinco segundos duas luzes vizinhas trocavam de estado.

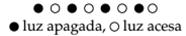

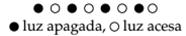

Em certo momento, as luzes estavam assim:

Entre as sequências de luzes abaixo, quais delas NÃO puderam ser vistas por Jorge?

Ele observou bastante e percebeu que a cada cinco segundos duas luzes vizinhas trocavam de estado.

Em certo momento, as luzes estavam assim:

Entre as sequências de luzes abaixo, quais delas NÃO puderam ser vistas por Jorge?

Provas

Questão presente nas seguintes provas

- Paradigmas de ProgramaçãoOrientação a ObjetosDefinição Técnica: Orientação a Objetos

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Encapsulamento

A característica da orientação a objeto utilizada para implementar os conhecimentos ou ações de uma classe, escondendo como isto é feito, é denominada:

Provas

Questão presente nas seguintes provas

O algoritmo de árvore de padrão frequente é usado na mineração de dados como objetivo de descobrir:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container