Foram encontradas 314 questões.

Para excluir permanentemente um item selecionado, sem colocá-lo na Lixeira, o usuário poderá realizar um dos procedimentos a seguir, EXCEÇÃO DE UM. Assinale-o.

Provas

Questão presente nas seguintes provas

Sobre o Word 2003, assinale a afirmativa INCORRETA.

Provas

Questão presente nas seguintes provas

Um servidor da CODESP - Companhia Docas do Estado de São Paulo está organizando as pastas e arquivos de seu computador e realizou as seguintes ações:

I. Clicou com o botão esquerdo sobre o arquivo Planos.doc, localizado na pasta Documentos2009, e o arrastou para a pasta Documentos2010, localizada na mesma unidade de disco que a pasta Documentos2009.

II. Clicou com o botão esquerdo sobre o arquivo Orcamento2009.xls, localizado na pasta Financeiro, e o arrastou para a pasta FinanceiroBKP, localizada em uma outra unidade de disco.

III. Clicou com o botão esquerdo sobre o arquivo DSC00017.jpg, localizado na pasta Fotos2009, e o arrastou, mantendo a tecla CTRL pressionada, para a pasta Fotos2010, localizada na mesma unidade de disco que a pasta Fotos2009.

IV. Clicou com o botão esquerdo sobre o arquivo Contatos.txt, localizado na pasta Pessoal, e o arrastou, mantendo a tecla SHIFT pressionada, para a pasta RH, localizada em uma outra unidade de disco.

Com base em seus conhecimentos acerca do Windows XP, assinale a afirmativa correta.

I. Clicou com o botão esquerdo sobre o arquivo Planos.doc, localizado na pasta Documentos2009, e o arrastou para a pasta Documentos2010, localizada na mesma unidade de disco que a pasta Documentos2009.

II. Clicou com o botão esquerdo sobre o arquivo Orcamento2009.xls, localizado na pasta Financeiro, e o arrastou para a pasta FinanceiroBKP, localizada em uma outra unidade de disco.

III. Clicou com o botão esquerdo sobre o arquivo DSC00017.jpg, localizado na pasta Fotos2009, e o arrastou, mantendo a tecla CTRL pressionada, para a pasta Fotos2010, localizada na mesma unidade de disco que a pasta Fotos2009.

IV. Clicou com o botão esquerdo sobre o arquivo Contatos.txt, localizado na pasta Pessoal, e o arrastou, mantendo a tecla SHIFT pressionada, para a pasta RH, localizada em uma outra unidade de disco.

Com base em seus conhecimentos acerca do Windows XP, assinale a afirmativa correta.

Provas

Questão presente nas seguintes provas

Com base em seus conhecimentos acerca do Windows XP, analise as afirmativas abaixo:

I. Ao clicarmos no botão e posteriormente na opção

e posteriormente na opção , é apresentado um submenu, uma lista dos dez documentos recentes.

, é apresentado um submenu, uma lista dos dez documentos recentes.

II. Ao clicarmos no comando "Fonte" do menu Formatar do aplicativo , é mostrada uma caixa de diálogo com opções para aplicar formatos do tipo: fonte, tamanho da fonte, estilo da fonte, cor da fonte, e estilo de sublinhado.

, é mostrada uma caixa de diálogo com opções para aplicar formatos do tipo: fonte, tamanho da fonte, estilo da fonte, cor da fonte, e estilo de sublinhado.

III. Ao clicarmos no botão , em seguida clicarmos com o botão direito do mouse na opção,

, em seguida clicarmos com o botão direito do mouse na opção, , e selecionarmos a opção "Propriedades", é aberta a janela de "Propriedades do sistema".

, e selecionarmos a opção "Propriedades", é aberta a janela de "Propriedades do sistema".

IV. A ferramenta de sistema "Limpeza de disco" do sistema operacional Windows XP reorganiza e otimiza os arquivos de programas utilizados com mais frequência, ajudando, dessa forma, a liberar espaço na sua unidade de disco rígido.

Assinale

I. Ao clicarmos no botão

e posteriormente na opção

e posteriormente na opção , é apresentado um submenu, uma lista dos dez documentos recentes.

, é apresentado um submenu, uma lista dos dez documentos recentes. II. Ao clicarmos no comando "Fonte" do menu Formatar do aplicativo

, é mostrada uma caixa de diálogo com opções para aplicar formatos do tipo: fonte, tamanho da fonte, estilo da fonte, cor da fonte, e estilo de sublinhado.

, é mostrada uma caixa de diálogo com opções para aplicar formatos do tipo: fonte, tamanho da fonte, estilo da fonte, cor da fonte, e estilo de sublinhado. III. Ao clicarmos no botão

, em seguida clicarmos com o botão direito do mouse na opção,

, em seguida clicarmos com o botão direito do mouse na opção, , e selecionarmos a opção "Propriedades", é aberta a janela de "Propriedades do sistema".

, e selecionarmos a opção "Propriedades", é aberta a janela de "Propriedades do sistema". IV. A ferramenta de sistema "Limpeza de disco" do sistema operacional Windows XP reorganiza e otimiza os arquivos de programas utilizados com mais frequência, ajudando, dessa forma, a liberar espaço na sua unidade de disco rígido.

Assinale

Provas

Questão presente nas seguintes provas

A figura acima mostra parcialmente um documento Word 2003. Com base nessa figura e em seus conhecimentos acerca do Word 2003, analise as afirmativas abaixo:

I. A palavra “intermédio”, na segunda linha do documento, será apagada se realizarmos a seguinte sequência de ações: clicar imediatamente à direita da palavra “intermédio”; pressionar simultaneamente as teclas “Shift e Alt” e, mantendo-as pressionadas, teclar "←"; liberar as teclas “Shift e Alt”; pressionar a tecla “Delete”.

II. O sublinhado ondulado observado na palavra “Codesp”, na primeira linha do documento, indica um possível erro de ortografia nessa palavra. Esses tipos de erro podem ser ocultados. Para isso, deve-se aplicar um clique simples

com o botão esquerdo do mouse no ícone da barra de status, localizada na parte inferior da tela de trabalho e selecionar ambas as opções Ocultar erros de ortografia e Ocultar erros gramaticais.

com o botão esquerdo do mouse no ícone da barra de status, localizada na parte inferior da tela de trabalho e selecionar ambas as opções Ocultar erros de ortografia e Ocultar erros gramaticais. III. Para incluir números de página no documento, pode-se clicar no menu “Inserir”, clicar na opção “Números de páginas”, definir posição e alinhamento e clicar em OK

IV. Para inserir uma marca de parágrafo após a palavra “permanente”, na quarta linha do documento, basta clicar no botão

, localizado na barra de ferramentas Padrão.

, localizado na barra de ferramentas Padrão. A quantidade de afirmativas corretas é

Provas

Questão presente nas seguintes provas

A figura a seguir mostra uma parte da tela de uma planilha Excel, em que, na célula A1, está escrito o número 1,3553459.

Com base nessas informações, assinale a alternativa correta.

Com base nessas informações, assinale a alternativa correta.

Provas

Questão presente nas seguintes provas

A respeito do site de buscas Google, é correto afirmar que

Provas

Questão presente nas seguintes provas

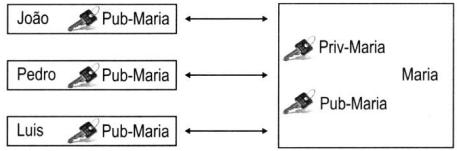

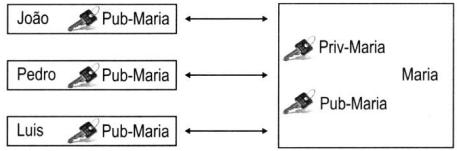

A criptografia é uma ciência que tem importância fundamental para a segurança da informação, ao servir de base para diversas tecnologias e protocolos, tais como a infraestrutura de chaves públicas (PKI), o IPSec e o WEP. Observe a figura abaixo, que ilustra um esquema de criptografia.

Nesse esquema, Maria mantém somente o seu par de chaves (privada e pública), enquanto que João, Pedro e Luís obtêm a chave pública de Maria para enviar a mensagem cifrada para ela. Como somente a chave privada equivalente é capaz de decifrar a mensagem, e somente Maria a possui, o sigilo da mensagem para Maria é garantida. Esse esquema refere-se à criptografia

Nesse esquema, Maria mantém somente o seu par de chaves (privada e pública), enquanto que João, Pedro e Luís obtêm a chave pública de Maria para enviar a mensagem cifrada para ela. Como somente a chave privada equivalente é capaz de decifrar a mensagem, e somente Maria a possui, o sigilo da mensagem para Maria é garantida. Esse esquema refere-se à criptografia

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpyware

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Macro

- Ataques e Golpes e AmeaçasMalwaresWorms

A expressão “vírus de computador” tornou-se comum no vocabulário dos usuários de computador. Acerca desse tema, julgue as afirmativas abaixo:

I. Vírus de macro, também conhecido como vírus polimorfo, é aquele que pode mudar seu padrão de bytes quando se duplica, evitando assim a detecção por meio de técnicas de verificação de macro.

II. Worm é um programa malicioso autoprogramável que faz cópias de si mesmo, ou seja, um tipo de malware que usa a rede para se espalhar infectando em pouco tempo um grande número de computadores, usando anexos de e- mail e forjando e-mails aparentemente legítimos.

III. Malware é um software que tem objetivos maliciosos incluindo todos os trojans, vírus e spywares.

IV. Spywares são softwares de computador que coletam e transmitem dados e informações pessoais armazenadas na máquina do usuário.

V. Retrovírus é um vírus de computador que ataca os programas antivírus na tentativa de evitar sua detecção.

Assinale

I. Vírus de macro, também conhecido como vírus polimorfo, é aquele que pode mudar seu padrão de bytes quando se duplica, evitando assim a detecção por meio de técnicas de verificação de macro.

II. Worm é um programa malicioso autoprogramável que faz cópias de si mesmo, ou seja, um tipo de malware que usa a rede para se espalhar infectando em pouco tempo um grande número de computadores, usando anexos de e- mail e forjando e-mails aparentemente legítimos.

III. Malware é um software que tem objetivos maliciosos incluindo todos os trojans, vírus e spywares.

IV. Spywares são softwares de computador que coletam e transmitem dados e informações pessoais armazenadas na máquina do usuário.

V. Retrovírus é um vírus de computador que ataca os programas antivírus na tentativa de evitar sua detecção.

Assinale

Provas

Questão presente nas seguintes provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaFatoração de Números Primos

Um dos algoritmos assimétricos de chave pública mais amplamente utilizado baseia-se na teoria dos números primos. Seu funcionamento é descrito a seguir:

- Parte de uma premissa associado a um conceito denominado fatoração, em que é fácil multiplicar dois números primos para obter um terceiro número, mas é muito difícil recuperar os dois primos a partir daquele terceiro número. Por exemplo, os fatores primos de 3.337 são 47 e 71.

- Gerar a chave pública envolve multiplicar dois primos grandes. Derivar a chave privada a partir da chave pública envolve fatorar um grande número. Se o número for grande o suficiente e bem escolhido, então ninguém pode fazer isso em uma quantidade de tempo razoável.

Esse algoritmo é conhecido por

- Parte de uma premissa associado a um conceito denominado fatoração, em que é fácil multiplicar dois números primos para obter um terceiro número, mas é muito difícil recuperar os dois primos a partir daquele terceiro número. Por exemplo, os fatores primos de 3.337 são 47 e 71.

- Gerar a chave pública envolve multiplicar dois primos grandes. Derivar a chave privada a partir da chave pública envolve fatorar um grande número. Se o número for grande o suficiente e bem escolhido, então ninguém pode fazer isso em uma quantidade de tempo razoável.

Esse algoritmo é conhecido por

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container