Foram encontradas 50 questões.

Dois números de 4 bits usam a representação com sinal pela regra de complemento a 2, portanto abrangendo a faixa de –8 a +7. Um circuito somador sem sinal tipo 7483 é usado para operá-los. Considere estas afirmativas.

I - A soma de –6 com –3 dá como resposta +7.

II - A soma de –6 com –3 ativa o carry de saída.

III - A soma de +2 com +8 dá como resposta –3.

IV - A soma de +2 com +8 ativa o carry de saída.

As afirmativas corretas são APENAS

Provas

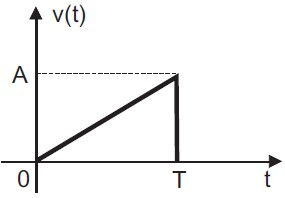

A figura acima mostra um pulso triangular v(t) de amplitude A e largura T. Aplicando-se a Transformada de Fourier em v(t) obtém-se \( V(ω) \) . A expressão de V(0), que é a amplitude do espectro na frequência zero, é

Provas

Um sistema, que tem como entrada o sinal x(t) e como saída o sinal y(t), tem sua dinâmica modelada pela equação diferencial linear:

\( \dfrac{d^3y}{dt^3}+10\dfrac{d^2y}{dt^2}+24\dfrac{dy}{dt}=3\dfrac{dx}{dt}+12x(t) \)

A função de transferência \( G(s)=\dfrac{Y(s)}{X(s)} \) deste sistema com ordem reduzida é

Provas

Um sistema linear apresenta como modelo as seguintes equações em espaço de estado:

\( \dot{X}(t)=\begin{bmatrix} 0&1\\-12&-7 \end{bmatrix}X(t)+\begin{bmatrix} 0\\1\end{bmatrix}u(t) \) e como saída \( y(t)= \) [5 1] \( X(t) \)

Os polos deste sistema são:

Provas

Considere dois processos, produtor e consumidor, compartilhando um mesmo buffer de tamanho fixo N. No processo produtor, produz-se itens de dados e os coloca no buffer. No processo consumidor retira-se o item de dado do buffer. Uma situação de exceção surge quando o consumidor tenta retirar um item do buffer vazio, ou quando o produtor tenta inserir um item no buffer cheio. Um algoritmo para a solução deste problema, utilizando semáforos, é dado pelos procedimentos PRODUTOR e CONSUMIDOR, apresentados a seguir.

PRODUTOR

while TRUE

produzir_item(item)

down(empty)

down(mutex)

insere_no_buffer(item)

up(mutex)

up(full)

CONSUMIDOR

while TRUE

down(full)

down(mutex)

retira_do_buffer(item)

up(mutex)

up(empty)

consome_item(item)

Nestes procedimentos, são utilizados três semáforos, mutex, empty e full, responsáveis conjuntamente por viabilizar o bloqueio e a liberação da execução do processo. As funções up e down, respectivamente, incrementam e decrementam os valores dos semáforos.

Sob esta ótica, a opção que corresponde aos valores de inicialização dos semáforos é

Provas

- Fundamentos de Sistemas OperacionaisChamadas de Sistema (System Calls)

- Gerenciamento de ProcessosEstados dos Processos

- Gerenciamento de ProcessosTime Slice (Quantum)

Considere uma fila com quatro processos. A duração do tempo de processador demandada por cada processo é apresentada na tabela abaixo. O algoritmo de escalonamento empregado pelo sistema operacional é o de fatias de tempo com fila simples, juntamente com um quantum de três unidades de tempo.

| Processo | Demanda de processador (em unidades de tempo) |

|---|---|

| X | 12 |

| Y | 8 |

| Z | 15 |

| W | 5 |

Sabe-se que uma unidade de tempo antes do encerramento do processo Y ocorrerá uma chamada de sistema que o bloqueará. Este bloqueio irá durar uma unidade de tempo. Os demais processos não sofrem bloqueios.

Com base nestas informações, a sequência de encerramento dos processos neste cenário é

Provas

Com relação aos sistemas de informação, é INCORRETO afirmar que

Provas

A Empresa XYZ.com Ltda. está realizando um investimento alto para que sua nova sede tenha toda a infraestrutura de rede trocada, sendo que seus equipamentos e softwares antigos serão doados para entidades filantrópicas. Os requisitos que devem ser respeitados nesta nova empreitada são:

- existência de uma proteção da rede contra ataques externos;

- provimento à rede de monitoramento e identificação de ataques internos;

- acesso sem proibições a URLs externas à rede com o monitoramento destas URLs visitadas;

- existência de departamentos com a capacidade de definir nomes de subdomínios;

- todos os departamentos deverão ter uma sub-rede IP;

- os computadores irão mudar de departamento com grande regularidade;

- realização de forma centralizada e única do monitoramento de tráfego nos enlaces locais;

- existência de redundância de caminhos entre os switches.

De modo a atender a todas estas especificações, a coleção de equipamentos, protocolos e aplicações que deve ser empregada na infraestrutura da nova rede é

Provas

Com relação à segurança em redes de computadores, é correto afirmar que

Provas

A Empresa Network Technologies Ltda. possui uma matriz na cidade X, e escritórios em duas outras cidades Y e Z, sendo que em cada uma dessas existem computadores que serão interligados através de uma rede. Diante deste cenário, foram levantados os requisitos abaixo.

I - Em Y existe a necessidade de que dois escritórios sejam interligados por equipamentos que dividam o tráfego entre eles. Neste caso, os equipamentos deverão atuar na camada interface de rede do TCP/IP, sendo sua presença transparente para os computadores existentes na rede.

II - Em Z, vários departamentos estarão interligados. Neste caso, os equipamentos deverão atuar na camada de enlace do modelo OSI e dividir o tráfego entre os departamentos, bem como possibilitar a comunicação simultânea entre os departamentos. Os equipamentos deverão utilizar uma tabela de endereços de MAC para ajudar a segmentar a rede.

III - Para interligar as redes da matriz e demais localidades, deverão ser utilizados equipamentos que atuam na camada de rede do modelo OSI e que permitam filtrar o tráfego. Para direcionar o tráfego ao local apropriado, os equipamentos deverão utilizar os endereços de rede.

IV - Cada cidade funcionará como uma sub-rede, sendo que cada uma possuirá servidores que distribuirão automaticamente os endereços IP entre os computadores. A identificação das sub-redes será feita através de um byte, sendo o endereço da rede pertencente à classe B.

Para atender aos requisitos, foi proposto o seguinte pacote de soluções:

- utilização de pontes (bridges);

- utilização de comutadores (switches);

- utilização de hubs;

- emprego do endereço de rede 192.10.0.0, da máscara de rede e de sub-rede 255.255.0.0, bem como de servidores DHCP;

- configuração de servidores DNS para a tradução de nomes e instalação do protocolo SAMBA.

Com base nas informações acima, pelo pacote de soluções apresentado, a opção com os dois únicos requisitos atendidos é

Provas

Caderno Container