Foram encontradas 541 questões.

- Sistemas de ArquivosTipos de Sistemas de ArquivosEXT3

- Sistemas de ArquivosTipos de Sistemas de ArquivosFAT32

- Sistemas de ArquivosTipos de Sistemas de ArquivosNTFS

Sobre os recursos dos sistemas de arquivos FAT32, NTFS e EXT3, em suas implementações mais recentes, analise as afirmativas a seguir.

I. FAT32 não inclui metadados para os arquivos.

II. Os três sistemas possuem suporte a links simbólicos.

III. NTFS possui suporte à compressão transparente de arquivos.

Assinale:

I. FAT32 não inclui metadados para os arquivos.

II. Os três sistemas possuem suporte a links simbólicos.

III. NTFS possui suporte à compressão transparente de arquivos.

Assinale:

Provas

Questão presente nas seguintes provas

Analise o fragmento a seguir.

“O uso de equipamentos ou software obsoletos ou cujo fabricante não existe mais é uma necessidade que pode surgir em negócios envolvendo Tecnologia da Informação. Esta necessidade pode ser remediada por meio do uso de tecnologias de _____ de sistemas. Em especial, os _____ permitem integrar recursos de arquiteturas completamente diferentes, e são utilizados para construção e análise de aplicações de _____ em computadores PC e Mac.”

Assinale a opção que completa corretamente as lacunas do fragmento acima.

“O uso de equipamentos ou software obsoletos ou cujo fabricante não existe mais é uma necessidade que pode surgir em negócios envolvendo Tecnologia da Informação. Esta necessidade pode ser remediada por meio do uso de tecnologias de _____ de sistemas. Em especial, os _____ permitem integrar recursos de arquiteturas completamente diferentes, e são utilizados para construção e análise de aplicações de _____ em computadores PC e Mac.”

Assinale a opção que completa corretamente as lacunas do fragmento acima.

Provas

Questão presente nas seguintes provas

- WindowsDesktopSegurança no Windows Desktop

- WindowsMMC: Microsoft Management ConsoleLog de Eventos (Windows)

- WindowsUsuários e Grupos no WindowsPrivilégios de Administrador no Windows

O User Access Control (UAC), recurso disponível nos sistemas operacionais Windows, a partir da versão “Vista”, é, algumas vezes, visto como um fator indesejado por solicitar confirmação do usuário para ações entendidas como corriqueiras. Entretanto, o UAC pode ser explorado de outras formas. Sobre o UAC, analise as afirmativas a seguir.

I. Ações de acesso podem ser registradas no log de eventos do Windows.

II. Aplicações específicas podem ser bloqueadas pelo administrador.

III. Aplicações assinadas digitalmente por uma autoridade de certificação reconhecida podem ser excluídas das solicitações de confirmação.

Assinale:

I. Ações de acesso podem ser registradas no log de eventos do Windows.

II. Aplicações específicas podem ser bloqueadas pelo administrador.

III. Aplicações assinadas digitalmente por uma autoridade de certificação reconhecida podem ser excluídas das solicitações de confirmação.

Assinale:

Provas

Questão presente nas seguintes provas

O registro do sistema operacional Windows armazena a grande maioria das configurações do sistema e também de aplicativos instalados pelo usuário. Sobre o registro, assinale V para a afirmativa verdadeira e F para a falsa.

( ) Possui estrutura hierárquica.

( ) Seus dados são armazenados em mais de um arquivo binário.

( ) Chaves podem ter acesso restrito assim como arquivos.

( ) A ferramenta Regedit permite aplicar modificações no registro escritas na forma de arquivos texto.

As afirmativas são, respectivamente,

( ) Possui estrutura hierárquica.

( ) Seus dados são armazenados em mais de um arquivo binário.

( ) Chaves podem ter acesso restrito assim como arquivos.

( ) A ferramenta Regedit permite aplicar modificações no registro escritas na forma de arquivos texto.

As afirmativas são, respectivamente,

Provas

Questão presente nas seguintes provas

Com relação às permissões de usuários e grupos no sistema operacional Linux, assinale V para a afirmativa verdadeira e F para a falsa.

( ) Todo grupo deve conter pelo menos um usuário.

( ) A criação de um diretório home para um usuário não é obrigatória.

( ) Permissões de acesso de arquivos para grupos podem ser alteradas com a ferramenta chmod.

As afirmativas são, respectivamente,

( ) Todo grupo deve conter pelo menos um usuário.

( ) A criação de um diretório home para um usuário não é obrigatória.

( ) Permissões de acesso de arquivos para grupos podem ser alteradas com a ferramenta chmod.

As afirmativas são, respectivamente,

Provas

Questão presente nas seguintes provas

Segundo o ITIL v3, o ciclo de vida de serviços compreende cinco estágios.

Assinale a opção que indica o estágio em que uma organização determina quais os serviços que devem ser oferecidos e a quem são destinados.

Assinale a opção que indica o estágio em que uma organização determina quais os serviços que devem ser oferecidos e a quem são destinados.

Provas

Questão presente nas seguintes provas

O framework COBIT4.1, no âmbito da TI, auxilia as empresas a implementar boas práticas que têm foco

Provas

Questão presente nas seguintes provas

A ferramenta da Internet que consiste em criar uma abstração do terminal, permitindo ao usuário a criação de uma conexão com o computador remoto sem conhecer as suas características, possibilitando o envio de comandos e instruções de maneira interativa, é denominada

Provas

Questão presente nas seguintes provas

A respeito do armazenamento de dados na nuvem, analise as afirmativas a seguir.

I. A principal função da nuvem é o armazenamento de dados.

II. A robustez da conexão à Internet é essencial para o uso da nuvem.

III. Uma nuvem descartável é indicada para projetos que são realizados uma única vez.

Assinale:

I. A principal função da nuvem é o armazenamento de dados.

II. A robustez da conexão à Internet é essencial para o uso da nuvem.

III. Uma nuvem descartável é indicada para projetos que são realizados uma única vez.

Assinale:

Provas

Questão presente nas seguintes provas

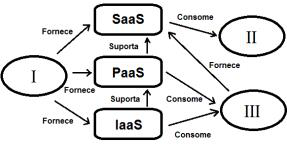

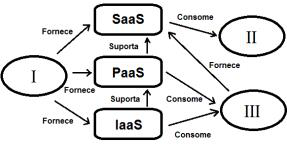

Na figura a seguir é apresentado um esquema com os atores na computação em nuvem de acordo com os papéis desempenhados.

Na figura acima, I, II e III correspondem, respectivamente, a

Na figura acima, I, II e III correspondem, respectivamente, a

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container