Foram encontradas 616 questões.

Provas

Em relação ao modelo conceitual acima, pode-se dizer que:

I. A associação X é obrigatória para qualquer instância de ClasseD, mas opcional para as instâncias de ClasseE;

II. A associação Z é obrigatória para qualquer instância de ClasseB e de ClasseD;

III. a1 e b1 são atributos de uma instância de ClasseA;

IV. ClasseB e ClasseE são associadas por composição.

Está CORRETO o que se afirma em:

Provas

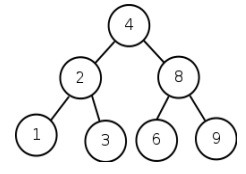

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Tabela Hash

- Fundamentos de ProgramaçãoHashingAplicações de Hashing

Relativo à tabela de dispersão, dentre as alternativas abaixo, marque a alternativa INCORRETA.

Provas

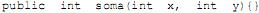

em linguagem Java:

em linguagem Java: Provas

- LinguagensJava

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação à Objetos: Modificadores de Acesso

Assinale as afirmativas abaixo em V(Verdadeiro) ou F(Falso) acerca dos modificadores de acesso da linguagem de programação Java.

I .public pode ser chamado por meio de métodos contidos em qualquer outra classe;

II. private seu uso é restrito por classes que compõem um conjunto maior chamado de pacote;

III. protected é privativo da classe que o contém e seu uso é vedado a qualquer outra classe;

IV. private protected é acessível pela classe que o

contém, assim como por qualquer classe que tenha sido

derivada dessa classe;

V. final especifica que nenhuma classe derivada pode alterar ou redefinir este método;

São VERDADEIRAS as seguintes afirmativas:

Provas

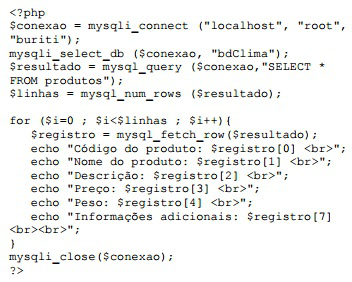

Analise o código PHP de consulta em banco de dados.

Marque a alternativa INCORRETA:

Provas

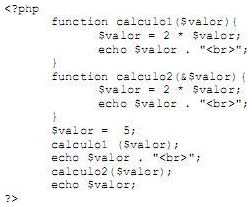

Os valores impressos após a execução do programa serão, respectivamente:

Provas

Provas

Provas

Provas

Caderno Container