Foram encontradas 20 questões.

Ana Luísa é médica e exerce suas funções no município de Cuiabá. Em determinado momento, é comunicada sobre decisão originária do governo federal e que deve ser cumprida no âmbito do Sistema Único de Saúde. De acordo com a Lei n° 8.080/90, no âmbito municipal, a direção do SUS deve ser exercida pelo:

Provas

A negação de "Marcela é linda e João é estudioso." é:

Provas

No Word do pacote MSOffice 2016 BR, para aplicar subscrito, alinhamento centralizado e verificar ortografia e gramática deve-se acionar um ícone, um atalho de teclado e uma tecla de função que são, respectivamente:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: ECSP Cuiabá-MT

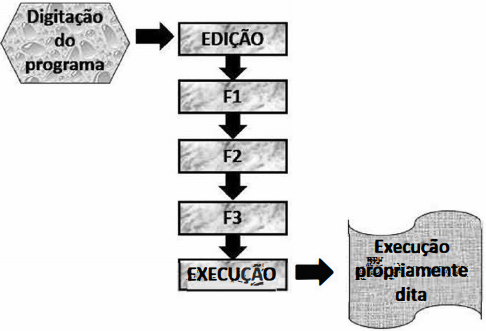

Os ambientes de desenvolvimento de sistemas Java englobam a linguagem, a interface de aplicativos Java e várias bibliotecas de classes. Os programas Java passam por cinco fases para serem executados, conforme indicado na figura abaixo.

As três fases intermediárias F1, F2 e F3 são denominadas, respectivamente:

Provas

Sendo ECSP o nome de uma tabela em um banco de dados, o emprego correto da sintaxe do comando SELECT em SQL está exemplificado na seguinte opção:

Provas

Disciplina: TI - Sistemas Operacionais

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Analise as afirmativas abaixo, associadas às arquiteturas de sistemas distribuídos.

(I) São multicomputadores construídos com milhares de processadores comerciais (P/C) conectados por uma rede proprietária de alta velocidade.

(lI) São sistemas constituídos de vários processadores comerciais, conectados a uma memória compartilhada, na maioria dos casos através de um barramento de alta velocidade.

(IlI) É uma arquitetura na qual os processadores têm acesso igual ao barramento e à memória, não ocorrendo privilégios por parte do sistema operacional a nenhum dos processadores no atendimento de requisições.

(IV) É uma arquitetura em que não é possível o acesso à memória de nós vizinhos e a ligação desses nós à rede de interconexão é feita através de um adaptador de rede.

As afirmativas que se referem às arquiteturas S MP - (SYMETRIC MULTIPROCESSORS)/MPP-(MASSIVELY PARALLEL PROCESSORS), são, respectivamente:

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: ECSP Cuiabá-MT

RAIO é uma tecnologia utilizada principalmente em servidores, que consiste no emprego de um conjunto de dois ou mais discos rígidos. A figura abaixo ilustra um tipo de RAIO.

Este tipo de RAIO possui as características listadas a seguir.

• A redundância é total, tudo o que for gravado em um disco é gravado também no segundo.

• O efeito colateral da redundância empregada é que a capacidade de armazenamento cai pela metade, ou seja, se há a necessidade de, por exemplo, 1OTB de gravação de dados no sistema, será necessário implementar 20TB.

• Se um disco falhar, nenhum dado será perdido. Esse tipo é conhecido por:

Provas

No contexto da segurança na internet, há um conjunto de programas e técnicas que permite esconder e assegurar a presença de um invasor ou de outro código malicioso em um computador comprometido. Esse código pode ser usado para:

• remover evidências em arquivos de logs,

• instalar outros códigos maliciosos, como backdoors, para assegurar o acesso futuro ao computador infectado;

• esconder atividades e informações, como arquivos, diretórios, processos, chaves de registro e conexões de rede;

• mapear potenciais vulnerabilidades em outros computadores, por meio de varreduras na rede;

• capturar informações da rede onde o computador comprometido está localizado, pela interceptação de tráfego.

Esse conjunto de programas e técnicas é conhecido por:

Provas

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: ECSP Cuiabá-MT

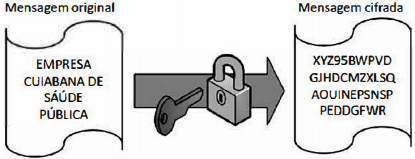

A criptografia é considerada a ciência e a arte de escrever mensagens em forma cifrada ou em código, um dos principais mecanismos de segurança utilizados atualmente para proteção dos riscos associados ao uso da Internet No contexto, observe a figura abaixo, associada a um dos tipos de criptografia.

Nesse esquema, também conhecido como criptografia de chave pública, são empregadas duas chaves distintas: uma pública, que pode ser livremente divulgada, e outra privada, que deve ser mantida em segredo por seu dono. Quando uma informação é codificada com uma das chaves, somente a outra chave do par pode decodificá-la. Esse tipo é denominado criptografia de chaves:

Provas

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: ECSP Cuiabá-MT

O Windows Server 2016 BR suporta um serviço que corresponde a um protocolo de configuração de Host dinâmico do tipo cliente/servidor que fornece automaticamente um endereço IP e outras informações de configuração relacionados como o gateway padrão e máscara de sub-rede. As RFCs 2131 e 2132 definem esse serviço como uma Engineering Task Force IETF (Internet) padrão com base em Bootstrap Protocol (BOOTP), que compartilha detalhes de implementação. Esse serviço é conhecido pela sigla:

Provas

Caderno Container