Foram encontradas 20 questões.

3030749

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Provas:

Havendo uma tentativa de invasão por meio da porta TCP/IP

que trata do serviço de telnet, uma forma de providenciar defesa

contra esse ataque seria configurar um bloqueio, no firewall, da

porta:

Provas

Questão presente nas seguintes provas

3030748

Ano: 2023

Disciplina: TI - Gestão e Governança de TI

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Disciplina: TI - Gestão e Governança de TI

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Provas:

Uma empresa está implementando o framework COBIT 5.

Utilizando o modelo de referência de processos desse framework

e tratando da implementação dos processos de gestão, há um

domínio a ser considerado nesses tipos de processo. Esse

domínio visa a monitorar o desempenho dos processos de

Tecnologia da Informação (TI), avaliando a conformidade com os

objetivos e com os requisitos externos. Esse domínio é conhecido

pela sigla:

Provas

Questão presente nas seguintes provas

3030747

Ano: 2023

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Provas:

Um empresa está desenvolvendo um sistema de computação

paralela. No caso, o sistema desenvolvido vai conter uma

arquitetura com vários contadores de programa, diferentes tipos

de dados e estruturas e vai operar com diversos computadores

paralelos e distribuídos atuais. Esse tipo de sistema, na categoria

proposta por Flynn, é conhecido pela sigla:

Provas

Questão presente nas seguintes provas

Uma empresa de software vai iniciar a fase de modelagem

de dados de um sistema. No momento, ela está avaliando

instrumentos para criar o Modelo Conceitual de Dados. Um

instrumento útil para essa fase de modelagem conceitual é:

Provas

Questão presente nas seguintes provas

3030745

Ano: 2023

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Provas:

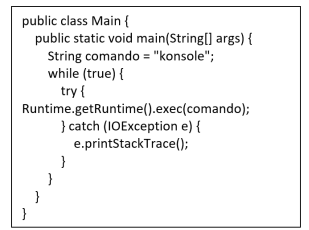

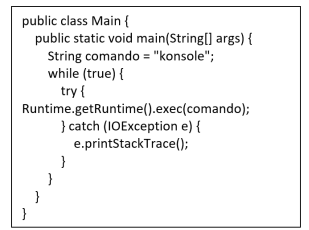

A Figura 1 abaixo apresenta a parte de um código Java que

exemplifica um tipo de ataque comum em computadores.

Figura 1 - Parte de código em Java

Esse tipo de ataque, que pode prejudicar operações de um computador, é conhecido como:

Figura 1 - Parte de código em Java

Esse tipo de ataque, que pode prejudicar operações de um computador, é conhecido como:

Provas

Questão presente nas seguintes provas

3030744

Ano: 2023

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Disciplina: TI - Desenvolvimento de Sistemas

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Provas:

- AcessibilidadeWCAG: Diretrizes de Acessibilidade a Conteúdos da Web

- AcessibilidadeUsabilidade e Acessibilidade

Para construir conteúdos Web segundo os princípios da

WCAG, deve-se ater às características desejáveis desses

princípios para a sua implantação. Dentre esses princípios

WCAG, aquele que visa a fornecer alternativas textuais para

qualquer conteúdo não textual, assim como prover alternativas

para multimídia, criando conteúdos que possam ser apresentados

de modos diferentes, sem perder informação ou estrutura, dando

facilidade de visualização e audição aos usuários, incluindo as

separações das camadas da frente e de fundo, denomina-se:

Provas

Questão presente nas seguintes provas

3030743

Ano: 2023

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Disciplina: TI - Segurança da Informação

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Provas:

Uma empresa de comunicações trabalha com mensagens

com criptografia simétrica. Um exemplo de algoritmo para esse

tipo de criptografia é:

Provas

Questão presente nas seguintes provas

3030742

Ano: 2023

Disciplina: TI - Sistemas Operacionais

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Disciplina: TI - Sistemas Operacionais

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Provas:

- LinuxRedes no LinuxFerramentas de Rede (Linux)route (Linux)

- LinuxRedes no LinuxTabelas de Roteamento no Linux

Quando um administrador de uma rede de computadores,

baseada no sistema operacional Linux, deseja criar uma nova rota

ou exibir as rotas ativas, ele deve utilizar o comando:

Provas

Questão presente nas seguintes provas

3030741

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Provas:

Quando, em um ambiente de rede de computadores, faz-se

uso de comutação de pacotes, a unidade de transferência básica

associada a essa rede de comutação de pacotes é denominada:

Provas

Questão presente nas seguintes provas

3030740

Ano: 2023

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Disciplina: TI - Redes de Computadores

Banca: SELECON

Orgão: ECSP Cuiabá-MT

Provas:

Uma empresa de telecomunicações pretende trabalhar com

ferramentas usando VoIP. O método VoIP, que faz uso de um

software executado no computador para realizar as ligações por

meio do protocolo IP, é denominado:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container