Foram encontradas 50 questões.

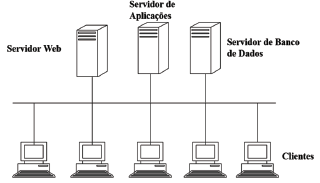

A arquitetura cliente/servidor é aquela na qual o processamento da informação é dividido em módulos ou processos distintos. Um processo é responsável pela manutenção da informação (servidor), enquanto outro é responsável pela obtenção dos dados (cliente). Neste contexto, a figura abaixo ilustra a arquitetura em 4 camadas, por meio da qual o cliente informa a URL por meio do browser e o servidor de aplicações analisa a requisição do usuário, determina de que forma os dados serão utilizados, acessa os serviços e devolve uma resposta.

As aplicações são:

I. Acesso – navegação por meio de browsers.

II. Dados – com todas as informações necessárias.

III. Apresentação – onde serão feitas as alterações de interface.

IV. Lógica – onde serão feitas as alterações nas regras do negócio, quando necessárias.

Se a aplicação em I corresponde a Clientes, as demais em II, III e IV correspondem respectivamente, aos servidores:

Provas

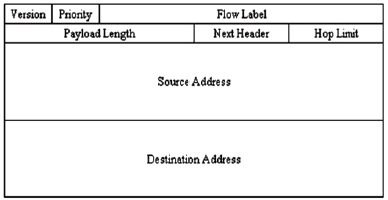

O IPv6 é a versão mais recente do chamado Internet Protocol - IP, o padrão usado para a comunicação entre todos os computadores ligados à Internet. Uma característica fundamental do protocolo IP é que define para cada computador, servidor, celular, tablet ou outro dispositivo conectado à rede um endereço único, que serve como identificador perante toda a rede. O IPv6 introduziu um novo formato de cabeçalho, mostrado na figura e caracterizados a seguir.

I. Todos os campos desse novo cabeçalho tem um tamanho fixo, o que acelera o processamento nos roteadores, visto que não há necessidade de calcular a extensão dos campos.

II. É um campo do cabeçalho que fornece o número máximo de roteamento entre roteadores que o pacote pode sofrer, sendo esse valor decrementado a cada roteamento. Quando o valor chega a zero, o pacote é descartado.

III. É um campo do cabeçalho que fornece o tamanho, em octetos, do restante do pacote, após o cabeçalho.

O tamanho fixo indicado em I e os identificadores dos campos em II e em III são, respectivamente:

Provas

Uma rede de computadores com acesso à internet está configurada usando dois roteadores IEEE-802.11/ac, com acesso à internet, sendo o primeiro,SATURNO, de modo direto e o segundo, MARTE, por meio de SATURNO, conforme ilustrado. O endereço IP fornecido pelo provedor de internet para a conexão é 187.195.10.49

Para permitir o roteador MARTE acessar a internet por intermédio de SATURNO, é necessário configurar o roteador MARTE, atribuindo-se três parâmetros: um endereço IP, uma máscara e endereço para gateway. Conforme visualizado na figura acima, a máscara 255.255.255.0 é a mesma atribuída aos dois roteadores. Para que a configuração e o link funcionem de forma favorável, endereços válidos para o IP e para o gateway são, respectivamente:

Provas

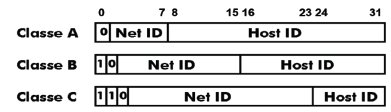

No IPv4, os endereços são organizados em pacotes de 32 bits divididos em blocos de 8 separados por pontos, onde grupos de bits identificam redes e hosts. A figura ilustra a estrutura do IPv4.

Nesse contexto, são exemplos válidos de endereços IPv4 de classes A, B e C, respectivamente:

Provas

A sigla SNMP é um acrônimo para “Simple Network Management Protocol” e representa o protocolo padrão para monitora mento e gerenciamento de redes, sendo na prática, o mais usado para saber o que acontece dentro de ativos de redes e serviços. Usa uma base de informações de gerenciamento para monitorar, gerenciar e analisar redes de computadores; opera em uma das camadas do modelo OSI e utiliza usualmente uma porta padrão conhecida na interação com o UDP da camada de transporte.

A sigla para referenciar a base de informações de gerenciamento, a camada e a porta são, respectivamente:

Provas

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- TCP/IPSub-redes, Máscara e Endereçamento IP

Os servidores DNS são os responsáveis por localizar e traduzir para números IP os endereços dos sites digitados nos browsers. Se um internauta quiser ter um site próprio, ele precisa registrar o domínio e, se este tiver que terminar com .br, o procedimento pode ser feito no site Registro.br. Quando se registra um domínio e se contrata um serviço de hospedagem, este pode oferecer subdomínios baseados em seu endereço para que o contratante possa acessar serviços de e-mail, servidor de FTP, entre outros. Em relação aos registros de DNS, três tipos são caracterizados como:

I. São os parâmetros que devem ser configurados para contas de e-mail no domínio (@seusite.com.br), por exemplo.

II. Indicam o início de uma zona, isto é, de um conjunto de registros localizado dentro de um espaço de nomes de DNS.

III. Servem para criar redirecionamentos para domínios ou subdomínios. É este parâmetro que dever ser utilizado, por exemplo, para criar um endereço do tipo blog.seusite.com.br.

Os tipos de domínios caracterizados em I, II e III são, respectivamente:

Provas

No que diz respeito ao Modelo de Referência OSI/ISO, prover os processos e métodos que permitem a organização dos bits em frames, a detecção de erros, o controle do fluxo de dados e a identificação dos computadores num segmento de rede, é função da camada denominada:

Provas

- AbrangênciaLAN: Local Area Network

- Equipamentos de RedeRoteador

- Equipamentos de RedeSwitch

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

No que diz respeito à instalação, suporte e configuração do DHCP, existe uma funcionalidade com as seguintes características:

- Permite a switch L3 e roteadores encaminharem mensagens DHCP via broadcast para servidores fora do domínio do host, o que vai viabilizar a utilização de um único DHCP em toda a rede LAN.

- O fato de as solicitações ao servidor DHCP de endereços IP ocorrerem via broadcast permite aos roteadores com essa funcionalidade configurada encaminharem mensagens em Unicast.

- Trata-se de uma otimização do tráfego de dados de configuração na rede, na qual o servidor DHCP envia ao computador do cliente o escopo com base na interface IP de origem da mensagem DHCP.

- Para o administrador da rede, basta apenas configurar os escopos no servidor.

Essa funcionalidade é conhecida por:

Provas

As figuras I e II representam duas topologias utilizadas na implementação de redes de computadores.

Do ponto de vista físico, as topologias em I e lI são conhecidas, respectivamente, por:

Provas

- AAA: Autenticação, Autorização e AuditoriaAutenticação de Usuários

- AAA: Autenticação, Autorização e AuditoriaBiometria

- AAA: Autenticação, Autorização e AuditoriaFatores de Autenticação

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

Os sistemas de autenticação geralmente são categorizados pelo número de fatores que eles incorporam. Os três fatores frequentemente considerados como a base da autenticação são:

- Algo que a pessoa conhece, por exemplo, uma senha.

- Algo que a pessoa tem, por exemplo, um crachá de identificação ou uma chave criptográfica.

- Algo que que a pessoa é, por exemplo, impressão de voz, impressão de polegar ou outro biométrico.

A seguir são listados dois métodos entre os mais utilizados nos sistemas de autenticação.

I. Usa senhas categorizadas como fatores de conhecimento, representadas por uma combinação de números, símbolos. É uma ótima maneira de proteção na Autenticação Digital.

II. Usa características fisiológicas ou comportamentais dos indivíduos que incluem, mas que não se limitam à impressão digital, geometria da mão, varredura de retina, varredura de íris, dinâmica de assinatura, dinâmica de teclado, impressão de voz e varredura facial.

Os métodos descritos em I e II são denominados, respectivamente, autenticação:

Provas

Caderno Container