Foram encontradas 50 questões.

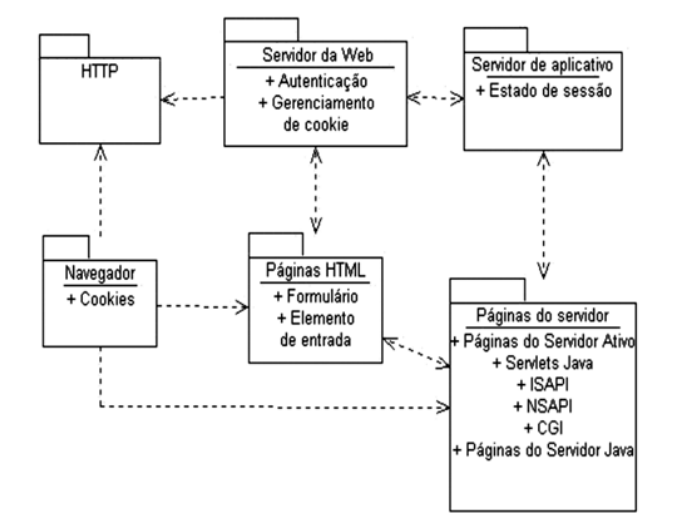

Uma aplicação web é composta por dois atores principais, o cliente e o servidor. Nesse contexto, a figura abaixo ilustra uma arquitetura para aplicativos baseados na Internet, para os quais pode-se garantir apenas a configuração mínima no cliente.

Os principais componentes do padrão dessa arquitetura estão no servidor. Entre os principais componentes, dois são detalhados a seguir.

I. Representa o principal ponto de acesso para todos os navegadores de cliente, que acessam o sistema por meio de pedidos de páginas em H T M L estático ou páginas do servidor. Dependendo da solicitação, esse componente pode iniciar algum processamento no próprio servidor. Se o pedido de página for para um módulo da página com scripts do servidor, esse componente delegará o processamento para o interpretador de script ou módulo executável apropriado. De qualquer forma, o resultado será uma página em formato HTML, apropriada para ser processada por um browser.

II. Representam páginas da web que passam por implementações no servidor por meio de scripts, processadas por meio de um filtro no servidor do aplicativo ou de módulos executáveis. Essas páginas têm possibilidade de acesso a todos os recursos do servidor, incluindo componentes da lógica do negócio, bancos de dados, sistemas legados e sistemas de contabilidade comercial.

Os componentes da arquitetura detalhados em I e II são denominados, respectivamente:

Provas

- GestãoPolíticas de Segurança de InformaçãoConscientização e Treinamento em Segurança

- GestãoSGSIISO 27002

Entre as Normas da ISO/IEC 27000, a ISO 27002 trata da adoção das práticas, imprescindíveis para blindar a empresa contra ataques cibernéticos e demais ameaças. Duas dessas práticas são descritas a seguir.

I. É indispensável realizar a definição dos procedimentos e das responsabilidades da gestão e a operação de todos os recursos ligados ao processamento das informações. Para isso, é preciso gerenciar os serviços terceirizados, o planejamento dos recursos dos sistemas para reduzir riscos de falhas, a criação de processos para gerar cópias de segurança, a recuperação e a administração seguradas redes de comunicação.

II. Antes de contratar funcionários ou fornecedores, é preciso fazer uma análise cuidadosa, principalmente se forem ter acesso a informações sigilosas. O objetivo dessa atitude é eliminar o risco de roubo, mau uso ou fraude dos recursos. Uma vez atuando na organização, o funcionário deve ser conscientizado sobre as ameaças que expõem a segurança da informação, bem como sobre as suas obrigações e responsabilidades.

As práticas descritas em I / II são denominadas, respectivamente:

Provas

Entre as Normas da ISO/IEC 27000, a ISO 27001 é uma norma relacionada ao Sistema de Gerenciamento da Segurança da Informação (ISMS) no que diz respeito ao seguinte aspecto:

Provas

O mapa estratégico auxilia o Balanced Scorecard na rotina de execução dos processos de curto prazo, mas mantendo o foco na visão de longo prazo. Assim, para garantir que toda a estratégia do Planejamento Estratégico seja seguida, é necessário conhecer quatro conceitos.

I. Define o que a empresa deseja alcançar em cada perspectiva estratégica.

II. Indica o desempenho de qualidade da empresa, referente a cada item a ser alcançado.

III. Indica o nível de performance esperado que se deve atingir, em função dos padrões de desempenho e qualidade.

IV. Estabelece as ações e intervenções que devem ser tomadas para se chegar aos níveis de desempenho previstos e esperados.

Os conceitos em I, II, III e IV são denominados, respectivamente:

Provas

O termo Balanced Scorecard pode ser definido como uma metodologia de gestão, considerando que auxilia na mensuração do progresso dos colaboradores e da empresa, em relação às metas organizacionais de longo prazo. É vista como uma poderosa ferramenta para Gestão Empresarial, alinhando quatro perspectivas, das quais duas são caracterizadas a seguir.

I. Os gestores conseguem demonstrar se a execução das estratégias está contribuindo para a melhoria dos principais resultados da empresa como lucro líquido, retorno sobre o investimento, criação de valor econômico e geração de caixa.

II. Os gestores conseguem identificar os pontos críticos de operação, devendo a empresa atuar com mais vigor para alcançar o nível de excelência nos métodos de produção, ações e decisões no âmbito da organização, tendo como objetivos estratégicos obter vantagem competitiva direcionada a redução e gestão de custos ou à diferenciação de produtos.

As abordagens em I e II são conhecidas como perspectivas:

Provas

- Gestão de ServiçosITILITIL v4Cadeia de Valor de Serviço (ITILv4)

- Gestão de ServiçosITILITIL v4SVS: Sistema de Valor de Serviço (ITILv4)

A sigla ITIL tem por significado “Information Technology Infrastructure Library”, um conjunto de melhores práticas, sendo atualmente a principal referência para gerenciamento de serviços de TI. Recentemente, foi lançada a ITIL 4, trazendo o sistema de valor de serviço (SVS), um componente chave que descreve como todos os componentes e atividades de uma organização trabalham juntos para permitir a criação de valor. No centro da SVS está a cadeia de valor de serviços, um modelo operacional flexível para a criação, entrega e melhoria contínua dos serviços. O ITIL 4 inclui 34 práticas de gerenciamento, agrupadas em três categorias:

I. Práticas gerais de gerenciamento

II. Práticas de gerenciamento de serviço

III. Práticas de gerenciamento técnico

Três exemplos de práticas de gerenciamento de cada uma das categorias I / II / III são, respectivamente, gerenciamento:

Provas

A sigla COBIT tem por significado “Control Objectives for Information and related Technology” e constitui uma estrutura criada pela I S A C A (Associação de Auditoria e Controle de Sistemas de Informação) para governança e gerenciamento de TI. O COBIT é um conjunto de práticas fundamental para garantir a governança de TI e, como consequência, melhorar a gestão. Numa abordagem ampla, o framework do COBIT 5 identifica um conjunto de habilitadores da governança e do gerenciamento que inclui cerca de 37 processos. A camada de gerenciamento é definida por quatro domínios, dos quais dois são descritos a seguir.

I. Diz respeito à identificação de como a TI pode contribuir melhor com os objetivos de negócio. Processos específicos desse estão relacionados com a estratégia e táticas de TI, arquitetura empresarial, inovação e gerenciamento de portfólio.

II. Diz respeito à entrega dos serviços de TI necessários para atender aos planos táticos e estratégicos. Este domínio inclui processos para gerenciar operações, requisições de serviços e incidentes, assim como o gerenciamento de problemas, continuidade, segurança e controle de processos de negócio.

Os domínios descritos em I e II são denominados:

Provas

No que diz respeito ao desenvolvimento de um projeto e em conformidade com o PMI/PMBoK, a seguir são listados três processos.

I. Orientar e gerenciar a execução do projeto

II. Monitorar e controlar o trabalho do projeto

III. Desenvolver o plano de gerenciamento de projeto

Esses processos fazem parte da área de conhecimento denominada Gerenciamento de:

Provas

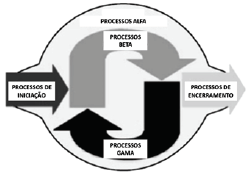

Os processos de gerenciamento de projetos organizam e descrevem a realização do projeto. A figura abaixo apresenta um conjunto de cinco grupos de processos, em conformidade com o PMBoK, todos inter-relacionados e dependentes uns dos outros, executados por pessoas, de maneira muito parecida com as fases de projeto.

Os processos A L FA , B E TA e G A M A são denominados, respectivamente:

Provas

Um gerente de projetos da EMGEPRON está desenvolvendo um determinado projeto que produz um tipo específico de software. No momento, está prestes a definir funções, responsabilidades e relações de subordinação de projetos, o que significa concluir que esse gerente está trabalhando no seguinte processo do planejamento:

Provas

Caderno Container