Foram encontradas 370 questões.

O balanceamento de carga permite que requisições sejam encaminhadas para vários servidores

dentro de um cluster. Desta forma, cada nó dentro do

cluster não fica com sobrecarga, podendo utilizar os

recursos computacionais de forma nivelada.

Quando em um sistema de balanceamento de carga uma solicitação de entrada é roteada para cada servidor disponível de forma sequencial (usando DNS), estamos usando o método de balanceamento denominado:

Quando em um sistema de balanceamento de carga uma solicitação de entrada é roteada para cada servidor disponível de forma sequencial (usando DNS), estamos usando o método de balanceamento denominado:

Provas

Questão presente nas seguintes provas

Gerenciamento de resposta a incidentes é de suma

importância para qualquer empresa ou instituição.

Quando um administrador de redes usa o software SNORT, a qual etapa de um modelo de resposta a incidentes de segurança ele está se atendo?

Quando um administrador de redes usa o software SNORT, a qual etapa de um modelo de resposta a incidentes de segurança ele está se atendo?

Provas

Questão presente nas seguintes provas

Com o início da tecnologia Wi-Fi, com o objetivo de fornecer um padrão de segurança, alguns protocolos de segurança foram desenvolvidos.

Assinale a alternativa que indica corretamente o protocolo em que se iniciou o uso da criptografia AES (Advanced Encryption Standard).

Provas

Questão presente nas seguintes provas

- AbrangênciaLAN: Local Area Network

- Modelo OSIModelo OSI: Camada de Enlace

- Protocolos e ServiçosAcesso ao MeioSTP: Spanning Tree Protocol

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Qual protocolo é utilizado para evitar que loops

no encaminhamento de frames Ethernet ocorram em

uma LAN?

Provas

Questão presente nas seguintes provas

- Gerenciamento de RedesComandos e Ferramentas de Rede

- Gerenciamento de RedesRMON: Remote Network Monitoring

- Segurança de RedesAnálise de Tráfego

O protocolo sFlow permite monitorar o que está

trafegando em uma rede.

Este protocolo possui dois componentes que são:

Este protocolo possui dois componentes que são:

Provas

Questão presente nas seguintes provas

Ao configurar um servidor apache, em um

ambiente profissional, podemos definir virtual hosts.

Ao definirmos um virtual host baseado em nomes, qual serviço no servidor deve ser configurado em paralelo, para que o acesso aos sites sejam feitos por nomes diferentes?

Ao definirmos um virtual host baseado em nomes, qual serviço no servidor deve ser configurado em paralelo, para que o acesso aos sites sejam feitos por nomes diferentes?

Provas

Questão presente nas seguintes provas

Um hacker está atacando uma rede utilizando de IP

falsificado e usando “echo requests” para alvejar o endereço IP de broadcast, procurando congestionar a rede.

Este ataque recebe o nome de:

Este ataque recebe o nome de:

Provas

Questão presente nas seguintes provas

Em sistema operacional linux é possível adicionar

mais de um endereço IP para a mesma placa de rede.

Esta técnica é chamada de Alias de IP.

Assinale a alternativa que indica o parâmetro correto do comando ifconfig que permitirá visualmente ver que uma placa eth0 está com um alias adicionado corretamente.

Assinale a alternativa que indica o parâmetro correto do comando ifconfig que permitirá visualmente ver que uma placa eth0 está com um alias adicionado corretamente.

Provas

Questão presente nas seguintes provas

Quando gravamos ou recuperamos arquivos no

Google Drive, estamos utilizando o tipo de serviço em

nuvem representado pela sigla:

Provas

Questão presente nas seguintes provas

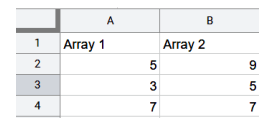

Considere os dados referentes aos dois arrays apresentados na figura abaixo:

Aplicando a seguinte fórmula:

▪ =SOMAXMY2(A2:A4;B2:B4)

O resultado será:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container