Foram encontradas 370 questões.

No Windows 10, temos a opção de configurar

ações de recuperação, quando um serviço falha.

Assinale a alternativa que indica corretamente as opções de configuração que podemos selecionar caso um serviço falhe, seja na primeira falha, segunda falha ou em falhas posteriores.

Assinale a alternativa que indica corretamente as opções de configuração que podemos selecionar caso um serviço falhe, seja na primeira falha, segunda falha ou em falhas posteriores.

Provas

Questão presente nas seguintes provas

No momento da instalação dos sistemas operacionais, temos a alocação de espaço para um tipo de

memória, que será utilizada quando a capacidade da

memória RAM chegar no seu limite.

O nome desta memória é:

O nome desta memória é:

Provas

Questão presente nas seguintes provas

Assinale a alternativa que indica corretamente o

programa nativo do windows que permite verificar a

integridade do sistema de arquivos e dos metadados

do sistema operacional em um volume de disco.

Provas

Questão presente nas seguintes provas

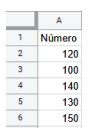

Utilizando o Google planilhas e aplicando a fórmula: = MED(A2:A6) aos dados representados na figura abaixo, assinale a alternativa que corresponde ao resultado da aplicação da fórmula

Provas

Questão presente nas seguintes provas

Quando criamos políticas de segurança da informação, temos que nos ater aos fundamentos da segurança da informação. Como parte destes fundamentos

temos o Hexagrama Parkeriano.

Se um usuário criptografa as informações em um disco rígido e após criptografar tem o azar de perder a chave de criptografia, qual elemento da segurança da informação foi infringido?

Se um usuário criptografa as informações em um disco rígido e após criptografar tem o azar de perder a chave de criptografia, qual elemento da segurança da informação foi infringido?

Provas

Questão presente nas seguintes provas

Quando falamos em segurança da informação,

pensamos nas várias formas para deixar dados e informações seguros. Dentre as técnicas que podemos

utilizar para procurar garantir esta segurança, temos a

autenticação por biometria.

Assinale a alternativa que indica corretamente uma característica comportamental da segurança por biometria.

Assinale a alternativa que indica corretamente uma característica comportamental da segurança por biometria.

Provas

Questão presente nas seguintes provas

O OAuth 2.0 é um protocolo padrão de autorização.

Este protocolo possui alguns papéis (roles) definidos.

Em qual “role” são emitidos os “Access Token”?

Em qual “role” são emitidos os “Access Token”?

Provas

Questão presente nas seguintes provas

Na criptografia AES são realizadas operações de

transformação, com o objetivo de converter o texto

simples em um texto criptografado. Para esta transformação utiliza-se de rodadas de transformações.

Para uma chave de 32 bytes, em que rodada serão efetuadas somente as operações de SubBytes, ShiftRows e AddRoundKey?

Para uma chave de 32 bytes, em que rodada serão efetuadas somente as operações de SubBytes, ShiftRows e AddRoundKey?

Provas

Questão presente nas seguintes provas

A criptografia AES usa o algoritmo de criptografia

Rijndael, que envolve métodos de substituição e permutação para criar dados criptografados de uma mensagem, possuindo operações ou estágios para completar a criptografia. O AES utiliza o que se chama de

número de rodadas de transformação que converte o

texto simples em texto criptografado.

Quantas rodadas são necessárias para finalizar uma criptografia de uma chave de 24 bytes?

Quantas rodadas são necessárias para finalizar uma criptografia de uma chave de 24 bytes?

Provas

Questão presente nas seguintes provas

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- CriptografiaPGP: Pretty Good Privacy

Os pilares do protocolo de segurança Pretty Good

Privace (PGP) são:

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container