Foram encontradas 469 questões.

Durante a instalação de sistemas operacionais em computadores de empresas, é comum a definição de padrões de instalação para que a equipe de suporte possa ter o controle da versão do sistema operacional, bem como de outros parâmetros. Acerca desse assunto, julgue os itens a seguir.

I Para evitar que um usuário altere uma sequência de boot, é comum a utilização de senha na BIOS.

II Pode existir mais de um padrão de instalação em uma empresa, dependendo do tipo de hardware e das licenças dos sistemas operacionais.

III Em uma imagem de um sistema operacional, é possível definir qual a plataforma de software antivírus deve ser utilizada.

IV O Windows não pode ser instalado remotamente quando é criada uma imagem padrão de instalação.

V O Windows autentica a senha do usuário Administrador por meio de alteração da MBR (master boot record).

Estão certos apenas os itens

Provas

Provas

Provas

Cláudio Nucci (1992, p. 1-3) defendia que os assessores de imprensa não deviam ser considerados jornalistas. Segundo ele, a diferença principal entre os dois era que “o jornalista representa e defende os interesses dos seus leitores, escuta a comunidade, investiga, confronta, analisa e publica, enquanto o assessor de imprensa trabalha os interesses dos clientes.”

Em seu Manual de Imprensa, versão eletrônica de 2007, a Federação Nacional de Jornalistas (FENAJ) afirma que o segmento de assessoria de imprensa é o que mais emprega jornalistas, sendo responsável pela criação de um vínculo de confiança com os veículos de comunicação. Segundo a FENAJ, são atividades de assessoria de imprensa, entre outras, o envio frequente de informações jornalísticas das organizações para os veículos de mídia, o agendamento de entrevistas e a organização de coletivas.

Acerca desse assunto, assinale a opção correta.

Provas

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: FINEP

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ÁrvoreÁrvore Binária

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Tabela Hash

- Fundamentos de ProgramaçãoHashingTratamento de Colisões em Hashing

Provas

Disciplina: TI - Redes de Computadores

Banca: CESPE / CEBRASPE

Orgão: FINEP

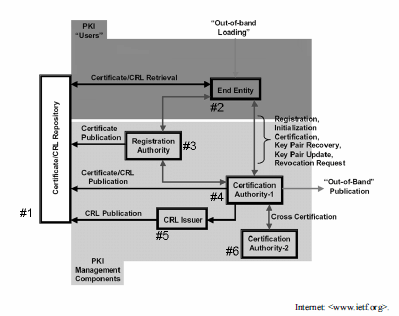

A figura acima apresenta a arquitetura de uma ICP (infraestrutura de chave pública) segundo o padrão PKIX. Os vários componentes que constituem uma PKI estão identificados com códigos de #1 a #6. Considerando essa figura, assinale a opção correta, a respeito de conceitos de certificação digital.

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FINEP

Os logs são empregados para a administração da segurança de sistemas, seja para fins de monitoração, auditoria, verificação de conformidade a políticas e normas, além da detecção de intrusão. Julgue os itens seguintes, a respeito de conceitos de logs e suas relações com monitoração, auditoria, políticas e intrusões.

I Os logs produzidos por um computador na plataforma Windows podem ser analisados utilizando-se a ferramenta Visualizador de eventos (event viewer), junto às ferramentas administrativas do Painel de controle, na qual, para cada evento de segurança registrado, são apresentadas, entre outras, as seguintes informações: caminho do programa executado; data e hora; objeto alterado ou consultado; identificação do evento (event ID).

II A detecção de intrusão e anomalias com base em regras demanda que regras de comportamento do usuário sejam produzidas por especialistas em gerenciamento da segurança, os quais, conhecendo as vulnerabilidades técnicas de um sistema computacional, constroem uma base de comportamentos suspeitos que devem ser detectados e comparados com logs de segurança.

III As políticas de auditoria que um administrador de segurança de uma plataforma com base em Windows pode monitorar por meio de logs incluem, entre outras: eventos de logon em contas individuais (account logon events); gerenciamento de contas (account management); acesso a serviço de diretórios (directory service access); rastreamento de processos (process tracking); e eventos do sistema (system events).

IV Universal, global e local a um domínio são escopos de grupos de usuários que podem ser gerenciados pelo Microsoft Active Directory. Durante o gerenciamento desses grupos, podem ser auditadas as operações de criação, modificação, remoção, adição de membros e a remoção de membros.

V A detecção estatística de anomalias é uma técnica empregada em sistemas de detecção de intrusão, a qual se baseia no uso de logs de auditoria que podem ser específicos para a detecção de intrusos. Tais logs podem ser analisados visando à detecção de limiar, bem com à caracterização e identificação de desvios em perfis de usuários, entre outras possibilidades.

Estão certos apenas os itens

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FINEP

- Conceitos BásicosTerminologiaAtaque

- Conceitos BásicosTerminologiaVulnerabilidade

- Ataques e Golpes e AmeaçasDoS: Denial of Service

As vulnerabilidades de segurança da família de protocolos TCP/IP têm sido ativamente exploradas nos últimos anos, visando à realização de ataques a sistemas computacionais interconectados à Internet. Em contrapartida a esses ataques, vários mecanismos e sistemas de proteção, defesa e contra-ataque têm sido criados, como firewalls, IPSs (intrusion prevention systems) e IDSs (intrusion detection systems). Com relação a vulnerabilidades e ataques às redes de computadores, julgue os itens seguintes.

I Entre os métodos de ataque relacionados a DoS (denial of service), está o ataque de smurf, concentrado na camada IP, embasado no protocolo ICMP, no spoof de endereços fonte em pacotes e com amplificação por meio de repasse de pacotes dirigidos a endereço de broadcast.

II O ataque ping da morte (ping of death), ainda comum nos sistemas Windows sem a proteção de firewalls, gera DoS devido à fragmentação entre as camadas de rede e de enlace, bem como devido à geração de buffer overflow.

III A tentativa de ataque embasada no spoof de endereços IP do tipo non-blind spoofing tem maior sucesso quando o alvo atacado estiver na mesma sub-rede do atacante.

IV Quando um spoofing IP tem por objetivo principal a negação de serviço e, não, a captura de sessão, há menor necessidade de um atacante manipular os números de sequência e acknowledgement presentes no cabeçalho de pacotes TCP.

V Ataques do tipo SYN flooding em geral são bem sucedidos quando esgotam a capacidade de recebimento de datagramas UDP por parte dos hosts alvos.

Estão certos apenas os itens

Provas

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: FINEP

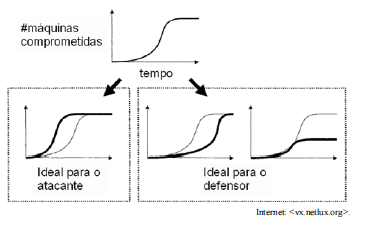

Malware é todo software cuja intenção é maliciosa ou cujo efeito é malicioso. O espectro de malwares abrange ampla variedade de ameaças específicas, incluindo vírus, vermes, cavalos de troia e spyware. Considerando a figura ao lado, que apresenta curvas ideais de propagação de um tipo de malware, sob variados pontos de vista, julgue os itens a seguir, a respeito de malware.

I O modelo da figura sugere que, uma vez que alguns computadores da rede estejam comprometidos, não é trivial evitar a propagação de malwares.

II A curva mostrada é mais adequada para a representação genérica de uma infecção por vermes do que por cavalos de troia.

III Um gráfico que relacionasse a variação do impacto de bombas lógicas implantadas em uma rede ao longo do tempo teria, possivelmente, curvas mais suaves que as apresentadas na figura.

IV Os alvos ou locais nos quais as infecções por adware se instalam incluem setor de boot de computadores; arquivos considerados executáveis pelo sistema operacional do computador infectado, sejam arquivos binários, de script e outros; e macros embutidas em documentos.

V Vírus de computador podem ser classificados pela estratégia de ocultação empregada, destacando-se, entre outras, ofuscação; técnicas stealth; e oligomorfismo e polimorfismo.

Estão certos apenas os itens

Provas

Caderno Container