Foram encontradas 50 questões.

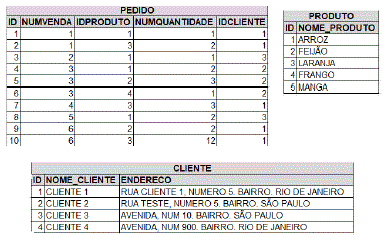

Considere a seguinte instrução para as questões 18, 19, 20, 21 e 22

CREATE TABLE PRODUTO (

ID INT NOT NULL PRIMARY KEY,

NOME_PRODUTO VARCHAR

);

CREATE TABLE CLIENTE (

ID INT NOT NULL PRIMARY KEY,

NOME_CLIENTE VARCHAR,

ENDERECO VARCHAR

);

CREATE TABLE PEDIDO (

ID int NOT NULL PRIMARY KEY,

NUMPEDIDO INT NOT NULL,

IDPRODUTO INT NOT NULL,

NUMQUANTIDADE INT NOT NULL,

IDCLIENTE INT,

FOREIGN KEY(IDCLIENTE)

REFERENCES CLIENTE(ID),

FOREIGN KEY(IDPRODUTO)

REFERENCES PRODUTO(ID)

);

Considere a estrutura de PEDIDO, CLIENTE e PRODUTO. Apenas um comando não é possível de ser executado. Sobre ele, assinale a alternativa correta.

Provas

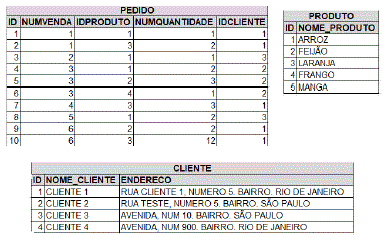

Considere a seguinte instrução para as questões 18, 19, 20, 21 e 22

CREATE TABLE PRODUTO (

ID INT NOT NULL PRIMARY KEY,

NOME_PRODUTO VARCHAR

);

CREATE TABLE CLIENTE (

ID INT NOT NULL PRIMARY KEY,

NOME_CLIENTE VARCHAR,

ENDERECO VARCHAR

);

CREATE TABLE PEDIDO (

ID int NOT NULL PRIMARY KEY,

NUMPEDIDO INT NOT NULL,

IDPRODUTO INT NOT NULL,

NUMQUANTIDADE INT NOT NULL,

IDCLIENTE INT,

FOREIGN KEY(IDCLIENTE)

REFERENCES CLIENTE(ID),

FOREIGN KEY(IDPRODUTO)

REFERENCES PRODUTO(ID)

);

Considere a estrutura de PEDIDO, CLIENTE e PRODUTO. Foi sugerido que o analista de banco de dados removesse a chave primária da tabela PRODUTO. A respeito da instrução, assinale a alternativa correta.

Provas

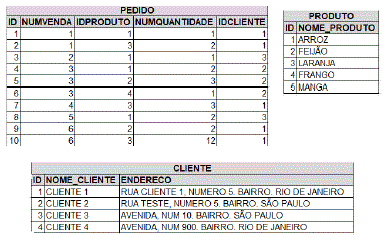

Considere a seguinte instrução para as questões 18, 19, 20, 21 e 22

CREATE TABLE PRODUTO (

ID INT NOT NULL PRIMARY KEY,

NOME_PRODUTO VARCHAR

);

CREATE TABLE CLIENTE (

ID INT NOT NULL PRIMARY KEY,

NOME_CLIENTE VARCHAR,

ENDERECO VARCHAR

);

CREATE TABLE PEDIDO (

ID int NOT NULL PRIMARY KEY,

NUMPEDIDO INT NOT NULL,

IDPRODUTO INT NOT NULL,

NUMQUANTIDADE INT NOT NULL,

IDCLIENTE INT,

FOREIGN KEY(IDCLIENTE)

REFERENCES CLIENTE(ID),

FOREIGN KEY(IDPRODUTO)

REFERENCES PRODUTO(ID)

);

Assinale a alternativa quanto a instrução SQL que pode trazer o nome do produto que foi vendido mais de 3 vezes.

Provas

Sobre o protocolo de comunicação FTP (File Transfer Protocol) assinale a alternativa correta.

I. Append, é um comando que adiciona dados a um arquivo existente.

II. Durante a transferência de dados, quatro representações podem ser utilizadas: Modo ASCII, Modo Binário, Modo EBCDIC e Modo Local.

III. Hash, é um comando usado para selecionar a expansão para nomes de arquivo.

IV. Um cliente realiza uma conexão TCP para a porta 21 do servidor, chamada de conexão controle, porém ela é fechada quando a segunda conexão, chamada de conexão de dados, é estabelecida na porta 20 do servidor.

V. Pode ser executado em modo ativo ou passivo

Provas

Considere que os Diagramas de UML estão divididos em Estruturais e Comportamentais. Assinale a alternativa que possui corretamente diagramas Comportamentais.

Provas

A respeito dos protocolos de rede, classificados em camadas no Modelo OSI (Open System Interconnection) e analise as afirmativas abaixo e dê valores de Verdadeiro (V) ou Falso (F).

( ) Camada de Enlace de Dados: Ethernet e FDDI (Fiber Distributed Data Interface).

( ) Camada de Aplicação: NTP (Network Time Protocol) e DHCP (Dynamic Host Configuration Protocol).

( ) Camada de Transporte: TCP (Transmission Control Protocol) e FTP (File Transfer Protocol).

( ) Camada de Rede: IPv4 e ICMP (Internet Control Message Protocol).

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

Observe as lacunas acerca dos nomes dos principais objetivos da Criptografia.

“____________ permite que somente o destinatário autorizado possa ser capaz de extrair o conteúdo da sua forma cifrada, enquanto que a ____________permite que o destinatário identifique se a mensagem foi modificada durante a transmissão. _______________, não possibilita que o remetente negue a autoria da sua mensagem.”

Assinale a alternativa que preencha correta e respectivamente as lacunas.

Provas

Provas

Provas

- CriptografiaCifragem de Blocos

- CriptografiaCriptografia Simétrica3DES: Triple Data Encryption Standard

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

- CriptografiaCriptografia SimétricaDES: Data Encryption Standard

Em criptografia, um ciframento em blocos trabalha com blocos de comprimento fixo. A respeito de métodos conhecidos, analise as afirmativas abaixo e dê valores de Verdadeiro (V) ou Falso (F).

( ) As múltiplas chaves produzidas pelo 3DES são vulneráveis a ataques de força bruta; uma alternativa para evitar essa vulnerabilidade é o uso do DES.

( ) A cifra CBC (Cipher Block Chaining) é tipicamente aplicada em mecanismos de autenticação.

( ) Cifras de bloco como AES e DES são encriptadas sobre um bloco determinado de bites, que para a cifra DES é 256, e, para o AES, 128.

Assinale a alternativa que apresenta a sequência correta de cima para baixo.

Provas

Caderno Container