Foram encontradas 946 questões.

- Fundamentos de Sistemas OperacionaisSistemas de Tempo Real

- Gerenciamento de ProcessosEscalonamento de Processos

Geodésia é a ciência que se ocupa da determinação da forma, das dimensões e do campo de gravidade da Terra. João, Analista do IBGE, precisa desenvolver um Sistema Operacional de Tempo Real (SOTR) que será embarcado em um Robô motorizado utilizado no projeto do Sistema Geodésico Brasileiro (SGB) para mapear áreas de difícil acesso.

A política de escalonamento do SOTR desenvolvido por João deve ser estática e online, com prioridades fixas. Ela também deve permitir preempção. As tarefas a ser escalonadas são periódicas e independentes. O deadline de cada tarefa é igual ao seu próprio período. Além disso, o tempo máximo de computação delas é conhecido e constante e o chaveamento entre as tarefas é tido como nulo.

A política de escalonamento que o SOTR de João deve adotar é:

Provas

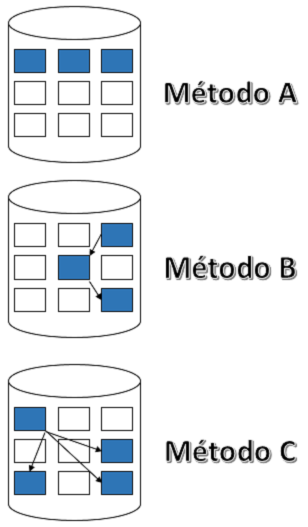

Em um sistema computacional, o Sistema de Arquivos possui diferentes estratégias para superar o problema de alocação de espaço em disco, de uma maneira em que ele possa ser explorado de forma eficiente e os arquivos nele contidos acessados rapidamente. Considere as imagens a seguir que representam 3 métodos de alocação utilizados pelo Sistema de Arquivos.

As ilustrações dos métodos A, B e C representam, respectivamente, os Métodos de Alocação:

Provas

- Fundamentos de Sistemas OperacionaisCondição de Corrida

- Fundamentos de Sistemas OperacionaisSeção Crítica (Região Crítica)

- Gerenciamento de ProcessosDeadlock

Jonas, Analista de Suporte Operacional do IBGE, realizou uma análise minuciosa dos processos e threads do servidor que ele mantém. Durante a análise, Jonas identificou que três processos estavam na lista de espera por um recurso compartilhado. Além disso, Jonas também identificou uma situação inusitada: um desses processos nunca conseguia executar sua região crítica e, por conta disso, nunca acessava o recurso compartilhado.

A situação inusitada encontrada por Jonas é a de:

Provas

- Gestão de ServiçosITILITIL v3Gestão de Incidentes (ITILv3)

- Gestão de ServiçosITILITIL v3Gestão de Nível de Serviço (ITILv3)

Com relação ao gerenciamento de incidentes do ITIL® 2011, analise as afirmativas a seguir:

I. Falhas provocadas por mudanças podem resultar em incidentes.

II. Um incidente de alto impacto tem nível de priorização crítico.

III. Um Acordo dos Níveis de Serviços (ANS) é opcional para o gerenciamento de incidentes.

Está correto o que se afirma em:

Provas

Provas

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- Certificado DigitalAlgoritmo ECDSA

- Certificado DigitalTipos de Certificados Digitais

Em relação à assinatura digital, analise as afirmativas a seguir:

I. O algoritmo ECDSA é uma variante do algoritmo DSA, utilizando criptografia por curvas elípticas.

II. Os tipos de certificados digitais usados para assinatura digital são S1, S2, S3 e S4.

III. Garante a autenticidade e integridade, mas não garante o não-repúdio

Está correto somente o que se afirma em:

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- GestãoPolíticas de Segurança de InformaçãoBoas Práticas em Segurança da Informação

Em relação à política de segurança da informação, analise as afirmativas a seguir:

I. Uma política de segurança precisa avaliar as ameaças e os riscos, classificando-os de acordo com a criticidade da operação e do ativo que poderá ser afetado.

II. A violação da política de segurança da informação deve ser apurada informalmente, para não expor vulnerabilidades desnecessariamente, salvo nos casos mais graves.

III. Convém que a direção estabeleça uma clara orientação da política, alinhada com os objetivos do negócio, demonstrando apoio e comprometimento com a segurança da informação.

Está correto somente o que se afirma em:

Provas

Provas

Com relação aos firewalls, analise as afirmativas a seguir:

I. Um firewall de filtragem de pacotes faz as filtragens nas camadas de redes e de transporte.

II. Um firewall proxy faz as filtragens nas camadas de transporte e aplicação.

III. São uma combinação de softwares e hardwares instalados entre a rede interna de uma organização e a Intranet.

Está correto somente o que se afirma em:

Provas

Em relação às técnicas de antispam, analise as afirmativas a seguir:

I. Como a implementação de DNSSEC é um requisito para o uso da técnica de SPF, a utilização dessa técnica ainda é limitada.

II. A técnica de greylisting impede ataques por spammers que utilizam MTA ilegítimos, que não respeitam pedidos de retransmissão de mensagens.

III. A grande vantagem do uso de filtros bayesianos é a eliminação da ocorrência de falsos positivos.

Está correto somente o que se afirma em:

Provas

Caderno Container