Foram encontradas 475 questões.

Sobre o gerenciamento de redes, a Organização Internacional de Padronização (ISO) define cinco áreas. Assinale a alternativa CORRETA que apresenta as áreas de gerenciamento padronizadas pela ISO:

Provas

Em relação ao Internet Protocol versão 4 (IPv4), há endereços especiais para propósitos específicos. Sobre tais endereços, é CORRETO afirmar:

Provas

- AbrangênciaLAN: Local Area Network

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoMeio de Transmissão: Par Trançado

Considerando as conexões de LAN (Local Area Network), analise as afirmativas a seguir:

I – Um conector modular de 8 vias (CM8v) é um dispositivo usado para estabelecer a terminação mecânica do cabo de par trançado, permitindo o acesso dos terminais à rede.

II – Um distribuidor intermediário interliga cabos primários de primeiro nível e cabos primários de segundo nível.

III – Um cabo UTP (Unshieded Twisted Pair) é um cabo par trançado blindado que contém usualmente quatro pares de fios conformados em um único cabo.

É CORRETO o que se afirma em:

Provas

O Protocolo de Gerenciamento de Rede Simples (SNMP) – Simple Network Management Protocol – foi desenvolvido para servir de ferramenta de gerenciamento para redes e inter-redes que operam utilizando o TCP/IP. Seu modelo de gerenciamento possui os seguintes elementos-chave, EXCETO:

Provas

- Protocolos e ServiçosRedes, Roteamento e TransporteOSPF: Open Shortest Path First

- Protocolos e ServiçosRedes, Roteamento e TransporteRIP: Routing Information Protocol

Assinale a alternativa CORRETA em relação aos protocolos de roteamento:

Provas

- Equipamentos de RedeSwitch

- Protocolos e ServiçosAcesso ao MeioVLAN: Virtual LAN

- TCP/IPSub-redes, Máscara e Endereçamento IP

Considere as afirmativas abaixo, relativas à Rede Local Virtual (VLAN):

I – O conceito de VLAN pode ser definido como uma LAN configurada logicamente via software, não através de fios.

II – O formato de um quadro 802.1Q, basicamente, acrescentou um par de campos de 2 bytes. No segundo campo, o principal subcampo é o identificador de VLAN, que ocupa 12 bits, suportando assim até 4.096 diferentes VLANs.

III – Umas das principais vantagens das VLANs está na redução do domínio de broadcast.

É CORRETO o que se afirma em:

Provas

Umas das virtudes do TCP (Transmission Control Protocol) está em prover um serviço de transferência confiável entre dois processos que rodam em hospedeiros diferentes. Outro componente de extrema importância do TCP é seu mecanismo de controle de congestionamento, que tem como premissa a seguinte afirmativa:

Provas

- Segurança de RedesFirewall

- Segurança de RedesIDS: Intrusion Detection System

- Segurança de RedesVPN: Virtual Private Network

Analise as afirmativas abaixo, referentes à segurança de redes:

I – Um firewall atua como um filtro de pacotes. Ele inspeciona todo e qualquer pacote que entra e sai da rede. Uma das principais vantagens deste tipo de firewall é que ele permite examinar os dados dos pacotes.

II – O sistema de detecção de invasão (IDS) – Intrusion Detection System – permite uma inspeção profunda nos pacotes. O IDS é utilizado para detectar uma série de tipos de ataques, incluindo varreduras de portas, ataques DoS – Denial of Service – e ataques de inundação de largura de banda. A dificuldade do IDS está na prevenção dos ataques de vulnerabilidade de aplicações, dada a característica flexível da camada de aplicação.

III – As VPNs – Virtual Private Networks – são redes privadas sobrepostas às redes públicas. Essa tecnologia tem sido bastante utilizada pelas grandes organizações que usam a Internet tanto para a comunicação privativa interna, entre as unidades da empresa, quanto para a comunicação privativa externa. Para garantir privacidade, a tecnologia VPN utiliza encapsulamento IP, permitindo transportar os pacotes de forma segura mesmo utilizando redes públicas.

É CORRETO o que se afirma em:

Provas

Considere as afirmativas abaixo, sobre segurança em Redes Sem Fio:

I – O Protocolo IEEE 802.11 WEP tem como propósito fornecer um nível de segurança semelhante ao que é encontrado em redes cabeadas.

II – O Protocolo WEP especifica um algoritmo de gerenciamento de chaves entre o hospedeiro e o ponto de acesso sem fio que permite a autenticação de forma mais eficiente, quando comparado com o WPA original.

III – Com o WPA2, os pontos de acesso podem falar com um servidor de autenticação, que tipicamente possuiu um banco de dados de nomes de usuários e senhas, determinando assim se a estação tem permissão para acessar a rede.

É CORRETO o que se afirma em:

Provas

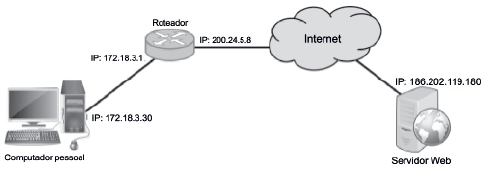

Observe a figura abaixo.

Um usuário está navegando na Web, através do seu computador pessoal, com o endereço IP: 172.18.3.30 e conectado a um roteador habilitado com o Network Address Translation (NAT). Esse roteador possui endereço interno de IP: 172.18.3.1 e endereço externo de IP: 200.24.5.8. O endereço IP do servidor Web é 186.202.119.180. Seu computador pessoal faz uma requisição usando a porta TCP 18321 e o NAT tem um mapeamento de 172.18.3.30:18321 para a porta 17218. Portanto, considerando esse cenário, selecione o cabeçalho que estará presente no pacote recebido pelo servidor Web:

Provas

Caderno Container