Foram encontradas 40 questões.

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosMeios de TransmissãoMeios Transmissão sem Fio

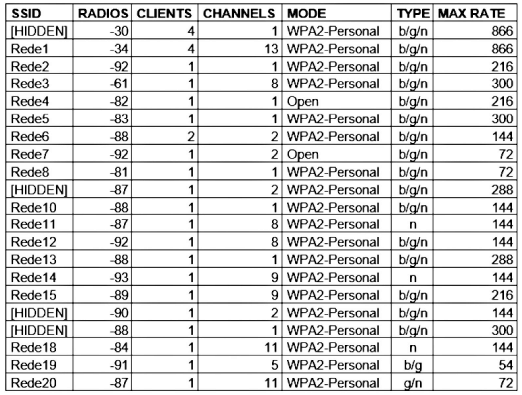

Observe as informações sobre as redes sem fio:

Assinale a alternativa CORRETA:

Provas

- AbrangênciaLAN: Local Area Network

- AbrangênciaWAN: Wide Area Network

- Topologias de RedeTopologia: Híbrida

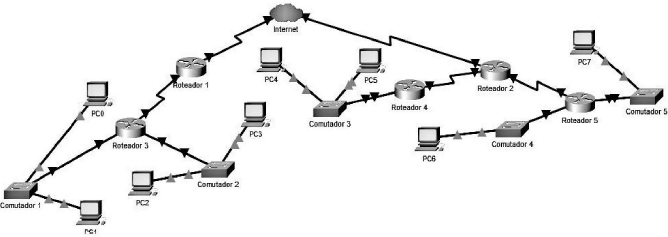

Observe a topologia de rede apresentada na figura a seguir e analise as sentenças.

I - A rota padrão (default route) de todos os computadores (PCs) deve indicar o roteador mais próximo (menor número de saltos) dele e que esteja conectado diretamente à Internet.

Il - Se a interface de rede do Roteador 5, que está conectada ao enlace que o liga ao Roteador 2, apresentar problema ou se este enlace for rompido, o problema será propagado e a conexão entre os computadores PC6 e PC7 deixará de funcionar.

III - O emprego do DHCP (Dynamic Host Configuration Protocol) para configuração das interfaces de rede dos computadores permite, ao administrador da rede, a indicação de servidores de outros serviços, a exemplo de DNS (Domain Name System) e NTP (Network Time Protocol).

IV-Se o Roteador 3 apresentar problemas e for desligado, os computadores PCO, PC1, PC2 e PC3 poderão acessar a Internet pelo Roteador 1.

Assinale a alternativa CORRETA:

Provas

Avalie as seguintes sentenças:

I - O firewall atua como um filtro de pacotes. Ele inspeciona os pacotes suspeitos em uma rede. Os pacotes que atenderem a algum critério descrito nas regras formuladas pelo administrador da rede serão remetidos normalmente, mas os que falharem no teste serão descartados sem cerimônia.

II - Firewalls em estado de conexão mapeiam os pacotes suspeitos para conexões e usam campos do cabeçalho TCP/IP para cuidar da conectividade, conforme o algoritmo indicado pelo administrador da rede. Isso permite o uso de regras que, por exemplo, possibilitam que um servidor Web externo envie pacotes para um host interno, mas somente se o host interno primeiro estabelecer uma conexão segura com o servidor Web externo. Essa regra também é possível em redes que não mantêm o estado das conexões, desde que habilitado pelo usuário da rede.

III - Outro nível de sofisticação possível com o processamento em estado de conexão é que o firewall implemente gateways em nível de aplicação. Esse processamento envolve o firewall examinando dentro dos pacotes, mesmo além do cabeçalho TCP, para ver o que a aplicação está fazendo. Com essa capacidade, é possível distinguir entre o tráfego HTTP usado para navegação Web e o tráfego HTTP usado para compartilhamento de arquivos peer-to-peer.

De acordo com Tanenbaum e Wetherall (2011), assinale a alternativa CORRETA.

Provas

- Protocolos e ServiçosAcesso Remoto e TerminalSSH: Secure Shell

- Protocolos e ServiçosAcesso Remoto e TerminalTELNET: Telecommunications Network

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTPS: Hyper Text Transfer Protocol Secure

Analise as seguintes sentenças:

I- Quando o HTTP é usado sobre SSL, ele se denomina HTTPS (Secure HTTP), embora seja o protocolo HTTP padrão. Às vezes, ele está disponível em uma nova porta (443), em lugar da porta-padrão (80). A propósito, SSL não se limita ao uso apenas com navegadores da Web, mas essa é sua aplicação mais comum. Ele também pode oferecer autenticação mútua.

II - A essência do DNS é a criação de um esquema linear de atribuição de nomes baseado no domínio e de um sistema de banco de dados central para implementar esse esquema de nomenclatura. Ele é mais usado para mapear nomes de hosts em endereços IP, mas também pode servir para outros objetivos.

III - As conexões de terminais remotos são realizadas com o emprego dos protocolos TELNET e SSH. Ambos oferecem os mesmos recursos de segurança ao administrador da rede.

De acordo com Tanenbaum e Wetherall (2011), assinale a alternativa CORRETA.

Provas

A Lei Geral de Proteção de Dados Pessoais foi promulgada em 2018 e dispõe sobre o tratamento que deve ser dispensado aos dados pessoais, com objetivo de proteger os direitos fundamentais da pessoa natural. Sobre esta lei, é CORRETO afirmar que:

Provas

De acordo com Kurose e Ross (2013), assinale a alternativa INCORRETA acerca dos comutadores.

Provas

A arquitetura geral de um roteador, de acordo com Kurose e Ross (2013), possui diversos componentes. A respeito dos roteadores, analise as seguintes sentenças e assinale a alternativa CORRETA:

I -As portas de entrada executam funções específicas da camada física, com interfaces baseadas nas especificações EIA/TIA 568A e 568B.

II -As portas de saída executam funções específicas da camada física, com interfaces baseadas nas especificações EIA/TIA 568A e 568B.

III - O elemento de comutação conecta as portas de entrada do roteador às suas portas de saída. Ele está integralmente contido no interior do roteador, uma rede dentro de um roteador da rede.

IV - O processador de roteamento executa os protocolos de roteamento, mantém as tabelas de roteamento e as informações de estado do enlace e calcula a tabela de repasse para o roteador.

Ele também realiza funções de gerenciamento de rede.

Provas

- TCP/IPConceitos e Especificações do IP

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv6

- Transmissão de DadosUnicast, Broadcast, Multicast

Analise as sentenças a seguir sobre a família de protocolos TCP/IP:

I- Diferente do IPv4, no IPv6 não existe endereço broadcast, responsável por direcionar um pacote para todos os nós de um mesmo domínio. No IPv6, essa função foi atribuída a tipos específicos de endereços multicast.

Il - Os endereços IPv6 tipo “Link Local” podem ser usados apenas no enlace específico em que a interface está conectada; o endereço “link local” é atribuído automaticamente com o prefixo FE80::/64. Os 64 bits reservados para a identificação da interface são configurados utilizando o formato IEEE EUI-64.

III - Os endereços IPv6 tipo “Unique Local Address” (ULA) são utilizados apenas para comunicações locais, geralmente dentro de um mesmo enlace ou conjunto de enlaces. Um endereço ULA não deve ser roteável na Internet global.

IV- A representação dos endereços IPv6 divide o endereço em oito grupos de 16 bits, separando-os por “”, escritos com dígitos hexadecimais (0-F), por exemplo: 2001:0DB8:AD1 F:25E2:CADE:CAFE:FOCA:84C1.

De acordo com o NIC.BR e IPv6.BR, assinale a alternativa CORRETA.

Provas

- Equipamentos de Rede

- TCP/IPSub-redes, Máscara e Endereçamento IP

- TCP/IPIPv4

- Topologias de RedeTopologia: Ponto a Ponto

Os enlaces de rede, providos pelas operadoras de telecomunicações ou provedores acesso, para seus usuários, com redes baseadas na família de protocolos TCP/IP v4, geralmente são constituídos por interligações entre dois equipamentos: um no ambiente do usuário (customer premises equipment CPE) e o outro nas instalações da operadora. Nesse caso, é atribuída uma faixa de endereçamento IPv4 para a rede do usuário e uma faixa de endereçamento IPv4 para os dois equipamentos que formam o enlace entre a operadora e o usuário. Qual é a máscara de rede indicada, nesta configuração do enlace, para evitar o desperdício de endereços IPv4 e interligar os dois equipamentos?

Provas

Analise as sentenças a seguir.

I- A distância máxima entre a tomada de telecomunicações e o cross connect horizontal não deve ser superior a 90 metros. O comprimento máximo de todos os patchs cords e jumpers no armário de telecomunicações não deve ser superior a 5 metros, e o comprimento total de todos os patch cords tanto no armário de telecomunicações quanto na área de trabalho não deve ser superior a 5 metros.

II- O cabeamento de backbone fornece interconexões entre salas de telecomunicações, salas de equipamentos e instalações de entrada.

III - A conectorização dos cabos que utilizam par trançado deve ser realizada conforme padrões 568-A, 568-B ou 568-C.

De acordo com a norma ANSI/TIA/EIA-568-B.1, assinale a alternativa CORRETA.

Provas

Caderno Container