Foram encontradas 2.079 questões.

Considerando que a base numérica na qual um número é representado é indicada por um subscrito, o resultado da soma (215)8 + (AB)16 é igual a

Provas

- Topologias de RedeTopologia: Anel

- Topologias de RedeTopologia: Estrela

- Topologias de RedeTopologia: Barramento

Anel, Barramento e Estrela são topologias tipicamente empregadas em Redes de Computadores. Com relação a esse assunto são apresentadas as seguintes proposições:

I – Na topologia em Anel pode-se transmitir e receber dados em ambas direções, mas as configurações mais usuais são unidirecionais. Essa topologia possui as vantagens de facilidade de instalação e de isolamento de falhas, porém possui pouca tolerância as falhas.

II – O Barramento permite conexão multiponto e apresenta grande facilidade de instalação e de isolamento de falhas. Porém apresenta o inconveniente do sinal ser degradado pelas diversas derivações, impondo restrições com respeito a quantidade de terminais e alcance da rede.

III – Na topologia em Estrela cada terminal é interligado a um dispositivo concentrador que pode ser um Hub, Switch ou Roteador. Essa topologia é fácil de instalar e de configurar e são mais tolerantes a falhas, porém o custo de instalação é maior do que as topologias em anel e em barramento.

É correto apenas o que se afirma em

Provas

A codificação de linha Manchester, utilizada por padrões Ethernet, codifica a sequência de bits 0110011 que é transmitida através de um canal sujeito a erros. Sabendo-se que a sequência recebida quando codificada de acordo com o código de Manchester é apresentada na Figura, conclui-se que durante a transmissão ocorreu um erro no bit

Provas

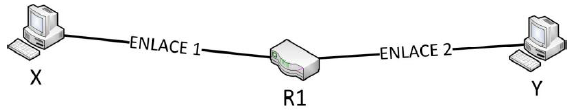

Uma conexão TCP é estabelecida entre os computadores X e Y, através dos enlaces 1 e 2 e do roteador R1, conforme ilustrado na Figura. Ela é afetada por perdas de pacote em razão de descarte no roteador (estouro da capacidade de buffer) e por elevadas taxas de erros de bit na camada física do Enlace 1.

Nesse cenário, é correto afirmar que:

Provas

Ao se tentar acessar uma página na Internet usando o protocolo HTTP, o browser exibiu uma mensagem de que “Não é possível exibir a página”. Sabendo-se que isso ocorreu em razão do servidor não ter suporte a um recurso necessário para complementar à solicitação, o código de status do protocolo HTTP que informa este erro é um número de três algarismos, cuja casa das centenas é o número

Provas

O DNS é um aplicativo cliente-servidor que identifica cada host na Internet com um nome exclusivo de mais fácil entendimento do que os endereços IP.

Com relação a esse assunto são apresentadas as seguintes proposições:

I – O protocolo DNS empregada dois tipos de mensagens denominadas de mensagens de consulta e de respostas.

II – Na denominada resolução iterativa, o cliente DNS pode enviar, várias vezes, seu pedido de resolução para um mesmo servidor DNS até obter a resposta.

III – O protocolo DNS utiliza apenas os serviços do protocolo TCP da camada de transporte do modelo de referência TCP/IP.

É correto apenas o que se afirma em

Provas

Existem várias ferramentas de segurança utilizadas em redes de computadores. Uma delas é capaz de detectar automaticamente fraquezas na segurança em hosts remotos ou locais mediante interrogação de várias portas TCP/IP.

O nome dessa ferramenta é:

Provas

Um hacker cria uma rede formada por uma quantidade muito grande de computadores infectados (rede zumbi) e controlados por um host mestre. Utilizando esses meios, o hacker em questão envia o IP do alvo do ataque para o host mestre, que distribuí, por toda a rede zumbi, a informação do IP alvo. Essa rede sobrecarrega o alvo que hospeda a página de internet de uma determinada universidade.

Após esse ataque, um professor, ao tentar acessar serviços a partir da página de internet alvo do ataque, recebe uma mensagem, em seu navegador, informando que não foi possível estabelecer a conexão, além da seguinte informação: “Este site está temporariamente fora do ar ou sobrecarregado. Tente novamente em alguns instantes”.

O computador da universidade foi alvo de um ataque conhecimento como

Provas

Para que seja possível realizar o ataque denominado “Apenas Texto Cifrado” o Criptoanalista precisa conhecer apenas:

Provas

Quando o sistema operacional transfere programas da memória principal para a memória secundária, liberando espaço para que novos processos sejam executados, ele realiza um procedimento conhecido como

Provas

Caderno Container