Foram encontradas 538 questões.

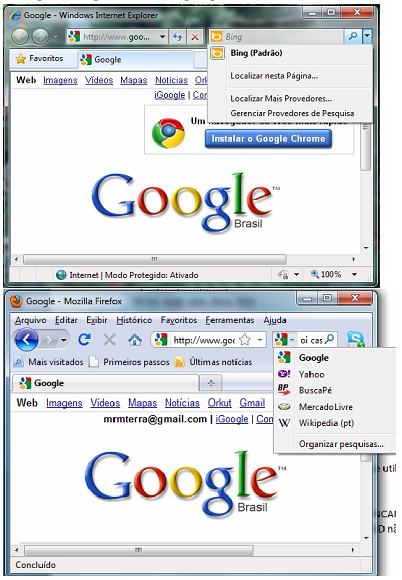

Com base nas figuras apresentadas, analise estas afirmações, identificando-as como verdadeiras (V) ou falsas (F).

( )No Microsoft Internet Explorer somente o Bing pode ser o provedor padrão.

( )Em ambos, podemos pesquisar em mais de um provedor de pesquisa ao mesmo tempo, bastando para isso selecioná-los.

( )A pesquisa pode ser efetuada tanto na barra de pesquisa quanto na barra de endereços.

( )Em ambos, podemos alternar os provedores de pesquisa, bastando para isso selecionar dentre os instalados o que será utilizado.

( )No Mozilla Firefox, o provedor de pesquisa padrão será sempre utilizado, mesmo que outro provedor seja escolhido.

Logo, a ordenação correta das respostas é a seguinte:

Provas

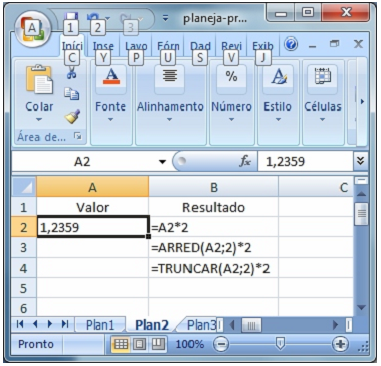

Essa planilha do Microsoft Office 2007 em português do Brasil foi configurada para exibir fórmulas. Ao desfazer essa configuração, é correto afirmar que as células B2, B3 e B4 apresentarão, respectivamente, os seguintes valores:

Provas

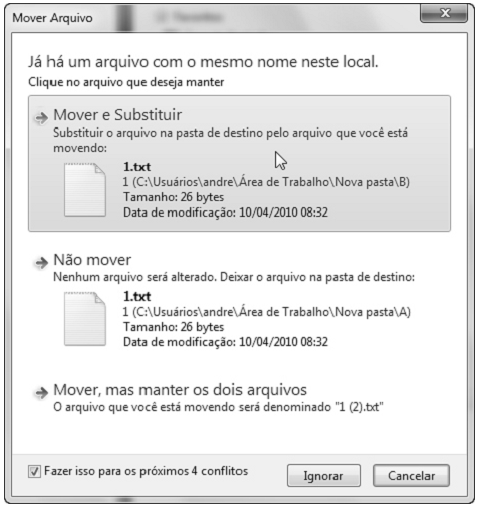

Acerca dessa operação, analise estas afirmações.

I- Há 4 arquivos na pasta de origem.

II- Há um arquivo idêntico a 1.txt na pasta de destino.

III- Se o usuário teclar Enter, 4 arquivos serão movidos.

IV- Se o usuário teclar Enter, o arquivo 1.txt será removido da pasta de origem.

Estão plenamente corretas as afirmações contempladas na seguinte alternativa:

Provas

I- Um computador pode criar um Grupo Doméstico, se estiver rodando qualquer edição do Windows 7.

II- A senha do Grupo Doméstico pode ser visualizada e impressa a partir de qualquer computador pertencente ao Grupo Doméstico.

III- Só é possível o ingresso em um Grupo Doméstico, se o local de rede do computador estiver configurado para Rede Doméstica.

IV-Os computadores que fazem parte de uma Rede Doméstica, automaticamente entram no Grupo Doméstico.

Assinale a alternativa que contempla todas as afirmações corretas.

Provas

Provas

Na informática, um cavalo de tróia (trojan horse) é um programa, normalmente recebido como um "presente" (por exemplo, cartão virtual, álbum de fotos, protetor de tela, jogo, etc), que além de executar funções para as quais foi aparentemente projetado, também executa outras funções normalmente maliciosas e sem o conhecimento do usuário.

Assim, a função maliciosa que NÃO pode ser executada por um cavalo de tróia é o(a)

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Protocolos e ServiçosRedes, Roteamento e TransporteICMP: Internet Control Message Protocol

Provas

- Segurança de RedesProxy

- TCP/IPFundamentos de Roteamento

- Transmissão de DadosEndereço MAC

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

I. os adaptadores ethernet apresentam um número de 48 bits denominado endereço físico, ou MAC Adress, sendo que o protocolo SPX é utilizado por uma rede com TCP/IPpara traduzir endereços IPem endereços físicos.

II. o processo pelo qual um caminho de rede é escolhido para enviar pacotes para um destinatário é chamado roteamento.

III. um servidor de Proxy pode ser utilizado para conectar a rede interna de uma empresa à Internet.

Assim, a alternativa que contempla somente afirmações corretas é a seguinte:

Provas

O tipo de transmissão de dados em que ocorre um processo de sincronização do receptor a cada novo caracter transmitido, ou seja, antes de iniciar a transmissão de cada caracter, ele é acrescido de dois pulsos, um no início do caracter, denominado START, com a duração exata de 1 bit e valor de tensão correspondente ao bit 0 e o outro, denominado STOP, com valor de tensão igual ao do bit 1 e duração variável entre 1 e 2 bits.

Portanto, esse tipo de transmissão é a

Provas

Com relação ao modelo OSI/ISO, uma das camadas tem a tarefa de prover o transporte econômico e confiável de dados, independente da rede física ou das redes atualmente em uso, incluindo o controle de fluxo, a ordenação dos pacotes e correção de erros; tipicamente envia para o transmissor uma informação de recebimento e informa que o pacote foi recebido com sucesso.

Então, essa é a camada

Provas

Caderno Container