Foram encontradas 305 questões.

(1) Planilha Eletrônica

(2) Editor de Textos

(3) Intranet

(4) Internet

(5) Backup ou cópia de segurança

( ) Sistema global de redes de computadores interligadas que utilizam o conjunto de protocolos padrão da internet (TCP/IP) para servir vários bilhões de usuários no mundo inteiro.

( ) Tipo de programa de computador que utiliza tabelas para realização de cálculos ou apresentação de dados.

( ) Tipo de programa de computador de edição de arquivos/ficheiros de texto

( ) Rede de computadores privada que assenta sobre a suíte de protocolos da Internet, porém, de uso exclusivo de um determinado local, como, por exemplo, a rede de uma empresa, que só pode ser acedida pelos seus utilizadores ou colaboradores internos.

( ) Cópia de dados de um dispositivo de armazenamento a outro para que possam ser restaurados em caso da perda dos dados originais, o que pode envolver apagamentos acidentais ou corrupção de dados.

Assinale a alternativa que contém a sequência CORRETA.

Provas

Assinale a alternativa CORRETA.

Provas

( ) Impressora

( ) Mouse

( ) Monitor

( ) Teclado

( ) Scanner

( ) Webcam

( ) Data Show

Assinale a alternativa em que os dispositivos estão na ordem CORRETA.

Provas

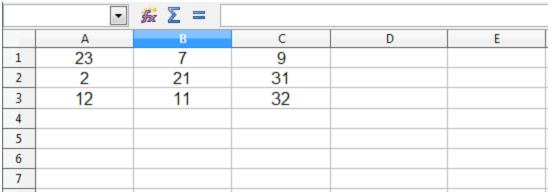

Analise as afirmações relativas à planilha abaixo.

I. Considere que a fórmula =SE(SOMA(A1:A3)>C1;B2;B3) está sendo aplicada na célula D1. O valor inserido na célula D1 é 21.

II. Considere que a fórmula =SE(MÁXIMO(A1:C3)<32;A2;MÍNIMO(B1:C3)) está sendo aplicada na célula D2. O valor inserido na célula D2 é 9.

III. Considere que a fórmula =SE(A1<B1;B2;SE(CONT.SE(A1:C3;2)>2;C3;C2)) está sendo aplicada na célula D3. O valor inserido na célula D3 é 31.

IV. Considere que a fórmula =MAIOR(A1:C3;3) está sendo inserida na célula D4. O valor inserido na célula D4 é 21.

Assinale a alternativa que contém as afirmações CORRETAS.

Provas

Provas

- InternetNavegadores (Browsers)Google Chrome

- InternetNavegadores (Browsers)Mozilla Firefox

- InternetNavegadores (Browsers)Internet Explorer

( ) Mozilla Firefox

( ) Skype

( ) Calc

( ) Google Chrome

( ) Internet Explorer

( ) Writer

( ) Opera

Assinale a afirmativa que estiver na ordem CORRETA.

Provas

- Conceitos BásicosPrincípiosAutenticidade

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

A recomendação X.800 da UTI-T (International Telecommunication Union) define um serviço de segurança como um serviço fornecido por uma camada de protocolo de comunicação de sistemas abertos que garante a segurança adequada dos sistemas ou das transferências de dados. A partir dos conceitos de segurança expressos nessa recomendação, numere a coluna da direita, de acordo com as afirmações da esquerda.

(1) Garantia de que a entidade que está se comunicando é de fato quem afirma ser.

(2) Impedimento do uso não autorizado de um recurso.

(3) Proteção contra negação de uma das entidades envolvidas em uma comunicação, provando-se que a mensagem foi enviada pela parte especificada e que foi recebida pela outra parte especificada.

(4) Refere-se também à proteção das informações que poderiam ser derivadas do fluxo de dados.

(5) Garantia de que o que foi recebido está exatamente igual ao que foi enviado pela entidade autorizada.

( ) Autenticação

( ) Controle de acesso

( ) Confidencialidade dos dados

( ) Integridade de dados

( ) Irretratabilidade

A ordem CORRETA de associação, de cima para baixo, é:

Provas

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia Simétrica

Com relação à criptografia, analise as afirmações abaixo.

I. A criptografia de chaves simétricas é mais simples em que o emissor e o receptor fazem uso da mesma chave secreta.

II. A criptografia de chaves assimétricas utiliza duas chaves, uma denominada pública e a outra privada.

III. O RSA é um algoritmo de chave simétrica.

IV. No método assimétrico, o emissor deve criar uma chave de codificação e enviá-la ao receptor. Essa é a chave privada. Uma outra chave deve ser criada para decodificação, sendo esta a chave pública.

Assinale a alternativa que contém as afirmações CORRETAS.

Provas

Provas

Caderno Container