Foram encontradas 40 questões.

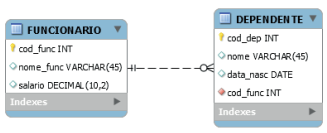

Em um banco de dados de uma empresa tem-se o seguinte diagrama do modelo relacional:

Dado o diagrama assinale a alternativa que contenha o SQL que retornará todos os funcionários que não possuem dependentes.

Provas

Um sistema de gerenciamento de banco de dados (SGBD) precisa garantir a execução apropriada de transações, apesar das falhas. As falhas, por sua vez, ocorrem quando o estado do sistema não reflete mais um estado real do mundo, que o banco de dados deveria capturar, o que é chamado de estado de inconsistência. Para que as inconsistências não sejam visíveis, é necessário que o SGBD mantenha algumas propriedades das transações.

O princípio que garante que as operações da transação sejam refletidas corretamente no banco de dados, ou que nenhuma delas se efetive, também conhecida como “tudo ou nada” é denominada:

Provas

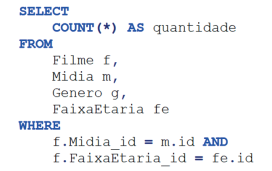

O trecho do diagrama do modelo físico de banco de dados apresentado a seguir contém diversas entidades/tabelas/relações que compõem a infraestrutura de um sistema de controle de locadora de filmes. Note, também, que os acentos de algumas palavras foram suprimidos, por exemplo, a tabela “Mídia” está grafada sem o acento agudo na primeira letra “i”. Considere uma situação hipotética em que as tabelas Filme, Midia, Genero e FaixaEtaria contém, respectivamente, 176, 3, 8 e 6 registros.

Ao executar a consulta a seguir, qual será o valor obtido para a coluna “quantidade” da tabela resultante?

Provas

A Computação em Nuvem tem recebido destaque em diversos meios de comunicação, e o mercado tem aderido a esse tipo solução, inclusive, com diversos de seus serviços hospedados na Nuvem.

Com relação a Computação na Nuvem é correto afirmar.

Provas

O VMware Server é uma solução de virtualização que está disponível para plataformas Linux ou Windows. É considerada uma solução excelente de virtualização, inclusive, com baixíssimo investimento, necessitando apenas de uma equipe capacitada para instalação e configuração. Para uma solução em um servidor Linux, os comandos abaixo executam respectivamente:

$ tar -zxvf VMware-server-1.0.5-80187.tar.gz;

$ cd vmware-server-distrib;

# ./vmware-install.pl;

Provas

Na programação, em alguns casos, é necessário processar arquivos contendo textos formatados e não formatados. Um padrão para armazenamento de dados formatados bastante comum é o CSV.

Tendo que estão representados os atributos: nome, idade, sexo e salário. Qual das alternativas abaixo apresenta o conteúdo de acordo com o padrão de formatação CSV?

Provas

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia Simétrica

Provas

- Conceitos BásicosPrincípiosIntegridade

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasAtaques Ativos

- Ataques e Golpes e AmeaçasAtaques Passivos

Tanto nas recomendações X.800 da ITU-T, quanto na RFC 2828, os ataques à segurança são classificados como ataques passivos e ataques ativos. Um ataque passivo tenta descobrir ou utilizar informações do sistema, mas não afeta seus recursos. Um ataque ativo tenta alterar os recursos do sistema ou afetar sua operação.

Com base na informação, assinale a alternativa correta.

Provas

Segundo Morimoto (2009), no CIDR (Classless Inter-Domain Routing) são utilizadas máscaras de tamanho variável, conhecidas como VLSM (Variable Lenght Subnet Mask), que permitem uma flexibilidade significativa na criação das faixas de endereços IPv4. O uso de máscaras de tamanho variável implica trabalhar com endereços binários, pois a divisão pode ser feita em qualquer ponto.

Fonte: MORIMOTO, C. E. Redes: guia prático. 2. ed. Porto Alegre: Sul Editores, 2009, p. 349-350.

Considerando o endereço IP 192.168.7.53/27, podemos afirmar que o “/27”:

Provas

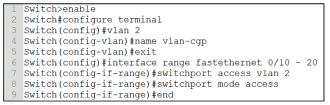

Analise o seguinte processo realizado no terminal de um switch.

Com base no processo acima citado, assinale a alternativa correta.

Provas

Caderno Container