Foram encontradas 50 questões.

Quando um servidor web recebe credenciais válidas em uma requisição HTTP, mas essas credenciais não têm permissão para acessar um recurso específico, qual código de status é retornado para indicar esse erro?

Provas

O servidor Apache é amplamente utilizado em servidores web para a hospedagem de sites. Assinale a alternativa CORRETA que descreve a principal função de um servidor web Apache.

Provas

O WPA2 é um protocolo de segurança para redes sem fio que utiliza criptografia para proteger o tráfego de dados entre um dispositivo e um ponto de acesso Wi-Fi. Qual é o algoritmo de criptografia simétrica usado pelo WPA2 em sua melhor versão?

Provas

Ter uma estratégia de backup bem elaborada é essencial para garantir a continuidade dos negócios em caso de um desastre. O procedimento que captura apenas os dados criados ou modificados desde a última execução de um backup completo é conhecido como:

Provas

Sobre conceitos, tipos e políticas de backup, escolha a alternativa CORRETA.

Provas

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailPOP3: Post Office Protocol 3

- Protocolos e ServiçosTransferência de ArquivosFTP: File Transfer Protocol

A internet está a todo tempo presente em nossas ações do dia a dia, seja para enviar uma mensagem para um parente por meio de um celular ou para acessar o resultado de um exame médico sem sair de casa. Entre muitas coisas, em meio a uma imensa infraestrutura e várias tecnologias, um aspecto é imprescindível para manter tudo isso em funcionamento: os protocolos de internet. A alternativa que contém, respectivamente, protocolo de e-mail, transferência de arquivos e sistemas de nome de domínio é:

Provas

A segurança de informações cada dia ganha mais destaque no cenário mundial. São vários os mecanismos utilizados para garantir que sistemas não sejam invadidos e tenham quebra de sigilo de dados e informações dos mais diversos níveis de relevância. Dentro desse contexto, a alternativa que contém o nome dado à estrutura de segurança que monitora o tráfego de rede de entrada e saída e determina o acesso ou o bloqueio de tráfegos específicos com base em um conjunto definido de regras de segurança é:

Provas

Computadores possuem uma série de programas que são responsáveis por seu funcionamento básico e avançado, dentre eles, temos os Sistemas Operacionais, Softwares Básicos e Softwares Aplicativos. Atualmente existem computadores para várias finalidades, desde usos meramente pessoais até os que controlam vários sistemas industriais. Nesse contexto, a alternativa em que encontramos somente sistemas operacionais é:

Provas

Pedro está expandindo sua empresa de distribuição de produtos eletrônicos, onde possui uma rede de acesso restrito; no entanto, é necessário que seus entregadores, quando em trabalho externo, tenham acesso aos sistemas de faturamento e estoque. Para isso, Pedro deve implantar uma rede do tipo:

Provas

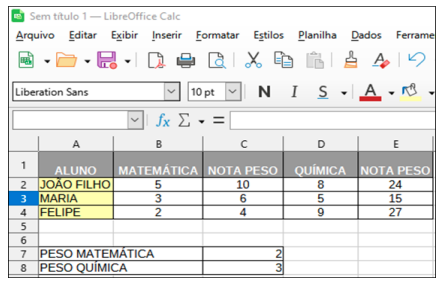

Em um concurso público para professores, as pontuações das questões são multiplicadas por pesos de acordo com as regras do edital. Utilizando-se o LibreOffice Calc para cálculo e exibição das notas dos candidatos, temos a imagem a seguir.

Com base no exposto, é correto afirmar que, para o cálculo das NOTA PESO de MARIA e FELIPE, utilizando-se a seleção e, em seguida, arrastando-se a seleção com o mouse para baixo na disciplina de MATEMÁTICA, a fórmula a ser aplicada em C2 para o peso permanecer o mesmo deve ser a contida em qual das alternativas?

Provas

Caderno Container