Foram encontradas 300 questões.

O Google Drive, sendo utilizado por meio do site drive.google.com, em um computador com Windows 7, permite:

( ) Fazer upload de arquivos do Microsoft Word com a extensão .doc.

( ) Visualizar arquivos do tipo .pdf (formato de documento portátil).

( ) Compartilhar pastas com outras pessoas.

Analise as afirmativas acima e marque (V) para verdadeiro ou (F) para falso.

A sequência correta é

Provas

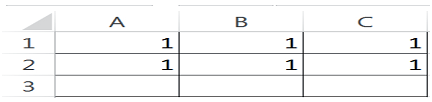

A seguinte planilha foi elaborada no Microsoft Excel 2013.

Ao inserir a fórmula =SOMA(A1:B3), na célula C3, o resultado será

Provas

Analise as afirmativas abaixo e marque (V) para verdadeiro ou (F) para falso.

No Microsoft Excel 2013, os botões do grupo Alinhamento da guia Página Inicial permitem:

( ) Modificar a orientação do texto na célula.

( ) Alinhar o texto à parte superior da célula.

( ) Alinhar as margens de impressão do documento.

A sequência correta é

Provas

Provas

O Microsoft Word 2013 permite visualizar informações estatísticas de um documento. Por exemplo, ao clicar no botão Contar Palavras no grupo Revisão de Texto da guia Revisão, pode-se visualizar a quantidade de de um documento.

O termo que preenche a sentença é

Provas

A ferramenta de pesquisa na web do Google, disponível em www.google.com.br, permite:

( ) Calcular o resultado da expressão matemática 50+3*2.

( ) Converter 3 quilômetros por hora para metros por segundo.

( ) Converter 230 centímetros para metros.

Analise as afirmativas acima e marque (V) para verdadeiro ou (F) para falso.

A sequência correta é

Provas

O Windows Explorer do Windows 7 permite alterar o modo de exibição das pastas e dos arquivos. São modos de exibição disponíveis:

I- Lista

II- Detalhes

III- Compacto

IV- Expandido

Estão corretos apenas os itens

Provas

As sequência, abaixo, descreve os passos realizados por José e Maria para se comunicarem de maneira segura, utilizando a criptografia de chaves assimétricas.

1) José codifica uma mensagem utilizando .

2) Depois de criptografada, José envia a mensagem para Maria através da internet.

3) Maria recebe e decodifica a mensagem utilizando .

Os termos que preenchem, corretamente, as lacunas são:

Provas

- Ataques e Golpes e AmeaçasMalwaresBackdoor

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

Existe um tipo de programa malicioso que se disfarça de programa legítimo, normalmente sem a criação de réplicas, em que é aberta uma porta de comunicação (backdoor) não monitorada, permitindo o acesso, não autorizado, a arquivos e ao gerenciamento do computador da vítima.

A prevenção para esse tipo de programa é ter sempre um bom software de antivírus, aliado a um firewall, além da troca frequente de senhas.

Este tipo de programa malicioso é conhecido como

Provas

Analise as afirmativas abaixo sobre os sistemas de prevenção e de detecção de ataques a uma rede de dados:

I- O IPS (Intrusion Prevention System) tem como objetivo diminuir a quantidade de alarmes falsos e prevenir os ataques.

II- O IDS (Intrusion Detection System) é capaz de detectar e de alertar os administradores quanto a possíveis ataques ou comportamentos anormais na organização.

III- Sistemas IDS (Intrusion Detection System) já agregam funcionalidades como filtro de conteúdo e de controle de autenticação e autorização de acesso a determinadas redes.

IV- Existem, atualmente, dois tipos de IDS (Intrusion Detection System) que podem ser implementados: o baseado em host (Host-Based Intrusion Detection System - HIDS) e o baseado em rede (Network-Based Intrusion Detection System - NIDS).

São corretas apenas as afirmativas

Provas

Caderno Container