Foram encontradas 1.174 questões.

No que se refere à segurança de redes e controle de acesso, considere:

I. O roteador, quando utilizado como dispositivo único para tradução da política de segurança, exerce esse papel que permite a passagem de qualquer tipo de tráfego, e aplicando restrições de access-lists em pacotes originários de endereços de redes inválidas, além de outros filtros de proteção contra endereços IP e serviços específicos.

II. Ao contrário dos roteadores, os sistemas de firewall executam o bloqueio de qualquer tipo de tráfego e permitem somente a passagem de tráfego específico em serviços e IPs autorizados, ou seja, enquanto nos roteadores tudo pode passar, salvo exceções, nos firewalls nada pode passar, salvo exceções.

III. As redes de perímetro ou DMZ destinam-se a criar um limite que permite a separação do tráfego entre redes internas e externas. A segurança de perímetro normalmente é proporcionada por um firewall, que inspeciona os pacotes e as sessões para determinar se devem ser transmitidos para a rede protegida ou a partir dela ou, ainda, ser abandonados. As boas práticas recomendam a concentração de serviços no menor número possível de servidores, atrás de um sistema de firewall.

IV. No ambiente Windows, boas práticas de proteção devem abranger, entre outras: a renomeação das contas internas Administrador (Administrator) e Convidado (Guest); a necessidade configuração de um serviço para fazer logon usando uma conta de domínio; e evitar criar OUs para cada função de servidor dentro da OU Servidores Membros (Member Servers).

V. No ambiente Linux, certificar-se que o arquivo de senhas seja lido apenas pelo "root"; inibir a entrada no “root” de qualquer terminal, exceto a console através do comando “su”; não habilitar SUID/SGID em scripts; remover todos os shells que não estiverem em uso, entre outras, constituem medidas para auxiliar os administradores de sistema a manter a segurança de suas instalações em um nível aceitável.

É correto o que consta APENAS em

Provas

No cenário corporativo atual, as empresas necessitam proteger informações de usuários não autorizados que estejam dentro ou fora de seus segmentos de rede. Dessa forma, a segurança de redes é obtida por meio da utilização do uso apropriado de equipamentos e políticas de segurança que administrem o uso desses recursos. Em relação à segurança de redes e controle de acesso que assegurem a integridade dos serviços executados nos sistemas operacionais, tanto Windows quanto Linux, considere:

I. Um gerenciamento efetivo de riscos requer o entendimento do impacto que todas as possíveis ameaças representam a um ambiente corporativo. O entendimento apropriado sobre o risco permite aos administradores a habilidade de avaliar a relação custo X benefício e decidir sobre implementar controles para a correção de vulnerabilidades ou arcar com as consequências de uma ameaça potencial de invasão.

II. Servidores de e-mails inadequadamente configurados, implementações de segurança específicas para recusar o envio de e-mail por domínios não autorizados, qualquer usuário podendo enviar mensagens explorando o open relay. Apesar de ocorrer apenas no ambiente Linux, o custo para implementar os controles que evitem essas vulnerabilidades é relativamente maior que suas consequências.

III. Em termos de segurança de redes, tanto no ambiente Linux quanto no ambiente Windows, o gerenciamento de riscos deve ocorrer por meio de auditorias periódicas nos principais equipamentos de conectividade e sistemas de proteção de rede existentes em um site específico. Sendo, normalmente, realizado por amostragem, o processo de análise de riscos deve cobrir o maior número possível de ativos de tecnologia, entre outros, roteadores/switches de borda, roteadores de acesso remoto, access points, sistemas de proxy, sistemas antivírus e firewalls.

É correto o que consta em

Provas

- AbrangênciaWAN: Wide Area Network

- Protocolos e ServiçosRedes, Roteamento e TransporteMPLS: Multiprotocol Label Switching

- Transmissão de DadosATM: Asynchronous Transfer Mode

- Transmissão de DadosX.25 e Frame Relay

No que concerne às tecnologias de redes de longa distância, considere:

I. A essência do frame relay é o fato de ser uma rede não orientada a conexões com controle de erros e de fluxo. Por se tratar de uma rede não orientada a conexões, os pacotes são entregues em ordem e tornam o frame relay semelhante a uma LAN de área extensa.

II. O ATM usa células pequenas de tamanho fixo porque podem ser roteadas por switches com rapidez e também tornam mais fácil a criação de hardware capaz de tratar muitas células em paralelo. Além disso, elas não bloqueiam as linhas de transmissão por um tempo muito longo, facilitando o oferecimento de garantias de qualidade de serviço.

III. Em redes frame relay com topologia, onde subinterfaces ponto-a-ponto são utilizadas, não é necessário configurar endereços IP na interface física, pois eles são configuráveis nas subinterfaces. A tecnologia frame relay é indicada quando os escritórios de uma empresa necessitam ter conexão com uma rede WAN, baseada na comutação de pacotes.

IV. Nas redes de circuitos virtuais tradicionais, quando um usuário quer estabelecer uma conexão, um pacote de configuração é lançado na rede para criar o caminho e gerar as entradas da tabela de encaminhamento. No MPLS há duas maneiras de criar as entradas da tabela de encaminhamento: abordagem orientada para dados e abordagem orientada por controle.

É correto o que consta APENAS em

Provas

- Modelo TCP/IPIntrodução ao Modelo TCP/IP

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

Após informar a URL http://www.infraero.gov.br/ouvi.php?gi=ouvi ao navegador instalado no computador,

I. o navegador separa a URL em três partes: o protocolo, o nome do servidor e o nome do arquivo;

II. o navegador se comunica com um servidor DNS para traduzir o nome do servidor "www.infraero.gov.br" em um endereço IP que ele usa para se conectar àquela máquina servidora;

III. o navegador forma uma conexão com o servidor Web naquele endereço IP na porta 80;

IV. seguindo o protocolo HTTP, o navegador envia uma solicitação GET ao servidor, pedindo o arquivo http://www.infraero.gov.br/ ouvi.php?gi=ouvi;

V. o servidor responde com o texto HTML da página da Web para o navegador;

VI. o navegador lê as tags HTML e formata a página na tela do computador.

A sequência correta em que ocorre a interação entre o computador e o servidor corresponde a:

Provas

- Protocolos e ServiçosConfiguração de RedeDHCP: Dynamic Host Configuration Protocol

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

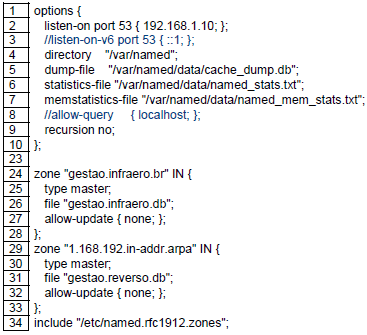

Considere o quadro abaixo, contendo trechos do código para configuração de servidor DNS no ambiente LINUX:

Analise:

I. O código da linha 2 identifica a porta padrão do serviço de DNS e o número de IP no qual o serviço de DNS deverá rodar.

II. Na linha 9, o código indica que o DNS é mandatório.

III. "gestão.infraero.br" é um DNS recursivo e "infraero.br" é um DNS mandatório.

IV. Na linha 29 está faltando o último octeto no endereço IP.

É correto o que consta em

Provas

- Equipamentos de RedeHub

- Equipamentos de RedeSwitch

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Fisicamente, um switch assemelha-se a um hub. A diferença reside no modo como os dois dispositivos operam: o hub simula um meio único compartilhado por todos os computadores, enquanto o switch segmenta a rede local, onde cada computador tem um segmento para si próprio. Numa rede Ethernet de Gigabit,

Provas

- Transmissão de DadosMeios de TransmissãoCabeamento FìsicoCabeamento Estruturado

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Todas as configurações de Ethernet de Gigabit são ponto a ponto, e não multiponto, como no padrão original de 10 Mbps, da Ethernet clássica. Admite tanto o modo halfduplex quanto o modo full-duplex e cabeamento de cobre e de fibra, tais como:

I. 1000Base-SX: cabo UTP com tamanho máximo de segmento de 550 metros;

II. 1000Base-LX: cabo de fibra óptica com tamanho máximo de segmento de 5000 metros;

III. 1000Base-T: cabo UTP com tamanho máximo de segmento de 100 metros;

IV. 1000Base-CX: cabo STP com tamanho máximo de segmento de 25 metros.

É correto o que consta em

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- Protocolos e ServiçosRedes, Roteamento e TransporteICMP: Internet Control Message Protocol

Para responder a questão, considere que as afirmações contidas no texto abaixo referem-se aos protocolos utilizados numa rede de computadores. A questão fará referência aos itens destacados no decorrer do texto.

Os serviços de transporte da Internet são realizados pelos protocolos que oferecem o serviço de comunicação fim-a-fim (1) entre as portas dos processos de aplicação, rodando em dois diferentes hosts. Para isto, eles usam os serviços do protocolo que provê um serviço de comunicação para os datagramas (2) entre os dois computadores remotos. Os datagramas atravessam a rede, de roteador em roteador, desde a origem até o destino, usando uma técnica de comutação (3) e seguindo a rota definida pelos protocolos da camada de rede (4). Aliás, a camada de rede da Internet tem dois componentes principais: o protocolo que define o formato do datagrama e a forma de endereçamento (5), e os algoritmos de roteamento. Quando um datagrama da camada rede, endereçado a um computador de uma rede local, chega ao roteador de borda, a partir da Internet, o roteador deverá encapsular este datagrama em um quadro da camada enlace para poder entregá-lo ao computador destino. Para que isto seja feito, o roteador deverá mapear o endereço IP no endereço físico do computador destino (6).

Os protocolos da camada de aplicação (7) definem as regras e o formato das mensagens que são trocadas entre as aplicações de rede, por exemplo, a aplicação WWW é governada pelas regras do protocolo de aplicação; o correio eletrônico envia as mensagens usando o protocolo de aplicação e a transferência de arquivos também usa o protocolo de aplicação.

Se o roteador não consegue encontrar uma rota ou entregar um datagrama, ou se uma condição anormal é detectada, ele precisa informar a fonte original dos dados para que esta tome alguma ação ou corrija o problema. Nesse caso, é utilizado um protocolo para permitir aos roteadores enviarem mensagens de erro e controle a outros roteadores ou hosts (8), oferecendo uma comunicação entre a camada de rede de ambas as máquinas.

O protocolo a que se refere o item (8) é o

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Transporte

- Modelo TCP/IPModelo TCP/IP: Camada de Aplicação

- TCP/IPTCP: Transmission Control Protocol

- TCP/IPUDP: User Datagram Protocol

Para responder a questão, considere que as afirmações contidas no texto abaixo referem-se aos protocolos utilizados numa rede de computadores. A questão fará referência aos itens destacados no decorrer do texto.

Os serviços de transporte da Internet são realizados pelos protocolos que oferecem o serviço de comunicação fim-a-fim (1) entre as portas dos processos de aplicação, rodando em dois diferentes hosts. Para isto, eles usam os serviços do protocolo que provê um serviço de comunicação para os datagramas (2) entre os dois computadores remotos. Os datagramas atravessam a rede, de roteador em roteador, desde a origem até o destino, usando uma técnica de comutação (3) e seguindo a rota definida pelos protocolos da camada de rede (4). Aliás, a camada de rede da Internet tem dois componentes principais: o protocolo que define o formato do datagrama e a forma de endereçamento (5), e os algoritmos de roteamento. Quando um datagrama da camada rede, endereçado a um computador de uma rede local, chega ao roteador de borda, a partir da Internet, o roteador deverá encapsular este datagrama em um quadro da camada enlace para poder entregá-lo ao computador destino. Para que isto seja feito, o roteador deverá mapear o endereço IP no endereço físico do computador destino (6).

Os protocolos da camada de aplicação (7) definem as regras e o formato das mensagens que são trocadas entre as aplicações de rede, por exemplo, a aplicação WWW é governada pelas regras do protocolo de aplicação; o correio eletrônico envia as mensagens usando o protocolo de aplicação e a transferência de arquivos também usa o protocolo de aplicação.

Se o roteador não consegue encontrar uma rota ou entregar um datagrama, ou se uma condição anormal é detectada, ele precisa informar a fonte original dos dados para que esta tome alguma ação ou corrija o problema. Nesse caso, é utilizado um protocolo para permitir aos roteadores enviarem mensagens de erro e controle a outros roteadores ou hosts (8), oferecendo uma comunicação entre a camada de rede de ambas as máquinas.

Em relação ao item (7), considere a associação da tabela abaixo, quanto aos protocolos de aplicação e de transportes utilizados pelas aplicações.

|

Item |

Aplicação | Protocolo de Aplicação |

Protocolo de Transporte |

| I. | Correio Eletrônico | SMTP |

TCP |

| II. | WWW | HTTP |

TCP |

| III. | Transferência de Arquivos | FTP |

TCP |

| IV. | Gerenciamento de Rede | SNMP |

UDP |

É correto o que consta em

Provas

- Modelo TCP/IPModelo TCP/IP: Camada de Rede

- Transmissão de DadosComutação de Células, Circuitos e Pacotes

Para responder a questão, considere que as afirmações contidas no texto abaixo referem-se aos protocolos utilizados numa rede de computadores. A questão fará referência aos itens destacados no decorrer do texto.

Os serviços de transporte da Internet são realizados pelos protocolos que oferecem o serviço de comunicação fim-a-fim (1) entre as portas dos processos de aplicação, rodando em dois diferentes hosts. Para isto, eles usam os serviços do protocolo que provê um serviço de comunicação para os datagramas (2) entre os dois computadores remotos. Os datagramas atravessam a rede, de roteador em roteador, desde a origem até o destino, usando uma técnica de comutação (3) e seguindo a rota definida pelos protocolos da camada de rede (4). Aliás, a camada de rede da Internet tem dois componentes principais: o protocolo que define o formato do datagrama e a forma de endereçamento (5), e os algoritmos de roteamento. Quando um datagrama da camada rede, endereçado a um computador de uma rede local, chega ao roteador de borda, a partir da Internet, o roteador deverá encapsular este datagrama em um quadro da camada enlace para poder entregá-lo ao computador destino. Para que isto seja feito, o roteador deverá mapear o endereço IP no endereço físico do computador destino (6).

Os protocolos da camada de aplicação (7) definem as regras e o formato das mensagens que são trocadas entre as aplicações de rede, por exemplo, a aplicação WWW é governada pelas regras do protocolo de aplicação; o correio eletrônico envia as mensagens usando o protocolo de aplicação e a transferência de arquivos também usa o protocolo de aplicação.

Se o roteador não consegue encontrar uma rota ou entregar um datagrama, ou se uma condição anormal é detectada, ele precisa informar a fonte original dos dados para que esta tome alguma ação ou corrija o problema. Nesse caso, é utilizado um protocolo para permitir aos roteadores enviarem mensagens de erro e controle a outros roteadores ou hosts (8), oferecendo uma comunicação entre a camada de rede de ambas as máquinas.

No que tange aos itens (3) e (4), considere:

I. Na comutação referida no item (3), as mensagens usam os recursos à medida da necessidade, podendo, como consequência, durante uma transmissão de dados, ter que esperar para acessar um enlace, caso este esteja ocupado.

II. Pode-se estabelecer uma analogia entre o serviço executado pela camada de rede, referida no item (4), e o serviço executado pelas agências postais: as agências recebem as correspondências coletadas pelos carteiros, realizam os serviços de triagem e encaminhamento de correspondências entre agências e, por fim, repassam novamente a um carteiro da agência remota para entregar na casa do destinatário.

III. Na comutação referida no item (3), quando dois sistemas terminais desejam se comunicar, a rede estabelece um circuito dedicado fim-a-fim entre ambos.

IV. Quando a correspondência chega ao seu destino, alguém que a recebeu do carteiro e a entrega ao usuário final, faz um papel análogo ao serviço de multiplexação de aplicações realizado pelos protocolos da camada de rede, referidos no item (4).

É correto o que consta em

Provas

Caderno Container