Foram encontradas 2.215 questões.

- Conceitos BásicosHardening

- Auditoria e Compliance

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 27001

Julgue os próximos itens, relativos a conceitos de auditoria e controle de riscos em tecnologia da informação (TI).

Uma das principais funções de um auditor de TI é avaliar se as configurações dos sistemas computacionais implantadas pelos técnicos de TI dessa organização estão aderentes aos padrões de segurança estabelecidos pelo mercado.

Provas

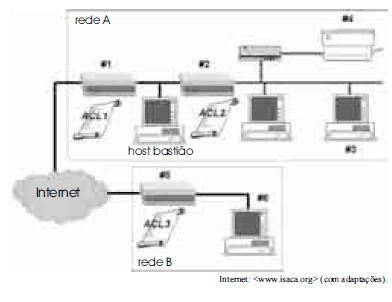

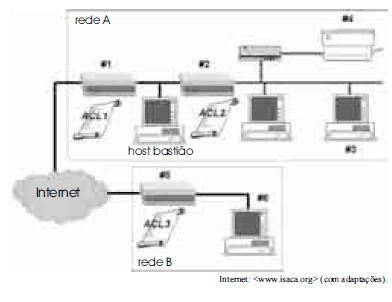

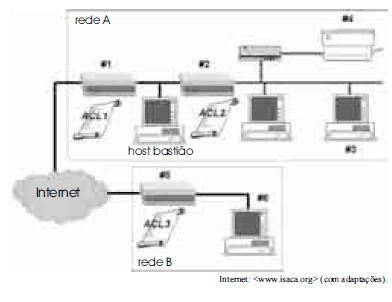

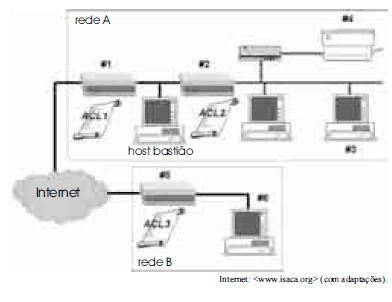

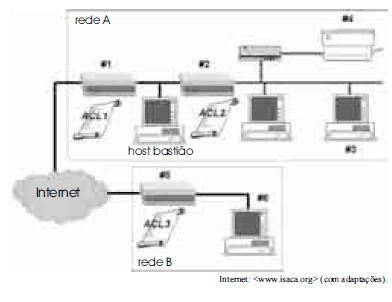

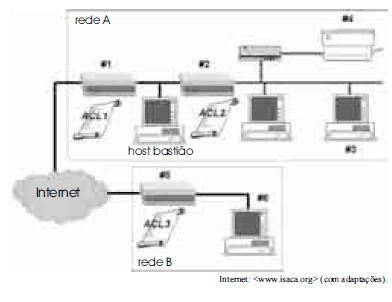

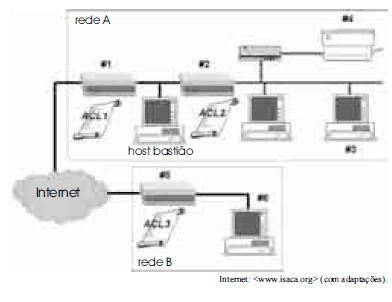

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

Uma solução de backup que contemple a duplicação, em um sítio hot, de todos os dados digitais e equipamentos e linhas de transmissão de dados necessários ao provimento de serviços de informação por meio da Internet e da Web garantirá que a empresa alcance plena recuperação de sua capacidade de negócios, após eventual ocorrência de desastre que não afete esse sítio hot.

Provas

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

As regras de entrada de tráfego mantidas no elemento ACL1 são, possivelmente, mais restritivas que as mantidas no elemento ACL2.

Provas

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

Uma das formas usualmente indicadas para fortalecimento da disponibilidade de um sistema de informações compreende o uso de serviços de autenticação, como o AH (autentication header).

Provas

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

O estabelecimento de uma VPN, entre os dispositivos #3 e #6, embasada no protocolo IPSec fará utilização do protocolo ESP-Encapsulating Security Payload, visando aumentar a confidencialidade e a integridade da comunicação.

Provas

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

No dispositivo host bastião, devem ser providos essencialmente os serviços de natureza pública da rede A, tais como DNS, FTP e WWW.

Provas

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

Por ser um instrumento de controle ativo do tráfego de uma rede, um firewall possui maior capacidade de discriminação de tráfego suspeito quando comparado com detectores de intrusão.

Provas

A figura acima apresenta um diagrama de configuração de redes, no qual se destacam as redes A e B, pontos numerados de #1 a #6, além de outros dispositivos. Julgue os itens de 104 a 112 que se seguem, acerca das informações apresentadas e dos conceitos de segurança de redes e sistemas de informação.

Os dispositivos #1, #2 e #5 desempenham funções de um firewall, possivelmente um firewall de filtragem de pacotes que atua em nível de rede.

Provas

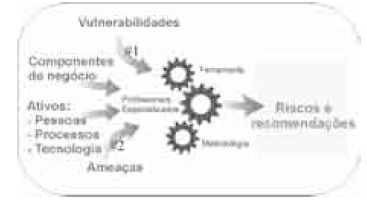

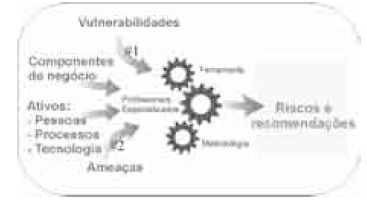

A figura acima apresenta um diagrama que propõe um relacionamento entre conceitos da área de segurança da informação. Julgue os itens a seguir, a respeito das informações apresentadas, dos conceitos de segurança e sistemas de informação.

Políticas de segurança da informação são instrumentos de natureza mais genérica e operacional que normas de segurança da informação.

Provas

A figura acima apresenta um diagrama que propõe um relacionamento entre conceitos da área de segurança da informação. Julgue os itens a seguir, a respeito das informações apresentadas, dos conceitos de segurança e sistemas de informação.

O conceito de controle de segurança, quando aplicável ao cenário acima, estaria mais bem associado aos termos ferramenta e metodologia que ao termo recomendações.

Provas

Caderno Container