Foram encontradas 120 questões.

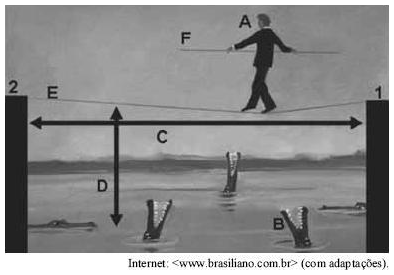

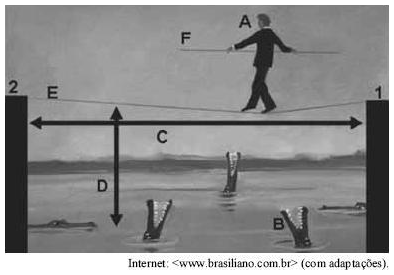

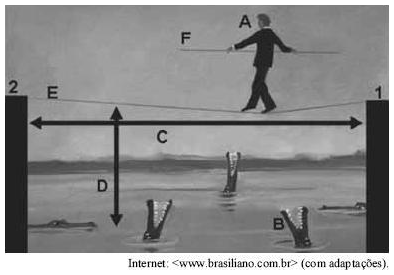

A figura acima apresenta um cenário no qual a pessoa A usa a vara F e a corda E para atravessar do ponto 1 para o ponto 2, na presença de B. As letras C e D representam duas dimensões. Com base na figura e nos conceitos de risco em segurança da informação, julgue o itens subsequentes.

Provas

Questão presente nas seguintes provas

A figura acima apresenta um cenário no qual a pessoa A usa a vara F e a corda E para atravessar do ponto 1 para o ponto 2, na presença de B. As letras C e D representam duas dimensões. Com base na figura e nos conceitos de risco em segurança da informação, julgue o itens subsequentes.

Provas

Questão presente nas seguintes provas

A figura acima apresenta um cenário no qual a pessoa A usa a vara F e a corda E para atravessar do ponto 1 para o ponto 2, na presença de B. As letras C e D representam duas dimensões. Com base na figura e nos conceitos de risco em segurança da informação, julgue o itens subsequentes.

Provas

Questão presente nas seguintes provas

A respeito dos conceitos de políticas, de normas e de modelos de

segurança em TI, julgue os seguintes itens.

A análise crítica e periódica da política de segurança da informação de uma organização, conforme preconizada pelas normas NBR ISO/IEC 27001 e NBR ISO/IEC 17799, deve ser uma ação de responsabilidade dos gestores de segurança dessa organização.segurança em TI, julgue os seguintes itens.

Provas

Questão presente nas seguintes provas

- Conceitos BásicosFundamentos de Segurança da Informação

- AAA: Autenticação, Autorização e AuditoriaSenhas e Políticas de Senha

- GestãoPolíticas de Segurança de Informação

A respeito dos conceitos de políticas, de normas e de modelos de

segurança em TI, julgue os seguintes itens.

Acerca de parâmetros para criação de políticas de gerenciamento de senhas considera-se que: para sítios com baixa necessidade de segurança, é indicado que um usuário empregue uma senha comum a todos os sítios; a exigência de que usuários nunca escrevam a senha em um papel, pois esta atitude pode tornar difícil a gerência de senhas, havendo outras formas de garantir segurança que permitam o registro de senhas escritas; o aumento da frequência de troca de senhas, o que tende a diminuir a força das senhas empregadas.segurança em TI, julgue os seguintes itens.

Provas

Questão presente nas seguintes provas

- Controle de AcessoControle de Acesso Fìsico

- GestãoPolíticas de Segurança de Informação

- GestãoSGSIISO 17799

A respeito dos conceitos de políticas, de normas e de modelos de

segurança em TI, julgue os seguintes itens.

Em um conjunto de práticas de segurança física estabelecidas pela NBR ISO/IEC 17799 destaca-se: o uso de perímetros de segurança; a proteção contra ameaças do meio ambiente; a segurança do cabeamento de energia e telecomunicações; a manutenção de equipamentos e a autorização prévia quando da retirada de equipamentos, informações e software do sítio gerenciado.segurança em TI, julgue os seguintes itens.

Provas

Questão presente nas seguintes provas

A respeito dos conceitos de políticas, de normas e de modelos de

segurança em TI, julgue os seguintes itens.

A norma NBR ISO/IEC 27001 difere da NBR ISO/IEC 17799 quanto ao estabelecimento de requisitos para certificação, o qual ocorre na primeira, e quanto a um detalhamento de código de prática, o qual ocorre na segunda. Por outro lado, o emprego do ciclo PDCA (Plan-Do-Check-Act) para a melhoria contínua de um sistema de gestão de segurança é descrito em ambas.segurança em TI, julgue os seguintes itens.

Provas

Questão presente nas seguintes provas

A respeito dos conceitos de políticas, de normas e de modelos de

segurança em TI, julgue os seguintes itens.

Na norma ISO/IEC 15408, os termos: alvo de avaliação (TOE - target of evaluation); perfil de proteção (PP - protection profile); alvo de segurança (ST - security target) e requisitos funcionais de segurança (SFR - security funcional requirements) podem ser respectivamente descritos como: um conjunto de software, firmware e(ou) hardware; uma classe de dispositivos; uma declaração de necessidades de segurança; um objeto a ser avaliado.segurança em TI, julgue os seguintes itens.

Provas

Questão presente nas seguintes provas

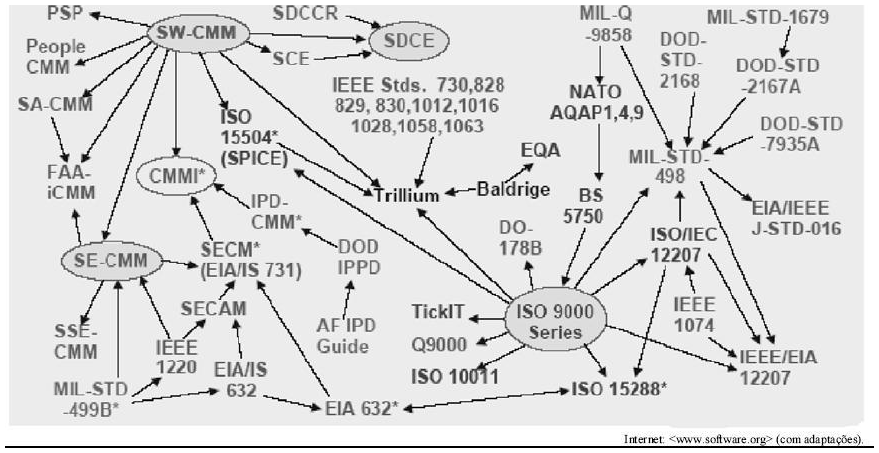

A figura acima, elaborada no ano de 1998, apresenta uma proposta de relacionamento de precedência de criação e de incorporação de conceitos entre diversos modelos de qualidade de processo de engenharia de software e de sistemas. Não estão representados no modelo as normas e os modelos NBR ISO/IEC 27001, MPS.BR e NBR ISO/IEC 9126. Tendo em vista as informações apresentadas e os processos de software, julgue os itens a seguir.

Provas

Questão presente nas seguintes provas

953815

Ano: 2009

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: INMETRO

Disciplina: TI - Desenvolvimento de Sistemas

Banca: CESPE / CEBRASPE

Orgão: INMETRO

- Engenharia de SoftwareDesign Patterns

- LinguagensJava

- Manutenção e Evolução de SoftwareReúso de Software

- Paradigmas de ProgramaçãoOrientação a ObjetosOrientação a Objetos: Herança

Julgue os itens que se seguem a respeito dos padrões de desenho e outras técnicas para reúso de software.

Devido à inexistência de múltipla herança de classes na linguagem Java, o padrão Adapter de classes é pouco utilizado por programadores dessa linguagem.Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container