Foram encontradas 1.185 questões.

Acerca de segurança em redes, controle de logs e políticas de backup de ativos de rede, julgue os itens seguintes.

O DocBook é um DTD (document type definition — definição de tipo de documento) que se baseia em uma linguagem de marcação definida em SGML/XML e é recomentada pela TLDP (the Linux documentation project), entidade que padroniza a documentação em sistemas Linux.

Provas

Acerca de segurança em redes, controle de logs e políticas de backup de ativos de rede, julgue os itens seguintes.

Atualmente, a maioria dos vírus ainda é detectada por meio de assinaturas. A pesquisa por assinatura é variável conforme o antivírus. Dá-se o nome de falso positivo a um alarme falso gerado pelo antivírus, isto é, quando um erro na lista de definição faz que o programa marque arquivos limpos e seguros como infectados.

Provas

Acerca de segurança em redes, controle de logs e políticas de backup de ativos de rede, julgue os itens seguintes.

Um backup incremental captura todos os dados que foram alterados desde o backup total ou incremental mais recente. Deve-se usar uma fita de backup total e todos os conjuntos de backups incrementais subseqüentes para restaurar um servidor sem importar com o tempo de criação desses backups.

Provas

Acerca de segurança em redes, controle de logs e políticas de backup de ativos de rede, julgue os itens seguintes.

Nos servidores Windows, o log de eventos permite monitorar informações sobre segurança e identificar problemas de software, hardware e sistema. Existem 3 tipos de logs: o log de sistema, que armazena os eventos registrados por componentes do Windows, por exemplo carregamento de um driver; o log de aplicativo, que armazena os eventos registrados por aplicativos ou programas, e o log de administração, que registra eventos de uso do servidor, tais como tentativas de logon válidas e inválidas, entre outros.

Provas

Acerca de segurança em redes, controle de logs e políticas de backup de ativos de rede, julgue os itens seguintes.

Um ataque comum para os usuários que se conectam em servidores de IRC e que possuem um firewall pessoal é que alguns servidores maliciosos enviam para a máquina do cliente conexões que checam a existência de proxies, de forma a invadir os diretórios pessoais do usuário. O uso do firewall permite que essas conexões sejam apontadas como possíveis ataques.

Provas

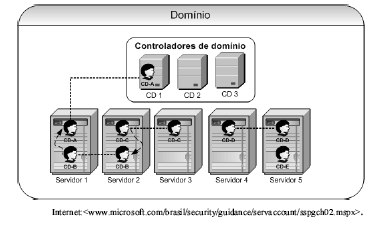

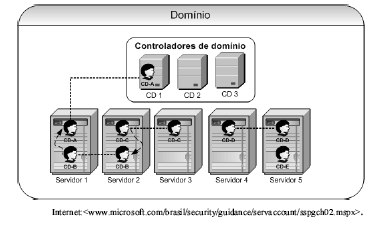

Com base na figura acima, que exemplifica um domínio de servidores Windows e considerando que: a conta A tem privilégios equivalentes a administrador em mais de um controlador de domínio; as contas A, B, C e D têm privilégios equivalentes a administrador em mais de um servidor membro e; a conta E tem privilégios equivalente a administrador em apenas um único servidor membro, julgue os itens seguintes.

É considerada uma vulnerabilidade do domínio quando a conta E estiver executando um serviço no Servidor 5 e, depois que a senha da conta E for descoberta no servidor, o usuário tiver acesso a todos os servidores membros nos quais a conta E possuir privilégios.

Provas

Com base na figura acima, que exemplifica um domínio de servidores Windows e considerando que: a conta A tem privilégios equivalentes a administrador em mais de um controlador de domínio; as contas A, B, C e D têm privilégios equivalentes a administrador em mais de um servidor membro e; a conta E tem privilégios equivalente a administrador em apenas um único servidor membro, julgue os itens seguintes.

É considerarada uma situação de vulnerabilidade do domínio quando a conta A estiver executando um serviço no Servidor 1 e depois que a senha da Conta A for descoberta no Servidor 1, o usuário tiver acesso ao CD 1. Isso acontece pois a conta A tem privilégios equivalentes a administrador em um controlador de domínio para executar serviços em um servidor membro.

Provas

Acerca de recuperação de bancos de dados e de tecnologias de bancos de dados, julgue os itens a seguir.

A Oracle permite que sejam definidas marcas, denominadas savepoints, a fim de possibilitar um rollback de apenas partes da transação. Essas marcas são especificadas com a utilização do comando savepoint. O rollback desfaz a transação até o útlimo savepoint criado.

Provas

Acerca de recuperação de bancos de dados e de tecnologias de bancos de dados, julgue os itens a seguir.

O PostgresSQL utiliza o modelo cliente/servidor. Uma sessão postgress consiste dos seguintes processos: um postmaster ou daemon supervisor, uma aplicação frontend do usuário e o processo de coleta do banco de dados do servidor.

Provas

- Gerenciamento de Redes

- Protocolos e ServiçosRedes LegadasNetBEUI/NetBIOS

- Protocolos e ServiçosTransferência de Arquivos

Acerca de conectividade de banco de dados, softwares aplicativos e plataformas operacionais em redes locais, julgue os itens subseqüentes.

No Linux, ao utilizar o comando service smb start nas configurações padrão, são lidas as configurações do arquivo etc/smb.conf e o servidor samba é inicializado. Para conferir se o serviço está funcionando normalmente deve-se conferir se a porta 149/tcp netbios-ssn está ativa.

Provas

Caderno Container