Foram encontradas 60 questões.

- Teoria Geral da ConstituiçãoTeoria dos Direitos Fundamentais

- Controle de ConstitucionalidadeControle Abstrato ou ConcentradoADI: Ação Direta de inconstitucionalidade

- Controle de ConstitucionalidadeControle Abstrato ou ConcentradoADPF: Arguição de Descumprimento de Preceito Fundamental

Provas

Provas

Provas

Provas

Provas

Considere o seguinte programa Java

| import java.util.Scanner; public class teste3 { public static void main(Stringl] args) { int i, z=0, n=5; char v; Scanner s = new Scanner(System.in); ___for (i=0; i<n; i++){ v=s.next().charAt(0); if ((v > 'g')||(v <= '19') z=z+2; else z=z+1;} __System.out.printin(z);}} |

Ao ser passada a seguinte sequência de entrada de dados: f g k i m; o valor final de z é iguala:

Provas

Um desenvolvedor de aplicações Web deseja trabalhar com o componente de persistência de um servidor de aplicações Jboss. Nesse caso, ele vai trabalhar com o componente:

Provas

Um administrador de rede baseada no MS Windows Server 2012 deseja configurar um recurso no qual vários servidores funcionem ao mesmo tempo para fornecer alta disponibilidade e escalabilidade com vistas a suportar diversas cargas de acesso a serviços, aplicando, inclusive, o uso de máquinas virtuais. Um facilitador para configurar tal recurso é o:

Provas

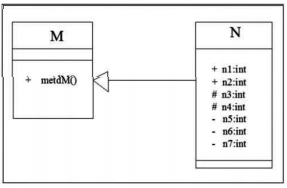

Seja o seguinte diagrama de classes UML:

Os atributos da classe N que são visíveis para o método metdM() da classe M são:

Provas

Uma rede sofreu ataques do tipo envenenamento de subdomínio de cache de DNS. Um método de defesa contra esse ataque é:

Provas

Caderno Container