Foram encontradas 1.250 questões.

Examine as tabelas Empregado e Pagamento do banco de dados a seguir e a instrução SQL, e assinale a opção correta.

| Empregado | ||

| id | nome | idade |

| 1 | João | 20 |

| 2 | Maria | 30 |

| 3 | José | 22 |

| 4 | Joaquim | 26 |

| 5 | Manoel | 21 |

| Pagamento | ||

| empregado_id | data | valor |

| 1 | 02-jul-08 |

1000 |

| 2 | 02-jul-08 | 2000 |

| 3 | 02-jul-08 | 1400 |

| 4 | 02-jul-08 | 1200 |

| 5 | 02-jul-08 | 5000 |

SELECT count (*)

FROM Empregado, Pagamento

WHERE Empregado.id = Pagamento. empregado id

AND Empregado. Idade «< 25

AND Pagamento.valor > 1500

O resultado da consulta SOL é:

Provas

Com relação ao gerenciamento de senhas no sistema operacional Linux analise as afirmativas abaixo.

I - O Linux suporta que as senhas dos usuários possam ter data de expiração.

II - O comando su é útil para forçar uma política de troca de senha de forma regular.

III- É importante que os sistemas mantenham a lista de senhas dos usuários através do arquivo /etc/passwd.

IV - O arquivo /etc/shadow garante que somente o super-usuário e o processo de autenticação possam ter acesso às senhas criptografadas.

Assinale a opção correta.

Provas

Os nós de uma LAN (Local Area Network) Ethernet são interconectados por um canal broadcast, de modo que, quando um adaptador transmite um quadro, todos os adaptadores de LAN recebem o quadro. Com relação à afirmativa acima, assinale o algoritmo de acesso múltiplo utilizado pela Ethernet.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

O quociente, em hexadecimal, da divisão binária 10011101 / 110 é

Provas

Assinale a opção que completa corretamente as lacunas da sentença abaixo:

As técnicas criptográficas permitem que um remetente os dados de modo que um não consiga obter nenhuma informação com base nos dados interceptados

Provas

Coloque F (falso) ou V (verdadeiro) nas afirmativas abaixo, com relação aos protocolos utilizados na Internet.

( ) O PTP é utilizado para transferir um arquivo de um hospedeiro a outro.

( ) O TCP é utilizado para receber um arquivo de um hospedeiro.

( ) O HITP e o FTP são protocolos de transferência de arquivos e têm muitas características em comum, por exemplo: ambos utilizam o protocolo TCP.

Assinale a opção correta,

Provas

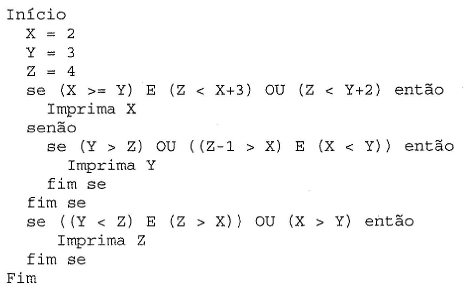

Analise o algoritmo abaixo.

Após a execução do algoritmo acima, que valores serão exibidos como resultado?

Provas

Em relação a Segurança em Redes, assinale a opção que completa corretamente as lacunas das sentenças abaixo.

I - Código malicioso ou é um termo genérico que abrange todos os tipos de programas especificamente desenvolvidos para executar ações maliciosas em um computador.

II - Os são programas que procuram detectar e, então, anular ou remover programas maliciosos de computador.

III- Os são dispositivos constituídos pela combinação de software e hardware, utilizados para dividir e controlar o acesso entre redes de computadores.

Provas

Um desconhecido liga para uma casa e diz ser do suporte técnico do provedor de acesso a Internet. Nessa ligação ele diz que a conexão com a Internet dessa casa está apresentando um problema de lentidão ao acessar a rede mundial de computadores. Então, pede a senha para corrigir o problema, além de oferecer um desconto na mensalidade do mês seguinte em virtude dos problemas ocasionados. A pessoa que recebeu a ligação inocentemente informa a senha. Após alguns dias descobre que algumas informações importantes existentes no computador foram apagadas; foi realizada uma transferência bancária; e na fatura do cartão de crédito apareceu uma compra de um computador no valor de R$ 2.352,00. O método de ataque utilizado para persuadir o dono do computador a fornecer a sua senha é denominado Engenharia

Provas

- Fundamentos de Sistemas OperacionaisArquitetura de Sistemas Operacionais

- Fundamentos de Sistemas OperacionaisBootDual Boot

Um militar possui um computador com o Sistema Operacional Windows 98 instalado em sua máquina. Ao fazer a instalação do Windows XP ele passou a ter a possibilidade de, ao inimigo a sua máquina, escolher qual o Sistema Operacional ele irá utilizar.

Com relação a afirmativa acima, qual arquivo utilizado pelo Windows XP permite exibir um menu de opções de Sistemas Operacionais durante a inicialização?

Provas

Caderno Container