Foram encontradas 50 questões.

Assinale a opção que descreve corretamente a técnica denominada SPAM, utilizada pelos ataques cibernéticos.

Provas

- Fundamentos de Sistemas OperacionaisArquitetura de Sistemas Operacionais

- LinuxRedes no LinuxAdministração de Serviços de Rede no Linux

- LinuxRedes no LinuxConfiguração de Interfaces de Rede no Linux

- LinuxRedes no LinuxResolução de Nomes de Hosts no Linux

De acordo com os serviços de rede do sistema operacional Linux, correlacione os arquivos de configuração às suas respectivas finalidades, e assinale, a seguir, a opção correta.

| ARQUIVOS DE CONFIGURAÇÃO |

FINALIDADES |

| I - /etc/hostname |

( ) Configurar a troca de serviço de nomes. |

| II - /etc/nsswitch.conf |

( ) Mapear o nome do endereço IP da estação de trabalho. |

| III- /etc/hosts |

( ) Especificar os endereços dos servidores DNS. |

| IV - /etc/resolv.conf |

( ) Configurar as interfaces de rede do sistema. |

| V - /etc/hosts |

( ) Definir o nome da estação de trabalho. |

| VI - /etc/networks |

Provas

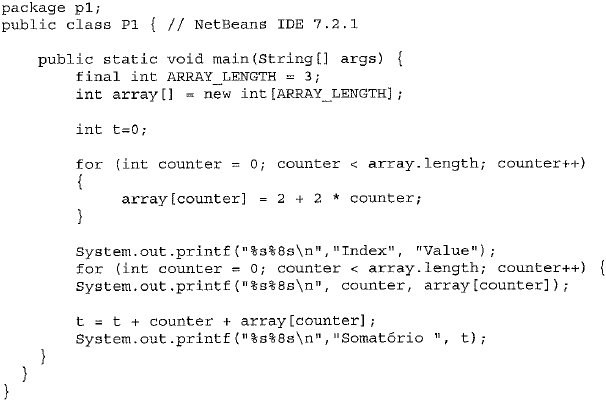

Com relação ao tratamento de variáveis na linguagem JAVA, analise o programa abaixo, desenvolvido no ambiente NetBeans 7. 2 .1:

Dentre as opções abaixo, qual apresenta o valor impresso da variável "t" ao final da execução do programa?

Provas

- Fundamentos de ProgramaçãoÁlgebra Booleana

- Fundamentos de ProgramaçãoLógica de Programação

- Fundamentos de ProgramaçãoOperadoresOperadores Lógicos

Dados os operadores lógicos: & (AND), (OR), (NOT), ^ (OU EXCLUSIVO), e considerando-se '1' = verdadeiro e '0' = falso, qual é a expressão a seguir que, se avaliada, produzirá o valor 'verdadeiro'?

Provas

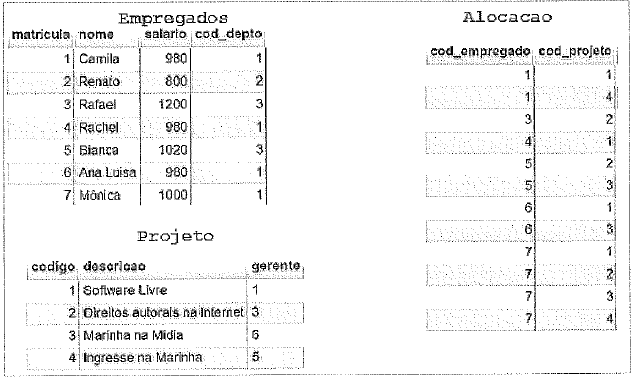

Analise as tabelas a seguir.

Com base nas tabelas acima, assinale a opção que apresenta corretamente o comando que deve ser executado para realizar a seguinte consulta:

"Nome dos empregados que trabalham em todos os projetos".

Provas

O conjunto de caracteres utilizado no processo de identificação do usuário, assegurando que o usuário é realmente determinado indivíduo, e que possui o direito de acessar o recurso computacional em questão, é denominado

Provas

- Protocolos e ServiçosConfiguração de RedeDNS: Domain Name System

- Protocolos e ServiçosInternet e EmailHTTP: Hyper Text Transfer Protocol

- TCP/IPTCP: Transmission Control Protocol

Considere um usuário desejando acessar, por uma determinada URL, um sítio hospedado em um servidor que está localizado na Internet. O endereço IP do servidor é, inicialmente, desconhecido. De acordo com o Modelo Internet, os protocolos das camadas de transporte e aplicação necessários a esse cenário são:

Provas

Observe as tabelas e o comando SQL a seguir.

SELECTP.codigo, P.descricao, COUNT{*)

FROM PROJETO P, ALOCACAO A

WHERE P.codigo = A.cod_projeto

GROUP BY P.codigo, P.descricao

HAVING COUNT{*)>3;

Assinale a opção que explica corretamente o resultado do comando SQL acima.

Provas

- Modelo OSIModelo OSI: Camada Física

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo OSIModelo OSI: Camada de Rede

São camadas do modelo de referência OSI/ISO processadas pelo equipamento roteador:

Provas

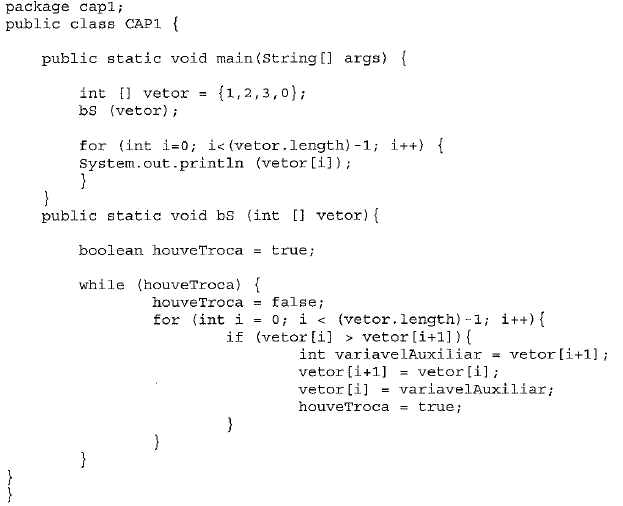

Considerando o estudo de estrutura de dados e seus algoritmos de manipulação, analise o programa em JAVA abaixo, desenvolvido no ambiente NetBeans 7.2.1:

Dentre as opções abaixo, qual apresenta o valor que será impresso por esse programa ao final de sua execução?

Provas

Caderno Container