Foram encontradas 50 questões.

Qual protocolo assegura que os dados transmitidos entre cliente e servidor utilizem recursos de autenticação e criptografia?

Provas

- Análise de VulnerabilidadesAnálise de Código Malicioso

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

- Ataques e Golpes e AmeaçasMalwaresSpywareKeyloggers

- Ataques e Golpes e AmeaçasMalwaresWorms

Com relação às características dos códigos maliciosos atualmente existentes no âmbito da segurança das informações, é correto afirmar que programa vírus é um programa

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosPrincípiosConfidencialidade

- Conceitos BásicosPrincípiosDisponibilidade

- Conceitos BásicosPrincípiosIntegridade

Assinale a opção que apresenta a sequência que completa corretamente as lacunas da sentença abaixo.

Em segurança de redes de computadores, a protege a informação contra alteração não autorizada. A garante que um recurso esteja disponível sempre que necessário. E a protege uma informação contra acesso não autorizado.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

Assinale a opção que apresenta o mesmo número expresso em hexadecimal, decimal e binário, respectivamente.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

Um elemento imprescindível em um computador é o sistema de memória, componente que apresenta grande variedade de tipos, tecnologias e organizações. Com relação a esse assunto, analise os itens a seguir.

I - Para endereçar um máximo de 2E palavras distintas, uma memória semicondutora necessita de, no mínimo, E bits de endereço.

II - Em memórias secundárias constituídas por discos magnéticos, as palavras estão organizadas em blocos, e cada bloco possui um endereço único, com base na sua localização física no disco.

III - A tecnologia de memória dinâmica indica que o conteúdo dessa memória pode ser alterado (lido e escrito), ao contrário da tecnologia de memória estática, cujo conteúdo pode ser lido, mas não pode ser alterado.

Assinale a opção correta.

Provas

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: Marinha

Orgão: Marinha

Um processador possui um conjunto de instruções que emprega vários modelos de endereçamento, entre eles o direto, o imediato e o indireto. Além disso, a Memória Principal (MP) desse processador é orientada a bytes, possuindo endereços e células com 16 bits cada. Em um dado momento, algumas posições da MP possuem os seguintes valores, expressos em hexadecimal:

| Endereço | Conteúdo |

| 15B9 | 007C |

| 15BA | 0082 |

| 15BB | 15BC |

| 15BC | 00BE |

| 15BD | 009A |

| 15BE | 0075 |

Com relação a esse processador, assinale a opção que apresenta, respectivamente, o modo de endereçamento de uma instrução, o valor do campo operando e o valor do dado efetivamente utilizado pela instrução.

Provas

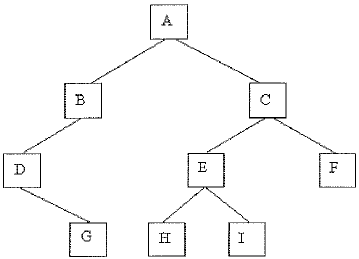

Analise a árvore binária a seguir.

Dentre as opções abaixo, assinale a que apresenta o percurso dessa árvore binária em pré-ordem.

Provas

De acordo com os padrões de rede sem fio, qual protocolo utiliza frequência de 5,8 GHz e taxa de transmissão até 54 Mbps?

Provas

Considere o conjunto de 8 bits representado na base hexadecimal (FE)16 . Assinale a opção correta em relação a esse conjunto.

Provas

Um homem tem um ponto de acesso sem fio em sua casa e o conectou a um modem de um provedor de serviço de banda de larga. Um único número IP público foi atribuído dinamicamente ao seu ponto de acesso sem fio pelo seu provedor de serviço. Ele tem três computadores conectados a esse ponto de acesso sem fio. Qual protocolo deve ser utilizado para permitir que seja criada uma rede local privada a esses equipamentos e que seja possível acessar todos os serviços disponíveis na Internet?

Provas

Caderno Container