Foram encontradas 50 questões.

Coloque F (falso) ou V (verdadeiro) nas afirmativas abaixo, com relação às técnicas de comutação de circuitos e comutação de pacotes, e assinale, a seguir, a opção correta.

( ) Na comutação de circuitos, antes do envio dos dados, é necessário estabelecer uma conexão.

( ) Na comutação de pacotes, os dados da conexão seguem o mesmo caminho e os recursos são reservados durante a comunicação.

( ) Na comutação de circuitos, os elementos intermediários precisam armazenar e reencaminhar pacotes em cada salto até o destino.

( ) Na comutação de pacotes, cada fluxo de dados fim a fim é dividido em pacotes, e a cada pacote é adicionado um cabeçalho que contém, entre outras informações, o endereço do destino.

( ) Na comutação de circuitos, não há risco de congestionamento, uma vez estabelecida a conexão. Por outro lado, na comutação de pacotes, existe a possibilidade de congestionamento.

Provas

Segundo Elmasri, Navathe (2010), correlacione os componentes do SGBD com às suas respectivas características, e, em seguida, assinale a opção que apresenta a sequência correta.

| COMPONENTES DO SGBD |

CARACTERÍSTICAS |

| I - Compilador de consulta |

( ) Realiza o gerenciamento de BUFFERS na memória principal, além de executar os planos de consulta executáveis. |

| II - Otimizador de consulta |

( ) Controla o acesso às informações do SGBD que são armazenadas em disco. |

| III- Gerenciamento de BUFFER |

( ) Consulta o catálogo do sistema em busca de informações estatísticas e outras informações, gerando um código executável. |

| IV - Gerenciador de dados armazenados |

( ) Planeja a leitura/escrita em disco. |

| V - Processador de banco de dados em tempo de execução |

( ) Analisa e valida as consultas interativas, gerando- as para um formato interno. |

| ( ) Entre outras coisas, preocupa- se com a eliminação de redundâncias. |

Provas

Assinale a opção que NÃO apresenta um dos protocolos de segurança adotados em ambiente de redes sem fio.

Provas

"Fatos conhecidos que podem ser registrados e possuem significado implícito". Essa afirmativa, segundo Elmasri e Navathe (2010), é o conceito de

Provas

De acordo com os sistemas operacionais, em relação aos conceitos de Sistemas de arquivos, é correto afirmar que:

Provas

Considere que, em relação às características do protocolo TCP/IP, um hospedeiro A está enviando para um hospedeiro B um arquivo grande (64Mbytes) por meio de uma conexão TCP. Se o número de sequência para um determinado segmento transmitido nessa conexão for 1024, é correto afirmar que o hospedeiro B, em caso de confirmação do recebimento do segmento, deverá enviar o número de confirmação igual a

Provas

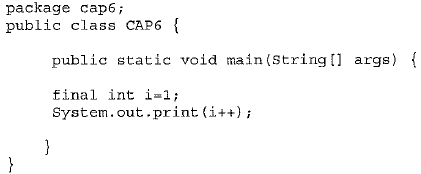

Considerando os valores e os tipos de dados em JAVA, analise o programa abaixo, desenvolvido no ambiente NetBeans 7.2.1:

Assinale a opção correta com relação a execução desse programa.

Provas

Considerando o tratamento de parâmetros na linguagem JAVA, analise o programa abaixo, desenvolvido no ambiente NetBeans 7. 2. 1:

Dentre as opções abaixo, qual apresenta o valor que será impressa por esse programa ao final de sua execução?

Provas

De acordo com os padrões existentes de equipamentos de segurança de redes de computadores, correlacione as soluções às suas respectivas características, e assinale a opção correta.

| SOLUÇÕES |

CARACTERÍSTICAS |

| I VPN (Virtual Private Network) |

( ) Protocolo que, por meio de criptografia, fornece confidencialidade e integridade nas comunicações entre um cliente e um servidor, podendo também ser usado para prover autenticação. |

| II - Firewall |

( ) Rede que utiliza criptografia e outros mecanismos de segurança para garantir que somente usuários autorizados possam ter acesso à rede privada e que nenhum dado será interceptado enquanto estiver passando pela rede pública. |

| III- Firewall pessoal |

( ) Programa, ou um conjunto de programas, cuja função é detectar atividades maliciosas ou anômalas. |

| IV - IDS (Intrusion Detection System) |

( ) Dispositivo de segurança usado para dividir e controlar o acesso entre redes de computadores. |

| V - SSL ( Secure Sockets Layer) |

|

| VI - Antivírus |

|

| VII- Antimalware |

Provas

O administrador da rede de uma Organização Militar (OM) suspeita que um determinado usuário está ocupando uma quantidade enorme de espaço em disco com arquivos de imagens. De acordo com as permissões definidas, o único lugar em que o usuário pode salvar esses arquivos é em seu diretório home. Dentre as opções abaixo, qual ferramenta o administrador deve utilizar para ver quanto espaço em disco o usuário está usando em seu diretório home?

Provas

Caderno Container