Foram encontradas 550 questões.

Quais são as componentes harmônicas mais importantes da maré que, juntas, controlam o ciclo sízígia-quadratura?

Provas

A ação do vento na superfície do oceano não causa somente movimentos horizontais, mas também induz movimentos verticais. Sendo assim, é correto afirmar que um vento

Provas

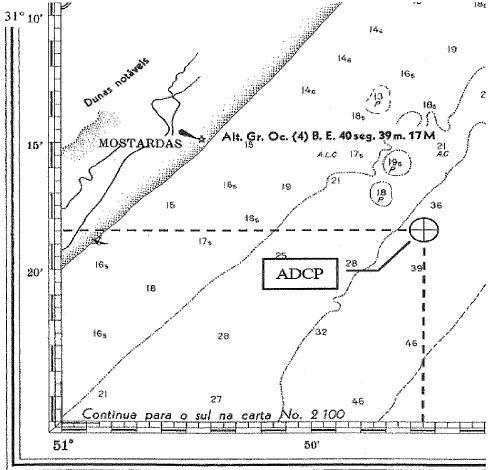

Analise a figura abaixo.

A figura plotado Projeção acima apresenta o local de fundeio de um ADCP, extrato da Carta Náutica nº 2000, construída na Mercator. O local de fundeio, representado por no de um círculo coordenadas: com uma cruz central, possui as seguintes

Provas

Sobre as Correntes de Contorno oeste (CCO), assinale a opção INCORRETA.

Provas

Assumindo um oceano hipotético com apenas três massas d'água, com os seguintes índices termohalinos: I (36; 18), II (35; 20), e III (37; 24), calcule a proporção relativa ao tipo de água III no par (36,4; 22), e assinale a opção correta.

Provas

A força de tração da maré lunar corresponde à

Provas

Em gerência de projetos, a criação da Estrutura Analítica do Projeto (EAP) é um processo da área de conhecimento denominada Gerenciamento

Provas

Correlacione os servidores aos serviços de rede por eles executado, e assinale a opção que apresenta a sequência correta.

SERVIDORES

I - Servidores de Web

II - Servidores de email

III- Servidores de impressão

IV - Servidores de horário

SERVIÇOS

( ) ntp

( ) cupsd

( ) httpd, apache, apache2

( ) postfix, qmail, sendmail

( ) sshd

Provas

O grupo de processos de planejamento consiste nos processos para desenvolver o plano de gerenciamento e nos documentos do projeto que serão usados para executá-lo. Assinale a opção que apresenta um processo do grupo de processos de planejamento

Provas

A distribuição de chave privada ainda é considerada um problema crítico na manutenção do sigilo da chave secreta. No entanto, a distribuição de chaves públicas também requer cuidados. Sendo assim, considere a seguinte situação:

1 - Alice e Bob trocam as suas chaves públicas;

2- nesse momento, um invasor consegue passar a sua chave pública falsa para Bob, fingindo ser a de Alice;

3 - Bob criptografa uma mensagem para Alice usando a chave pública falsa do invasor;

4 - o invasor intercepta a mensagem e usa a sua chave privada para decriptografar a mensagem de Bob.

Marque a opção que contém, respectivamente, a denominação do tipo de ataque e a solução para o problema.

Provas

Caderno Container