Foram encontradas 800 questões.

- Conceitos e FundamentosConceitos Fundamentais de Banco de Dados

- Banco de Dados Orientado a ObjetosTipos de Dados Definidos pelo Usuário

Segundo C. J. Date(2004), assinale a opção correta referente aos geradores de tipo de dados.

Provas

- Conceitos BásicosPrincípiosIntegridade

- Certificado Digital

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia de Hash

Acerca das funções hash, assinale a opção correta.

Provas

Considerando os conceitos de banco de dados relacionais das propriedades de uma tupla, analise as afirmativas abaixo e assinale a opção correta.

I- Cada tupla contém exatamente um valor, do tipo apropriado, para cada um de seus atributos.

II- Existe ordenação da esquerda para a direita nos componentes de uma tupla. Essa propriedade acontece porque uma tupla é definida para chamar um conjunto de elementos.

III- Cada subconjunto de uma tupla é uma tupla.

Provas

Observe a execução do programa Java abaixo. De acordo com os dados, qual o resultado correto dessa execução?

public class TesteString

{

public static void main(String[] args)

}

String s 1 = "string";

System.out.printf("%s", s1);

System.out.printf(", %d", s1 .length());

System.out.printf(", %c", s1 .charAt(2));

}

}

Provas

Cavalo de troia, trojan ou trojan-horse é um programa que executa algumas funções além das funções para o qual foi projetado. Segundo a CERT.BR(2012), assinale a opção correta sobre o tipo de trojans.

Provas

- Ataques e Golpes e AmeaçasMalwaresRootkit

- Ataques e Golpes e AmeaçasMalwaresSpywareAdwares

- Ataques e Golpes e AmeaçasMalwaresSpywareKeyloggers

Considerando a CERT.8R(2012), assinale a opção correta sobre os Spywares.

Provas

- Fundamentos de Sistemas OperacionaisInterrupções de Hardware e Sinais

- Fundamentos de Sistemas OperacionaisSistemas Multiusuário/Multiprogramáveis

- Gerenciamento de ProcessosReentrância de Código

Sobre as técnicas que possibilitam a implementação da concorrência dos processos em ambientes multiprogramáveis, é correto afirmar que:

Provas

- AbrangênciaLAN: Local Area Network

- Equipamentos de RedeSwitch

- Transmissão de DadosPadrões IEEE 802IEEE 802.3: Ethernet

Quanto às Redes Locais, marque a opção correta.

Provas

Assinale a opção que NÃO apresenta uma característica dos algoritmos de criptografia de chave pública.

Provas

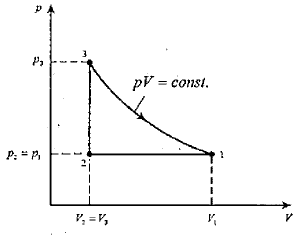

A equação (1) estabelece a lei dos gases ideais, que pode ser reescrita no formato demonstrado pela equação (2), através do volume especifico v = V/m e da constante de um gás particular !$ R=\overline{R}/M !$, Nessas equações V representa o volume, m a massa do sistema, !$ \overline{R} !$ a constante universal dos gases, p a pressão, Ta temperatura e M a massa molar do gás.

!$ pV=n \overline{R}T={\large{m \over M}}\overline{R}T !$ (1)

!$ p\left({\large{V \over m}}\right)=\left({\large{\overline{R} \over M}} \right)T !$ (2)

Para gases ideais, o trabalho específico !$ W_{i,f}=W_{i,f}/m !$ realizado pelo sistema em um processo isotérmico que vai do estado inicial (i) para o final (f) é dado por:

!$ W_{i,f}=p_iv_i ln \left({\large{v_f \over v_i}} \right) !$ (3)

Considere como sistema o CO2 (R = 0,1889kJ /(kgK) ), admitido como gás ideal contido em um dado cilindro, realizando o ciclo mostrado no diagrama p - V . Calcule a massa do gás, considerando que o trabalho realizado pelo sistema do processo que vai do estado 3 para o estado 1 é dado por W3,1 = 674,3730k|J / K, que a razão dos volumes nos estados 2 e 1 é !$ {\large{V_2 \over V_1}}=0,5 !$, que a temperatura no estado 3 é de T3=327ºC.

Dados: ln(2) = 0,7; e 0ºC equivalente a - 273K

Figura - Diagrama p - V

Provas

Caderno Container