Foram encontradas 1.040 questões.

Julgue o item seguinte, relativo a firewalls e sistemas de detecção de intrusão.

Duas abordagens utilizadas em sistemas de detecção de intrusão embasados em host são a verificação de integridade e heurísticas para a detecção de comportamento anômalo.

Provas

Questão presente nas seguintes provas

645408

Ano: 2011

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Disciplina: TI - Segurança da Informação

Banca: CESPE / CEBRASPE

Orgão: MEC

Provas:

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoBuffer Overflow

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoSQL Injection

Julgue o item seguinte, relativo a firewalls e sistemas de detecção de intrusão.

A utilização de firewalls de camada de rede é efetiva para evitar ataques dos tipos SQL injection e buffer overflow.

Provas

Questão presente nas seguintes provas

Julgue o item seguinte, relativo a firewalls e sistemas de detecção de intrusão.

A tabela de estados contém informações sobre os fluxos de pacotes já validados pelo conjunto das regras; no entanto, a aplicação desse tipo de tabela restringe-se aos protocolos orientados a conexão.

Provas

Questão presente nas seguintes provas

Julgue o item seguinte, relativo a firewalls e sistemas de detecção de intrusão.

Em firewalls, com ou sem inspeção de estado, para todos os pacotes, a decisão de encaminhamento é tomada por meio da verificação de cada pacote contra cada uma das regras de filtragem.

Provas

Questão presente nas seguintes provas

Julgue o item seguinte, relativo a firewalls e sistemas de detecção de intrusão.

Detecção por assinatura de tráfego é a abordagem comum em sistemas de detecção de intrusão embasados em rede.

Provas

Questão presente nas seguintes provas

645404

Ano: 2011

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: MEC

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: MEC

Provas:

Com referência às características das arquiteturas RISC e Intel, julgue o item que se segue.

Um computador com a arquitetura RISC trabalha com instruções de formato simples, as quais são executadas por microcódigo.

Provas

Questão presente nas seguintes provas

645403

Ano: 2011

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: MEC

Disciplina: TI - Organização e Arquitetura dos Computadores

Banca: CESPE / CEBRASPE

Orgão: MEC

Provas:

Com referência às características das arquiteturas RISC e Intel, julgue o item que se segue.

Na arquitetura RISC, os processadores são projetados com um número elevado de registradores, pois a grande maioria das operações é do tipo registrador- registrador.

Provas

Questão presente nas seguintes provas

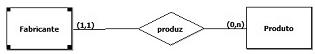

Com base no modelo acima, julgue o item que se segue, referente ao conceito de modelagem de dados.

O Produto pode existir sem estar vinculado a nenhum Fabricante, mas este tem de produzir pelo menos um Produto.

Provas

Questão presente nas seguintes provas

Com base no modelo acima, julgue o item que se segue, referente ao conceito de modelagem de dados.

O Fabricante pode produzir vários produtos, mas o Produto deve estar vinculado a um Fabricante.

Provas

Questão presente nas seguintes provas

Tendo como referência o modelo de dados acima ilustrado, em que A1 é chave primária da tabela T1 e FKA1 é chave estrangeira entre T1 (A1) e T2 (FKA1), julgue o item que se segue, acerca de abstração e modelo de dados.

O modelo apresentado está mais bem relacionado a um modelo lógico que a um modelo físico.

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container