Foram encontradas 50 questões.

Assinale a alternativa que não corresponde a um dos cinco livros (ou etapas) que compreendem o ciclo de vida dos serviços do ITIL, versão 3.

Provas

- Gestão de ServiçosITILITIL v3

- Gestão de ServiçosITILITIL v4Gestão de Continuidade de Serviços de TI (ITILv4)

Assinale a alternativa que não faz parte dos quatro estágios do processo de gerenciamento de continuidade de serviços do ITIL, versão 3.

Provas

Assinale a alternativa que indica o controle, sob o ponto de vista legal, considerado pela norma ABNT NBR ISO/IEC 27002 essencial para uma organização.

Provas

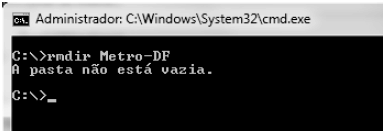

Um Administrador Windows tentou remover, via linha de comando, a pasta Metro-DF e obteve o resultado apresentado a seguir.

Assinale a alternativa que indica como ele pode refazer o comando para remover a pasta, sem precisar confirmar a remoção.

Provas

Assinale a alternativa que apresenta o comando usado para listar o estado das conexões ativas de um computador, com Windows 7, de forma que apenas os serviços orientados a conexão sejam listados.

Provas

O ITU-T definiu a recomendação H.323 com o objetivo principal de padronizar a transmissão de dados em sistemas de conferência audiovisual por meio de redes comutadas por pacote. A respeito dessa recomendação, assinale a alternativa correta.

Provas

O serviço básico de autenticação para ambientes Linux/Unix pode ser fornecido por um servidor OpenLDAP (software livre de código aberto que implementa o protocolo Lightweight Directory Access Protocol - LDAP). Para utilizar esse serviço, é necessário configurar corretamente o servidor e o cliente LDAP, que utilizam em uma instalação padrão, respectivamente, os seguintes arquivos de configuração:

Provas

O padrão IEEE 802.1X é muito usado para autenticação em redes sem fio (Wireless, 802.11). Ele utiliza vários métodos de autenticação, entre eles um que exige o uso de certificados digitais, tanto do lado do cliente, quanto do lado do servidor. Com relação a esse método, assinale a alternativa que apresenta o protocolo Extensible Authentication Protocol (EAP) que deve ser utilizado.

Provas

Assinale a alternativa que apresenta o tamanho, em bits, do hash (ou resumo da mensagem) produzido pelo algoritmo Message-Digest, versão 5 (MD5).

Provas

- Modelo OSIModelo OSI: Camada Física

- Modelo OSIModelo OSI: Camada de Enlace

- Modelo OSIModelo OSI: Camada de Rede

- Modelo OSIModelo OSI: Camada de Transporte

- Modelo OSIModelo OSI: Camada de Aplicação

A operação de adição de informações de controle aos dados que devem ser transmitidos é conhecida como encapsulamento, o qual segue uma ordem, baseada no modelo OSI, que vai da camada de aplicação até a camada física. Assinale a alternativa em que essa ordem está corretamente representada.

Provas

Caderno Container