Foram encontradas 770 questões.

Provas

O Windows não pode abrir esse arquivo: Arquivo: AP1.pdf O Windows precisa saber com qual programa o arquivo deve ser aberto. Ele pode procurar automaticamente pelo programa online ou você pode selecioná-lo em uma lista de programas instalados no computador.

Este problema ocorreu porque

Provas

Esse símbolo indica

Provas

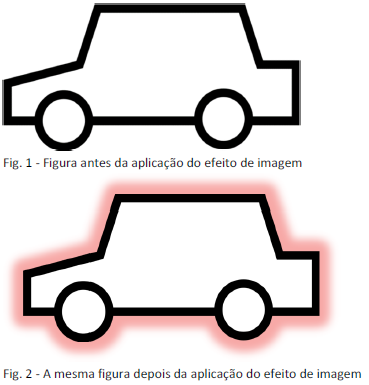

Analise as figuras a seguir.

Provas

Provas

No MS Word 2010, em Língua Portuguesa, o texto a seguir foi selecionado com o mouse e, então, uma sequência de comandos da guia Inserir foi aplicada ao texto.

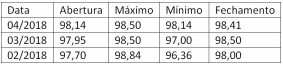

Data;Abertura;Máximo;Mínimo;Fechamento

04/2018;98,14;98,50;98,14;98,41

03/2018;97,95;98,50;97,00;98,50

02/2018;97,70;98,84;96,36;98,00

Essa sequência de comandos transformou o texto em:

Assinale a opção que indica a sequência de comandos utilizada.

Provas

- Ataques e Golpes e AmeaçasSpoofingDNS Spoofing

- Ataques e Golpes e AmeaçasSpoofingEmail Spoofing

- Ataques e Golpes e AmeaçasSpoofingIP Spoofing

Roger é administrador de rede de uma empresa e tem recebido diversas reclamações dos usuários relatando que e-mails aparentemente enviados de uma origem, na verdade, foram enviados de outra. Alguns usuários também reclamaram que, ao navegar para um site, são redirecionados para outro.

A rede que Rogers administra pode ter sido vítima de um ataque que falsifica endereços IP, e-mails e DNS, chamado

Provas

- Conceitos BásicosFundamentos de Segurança da Informação

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasMalwaresCavalo de Troia (Trojan)

Para realizar a contabilidade de sua pequena empresa, Beth acessou a Internet e fez o download de um programa de calculadora. Ao executar o programa, Beth observou que diversos arquivos foram excluídos do seu computador e, com isso, percebeu que foi vítima de um malware.

O tipo de programa de comando útil, ou aparentemente útil, executado por Beth, contendo código oculto que, quando invocado, realiza alguma função indesejada ou prejudicial, é o

Provas

Definição do contexto Identificação de riscos Estimativa de riscos Avaliação de riscos Tratamento do risco Aceitação do risco Monitoramento e análise crítica de riscos

Assinale a opção que apresenta a atividade que completa a lista acima.

Provas

- Conceitos BásicosTerminologiaAtaque

- Ataques e Golpes e AmeaçasAtaques à Camada de AplicaçãoCSRF: Cross-Site Request Forgery

Provas

Caderno Container