Foram encontradas 200 questões.

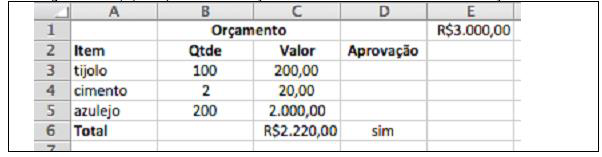

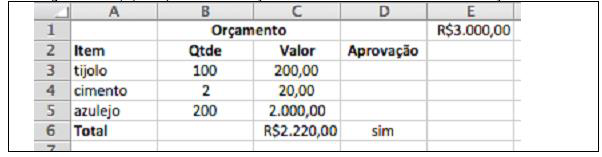

Observe a figura abaixo, que representa um orçamento de material necessário à realização de uma obra simples.

Com base nesses dados, assinale a alternativa INCORRETA.

Provas

Questão presente nas seguintes provas

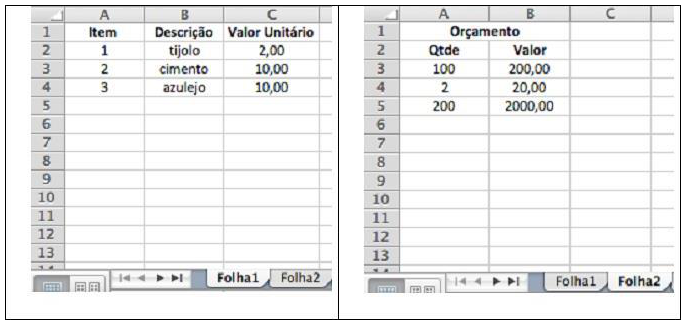

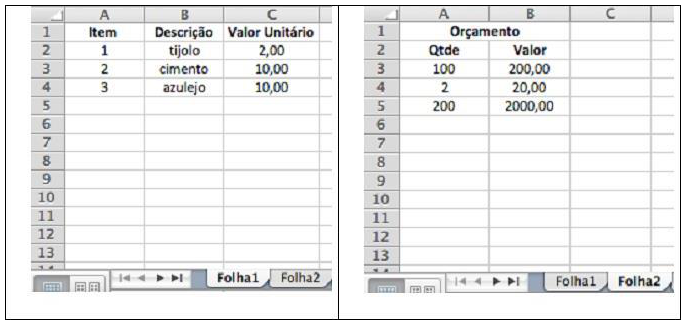

As figuras abaixo representam uma planilha Excel para cálculo de orçamento de uma obra simples.

Com base nos dados e na estrutura da planilha, é correto afirmar que, para se obter o valor total de cada item discriminado na Folha 1 em função da quantidade especificada na Folha 2, é necessário preencher na Folha 2 as células B3, B4 e B5, nesta ordem, com o seguinte conteúdo

Provas

Questão presente nas seguintes provas

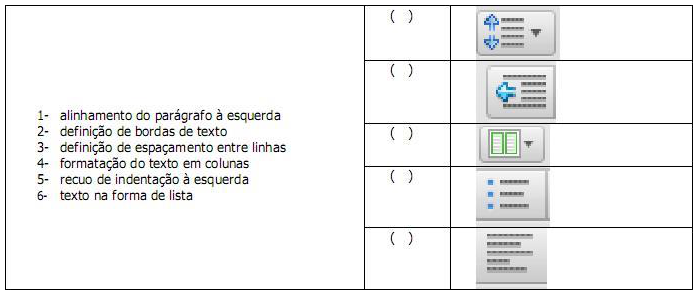

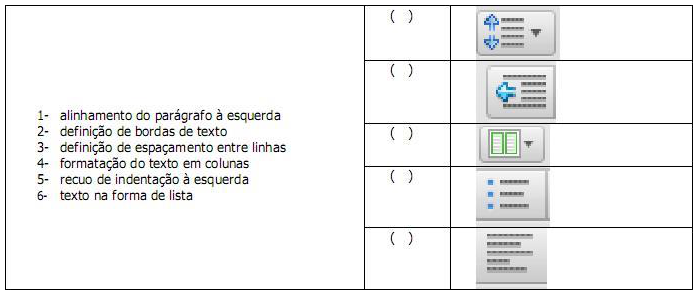

Na coluna da esquerda, abaixo, estão listados seis recursos do processador de textos MS-Word para a modificação da forma como o texto é distribuído e apresentado; na da direita, botões localizados no menu superior correspondentes a cinco desses recursos.

Associe adequadamente a coluna da esquerda à da direita.

A sequência correta de preenchimento dos parênteses, de cima para baixo, éAssocie adequadamente a coluna da esquerda à da direita.

Provas

Questão presente nas seguintes provas

- Ataques e Golpes e AmeaçasMalwaresBot e Botnet

- Ataques e Golpes e AmeaçasMalwaresVírusVírus de Arquivo

- Ataques e Golpes e AmeaçasMalwaresWorms

No bloco superior, estão descritas características de quatro tipos de códigos maliciosos; no inferior, estão listados os nomes de três códigos.

Associe adequadamente o bloco inferior ao superior.

1. Programa ou parte de um programa de computador que se propaga inserindo cópias de si mesmo, e tornando-se parte de outros programas e arquivos.

2. Programa capaz de se propagar automaticamente pelas redes, enviando cópias de um computador para outro computador.

3. Programa que possui mecanismos de comunicação com o invasor e pode ser controlado remotamente.

4. Programa projetado para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros.

( ) Bot

( ) Virus

( ) Worm

A sequência correta de preenchimento dos parênteses, de cima para baixo, é

Associe adequadamente o bloco inferior ao superior.

1. Programa ou parte de um programa de computador que se propaga inserindo cópias de si mesmo, e tornando-se parte de outros programas e arquivos.

2. Programa capaz de se propagar automaticamente pelas redes, enviando cópias de um computador para outro computador.

3. Programa que possui mecanismos de comunicação com o invasor e pode ser controlado remotamente.

4. Programa projetado para monitorar as atividades de um sistema e enviar as informações coletadas para terceiros.

( ) Bot

( ) Virus

( ) Worm

A sequência correta de preenchimento dos parênteses, de cima para baixo, é

Provas

Questão presente nas seguintes provas

- Backup e RecuperaçãoAtributos de Arquivamento (Backup Flag)

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Incremental

Como se denomina o tipo de backup que contém apenas os arquivos que foram criados ou modificados a partir do último backup realizado, e que, após fazer a cópia de um arquivo, desmarca o atributo (flag) de arquivamento?

Provas

Questão presente nas seguintes provas

- Backup e RecuperaçãoConceitos e Fundamentos de Backup

- Backup e RecuperaçãoTipos de BackupBackup Físico

Em relação a procedimentos de backup, é correto afirmar que

Provas

Questão presente nas seguintes provas

- Certificado Digital

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

Em uma interação cliente-servidor segura, durante a etapa de autenticação, o cliente obteve o certificado digital do servidor. Para manter a confidencialidade (privacidade) da comunicação apenas entre os dois, o cliente deve cifrar a mensagem com

Provas

Questão presente nas seguintes provas

- Conceitos BásicosTerminologiaAmeaça

- Ataques e Golpes e AmeaçasPharming

- Ataques e Golpes e AmeaçasSpoofingDNS Spoofing

Em relação às principais ameaças à segurança em ambientes de Tecnologia da Informação (TI), é correto afirmar que

Provas

Questão presente nas seguintes provas

O que caracteriza o funcionamento do FTP em modo passivo?

Provas

Questão presente nas seguintes provas

- Protocolos e ServiçosInternet e EmailPOP3: Post Office Protocol 3

- Protocolos e ServiçosInternet e EmailSMTP: Simple Mail Transfer Protocol

Considere as seguintes afirmações, sobre o protocolo POP3.

I. O protocolo POP3 é usado por clientes de e-mail para buscar e-mails de um servidor remoto através de uma conexão TCP.

II. O protocolo POP3 suporta vários métodos de autenticação para dar proteção contra acesso desautorizado a e-mails.

III. O protocolo POP3 é uma alternativa ao protocolo HTTP para uso em navegadores web.

Quais estão corretas?

I. O protocolo POP3 é usado por clientes de e-mail para buscar e-mails de um servidor remoto através de uma conexão TCP.

II. O protocolo POP3 suporta vários métodos de autenticação para dar proteção contra acesso desautorizado a e-mails.

III. O protocolo POP3 é uma alternativa ao protocolo HTTP para uso em navegadores web.

Quais estão corretas?

Provas

Questão presente nas seguintes provas

Cadernos

Caderno Container