Foram encontradas 36 questões.

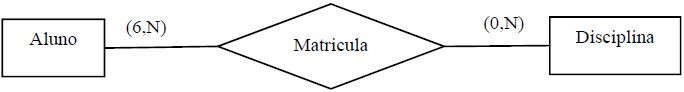

Observe o Modelo Entidade-Relacionamento (ER) abaixo:

Dentre as sentenças que descrevem o relacionamento entre Aluno e Disciplina, selecione a correta:

Provas

O diagrama de Casos de Uso da UML 2.0 a seguir representa um fragmento de um sistema de gerenciamento de um estabelecimento comercial. Avalie as afirmações sobre esse diagrama e assinale a alternativa correta:

Provas

Considere as seguintes relações em um banco de dados relacional:

Imovel (IDImovel, Endereco, DescricaoImovel, ValorAluguel, IDCidade)

Cidade (IDCidade, NomeCidade, UF)

Selecione a expressão SQL que obtém todos os imóveis cujo valor do aluguel está entre R$ 1000 e R$ 2000 e que se localizam no Rio de Janeiro ou Paraná:

Provas

- Conceitos BásicosPrincípiosIrretratabilidade (Não Repúdio)

- CriptografiaCriptografia AssimétricaChave Pública

- CriptografiaCriptografia AssimétricaChave Privada

No processo de transmissão eletrônica de um documento completo com assinatura digital utiliza-se chave pública e chave privada. De acordo com este contexto, analise as afirmações a seguir:

I. Na assinatura digital a chave privada é usada para cifragem da mensagem.

II. Na assinatura digital a chave pública é usada para decifragem da mensagem.

III. A assinatura digital pode agregar integridade, autenticação e não repúdio.

É correto o que se afirma em:

Provas

Muitos sistemas criptográficos têm a propriedade de que, fornecida a chave criptográfica, torna-se menos complicado encontrar a chave de decriptação e viceversa. TANENBAUM, Andrew S. Sistemas operacionais modernos. 3ª ed. Pearson, 2010 (adaptado).

Esses sistemas são chamados de

Provas

- Governança de TIGovernança Corporativa e TI

- Governança de TIISO/IEC 38500: Governança Corporativa de TI

- Governança de TIObjetivos da Governança de TI

- Governança de TIPrincípios de Governança de TI

A norma NBR ISO/IEC 38500:2009 estabelece princípios para o uso eficaz, eficiente e aceitável da TI, orientando dirigentes de organizações sobre uma boa governança corporativa em TI. De acordo com a NBR ISO/IEC 38500:2009, são princípios aplicáveis a maioria das organizações:

Provas

No projeto inicial do IPv6, com o cenário de esgotamento de endereços IPv4, o mesmo seria gradualmente implantado de forma a funcionar simultaneamente com o IPv4. Embora IPv6 e IPv4 não sejam diretamente compatíveis entre si, para esse processo de transição são necessárias técnicas para assegurar a coexistência e interoperabilidade entre ambos. Dentre os diversos cenários de coexistência de IPv6 e IPv4, a técnica de transição que consiste na convivência simultânea do IPv6 e do IPv4 nos mesmos equipamentos de forma nativa é denominada:

Provas

No mecanismo de segurança do Linux, cada processo carrega o UID (ID do usuário) e o GID (ID do grupo) de seu proprietário. Sempre que um arquivo é criado, ele obtém o UID e o GID do processo criador e um conjunto de permissões que especificam quais os tipos de acessos que o proprietário, membros de grupo do proprietário e o restante dos usuários têm sobre o arquivo. Assim, para um arquivo que tem modo de proteção rw-r--r--

Provas

- Banco de Dados RelacionalRestrições de IntegridadeIntegridade de Entidade

- Banco de Dados RelacionalTipos de ChavesChave Primária

No projeto de banco de dados relacional, a integridade de entidades é uma característica que necessita ser garantida. Nesse contexto, assinale a alternativa correta:

Provas

Para garantia da qualidade de software, a atividade de testes é necessária para mostrar que um programa faz o que é proposto fazer e para descobrir defeitos indesejáveis no programa antes de seu uso. Um sistema pode passar por três estágios de teste: testes em desenvolvimento, testes de release (ou funcional) e testes de usuário. Com relação aos testes em desenvolvimento, os testes unitários visam testar os componentes de programa tais como métodos ou classes de objetos. Uma estratégia para escolher casos de testes unitários é o teste de partição, sobre a qual é correto afirmar:

Provas

Caderno Container