Foram encontradas 100 questões.

Para proteger seus sistemas computacionais contra acessos não autorizados, os especialistas em segurança recomendam:

Provas

Disciplina: TI - Segurança da Informação

Banca: IPAD

Orgão: Polícia Científica-PE

Qual das alternativas abaixo apresenta apenas normas específicas para a área de segurança da informação?

Provas

Sobre os principais tipos de ataques utilizados pelos hackers, considere:

1. Buffer overflow, SQL injection e cross-sitescripting são técnicas de ataque que se utilizam dos campos de entrada de dados nos sites ou aplicações Web.

2. Numa rede protegida por um firewall apenas com filtragem de pacotes a técnica de IP spoofing pode ser eficaz na tentativa de burlar a segurança.

3. Numa rede sem fio, onde o access point utiliza como única proteção uma ACL (access control list) por MAC Address, a técnica de MAC spoofing pode ser eficaz na tentativa de invasão.

4. Engenharia social é uma técnica de proteção utilizada pelos administradores de segurança para educar os usuários contra a possível tentativa de hackers obterem informações de forma espontânea.

Podemos afirmar que está (ão) correta(s) as afirmativas:

Provas

Disciplina: TI - Redes de Computadores

Banca: IPAD

Orgão: Polícia Científica-PE

- Segurança de RedesSegurança de Redes Sem Fio

- Transmissão de DadosPadrões IEEE 802IEEE 802.11: Wireless LAN

Nas redes sem fio IEEE 802.11g o uso do WPA tem como missão fundamental:

Provas

Disciplina: TI - Segurança da Informação

Banca: IPAD

Orgão: Polícia Científica-PE

- CriptografiaCriptografia AssimétricaRSA: Rivest, Shamir and Adelman

- CriptografiaCriptografia SimétricaAES: Advanced Encryption Standard

Sobre os principais algoritmos criptográficos considere as afirmativas:

1. DES é um algoritmo de chave simétrica baseado na cifragem de blocos de 64bits, em um processo de 16 estágios (rounds).

2. A chave utilizada no DES possui tamanho efetivo de 56bits, sendo a mesma utilizada integralmente em todos os estágios.

3. A difusão e a confusão constituem importantes métodos introduzidos nos algoritmos criptográficos para torná-los mais robustos.

4. O AES é um algoritmo criptográfico de chave pública que foi escolhido pelo governo americano através de um concurso público para substituir o DES.

5. O RSA é geralmente utilizado como padrão para construção de certificados digitais, em conjunto com uma função de hash (ex.: MD5, SHA-1).

Quantas afirmativas estão corretas?

Provas

- Segurança da InformaçãoFerramentas de Segurança

- Segurança da InformaçãoCriptografia, Assinatura e Certificado Digital

O processo de assinatura digital de um documento utilizando uma função de hash MD5 garante:

Provas

- Segurança da InformaçãoFerramentas de Segurança

- Segurança da InformaçãoCriptografia, Assinatura e Certificado Digital

Quanto à certificação digital é correto afirmar:

Provas

Disciplina: TI - Segurança da Informação

Banca: IPAD

Orgão: Polícia Científica-PE

Sobre os conceitos de criptografia, considere as afirmativas:

1. A técnica de esteganografia pode ser bastante útil quando o canal de comunicação é inseguro, mas quando descoberta a sua utilização esta técnica sozinha torna-se completamente vulnerável.

2. Criptografia é o estudo de técnicas matemáticas relacionadas a aspectos de segurança da informação, assim como: confidencialidade, integridade, autenticidade.

3. Criptoanálise é o processo de avaliação da informação não criptografada para determinar o melhor algoritmo a ser utilizado na sua proteção. É muito utilizado pelos hackers para tentar desvendar qual algoritmo foi utilizado.

4. Com a evolução dos sistemas computacionais para tecnologia quântica, onde a capacidade de processamento será largamente acrescida, é provável que se faça necessário a construção de novos algoritmos criptográficos.

Quantas afirmativas estão corretas?

Provas

Disciplina: TI - Segurança da Informação

Banca: IPAD

Orgão: Polícia Científica-PE

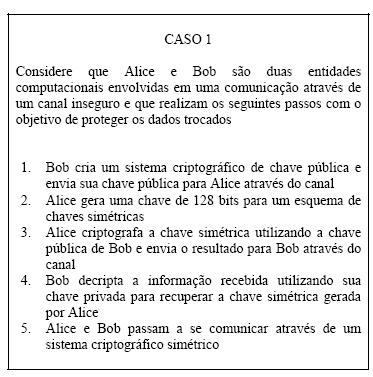

Para responder às questões de 62 a 64 leia o caso abaixo:

São exemplos válidos de algoritmos criptográficos utilizados por Bob para criar o sistema de chave pública e por Alice para gerar a chave simétrica, respectivamente:

Provas

Disciplina: TI - Segurança da Informação

Banca: IPAD

Orgão: Polícia Científica-PE

Para responder às questões de 62 a 64 leia o caso abaixo:

Quanto ao CASO 1, é correto afirmar que:

Provas

Caderno Container