Foram encontradas 100 questões.

Disciplina: TI - Segurança da Informação

Banca: IPAD

Orgão: Polícia Científica-PE

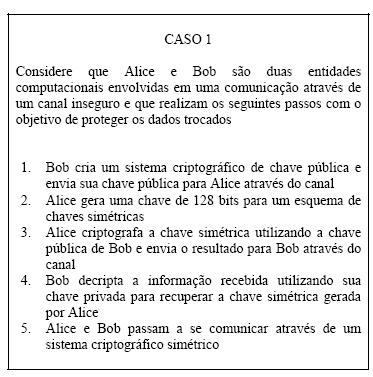

Para responder às questões de 62 a 64 leia o caso abaixo:

Sobre o CASO 1, considere as afirmativas:

1. Este caso representa a descrição de um protocolo criptográfico

2. O tamanho da chave gerada por Alice (passo 2) afetará mais o desempenho da comunicação do que o algoritmo simétrico escolhido

3. Após o passo 5 a comunicação passa a utilizar o sistema simétrico devido ao fato deste ser mais seguro do que o baseado em chave pública

4. A chave simétrica criada por Alice geralmente é chamada de chave de sessão

Podemos afirmar que estão corretas as afirmativas:

Provas

Disciplina: TI - Segurança da Informação

Banca: IPAD

Orgão: Polícia Científica-PE

- CriptografiaCifragem de Fluxo

- CriptografiaCriptografia Assimétrica

- CriptografiaCriptografia Simétrica

Quanto aos sistemas criptográficos, considere as afirmativas abaixo:

1. Podem ser classificados quanto ao número de chaves utilizadas em: sistema de chave pública e sistema de chave simétrica

2. Um sistema de chave simétrica utiliza para cada entidade participante da comunicação um par de chaves

3. Nos sistemas simétricos a crifagem pode ser realizada em blocos (block cipher) ou em um fluxo (stream cipher).

Podemos afirmar que estão corretas as afirmativas:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IPAD

Orgão: Polícia Científica-PE

- Compilação e Interpretação de CódigoAnálise Léxica

- Compilação e Interpretação de CódigoAnálise Sintática

- Compilação e Interpretação de CódigoCompilação

- Compilação e Interpretação de CódigoInterpretação

Acerca dos conceitos de montadores, compiladores e interpretadores, assinale a alternativa incorreta.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IPAD

Orgão: Polícia Científica-PE

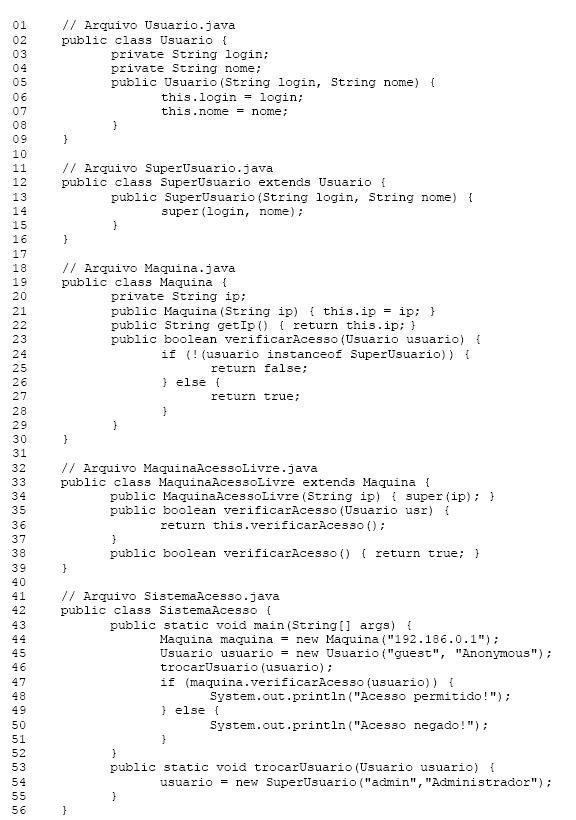

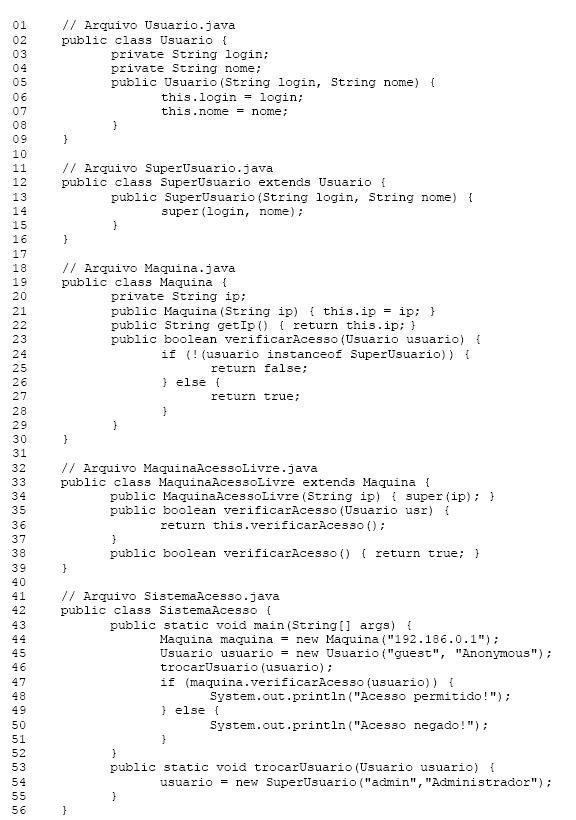

Nas questões 57 e 58, considere o código abaixo escrito em Java (os números apresentados à esquerda foram acrescentados apenas para facilitar a referência ao código e não fazem parte dos arquivos fontes):

Ainda com base no código Java apresentado, selecione a alternativa correta.

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IPAD

Orgão: Polícia Científica-PE

Nas questões 57 e 58, considere o código abaixo escrito em Java (os números apresentados à esquerda foram acrescentados apenas para facilitar a referência ao código e não fazem parte dos arquivos fontes):

Com base no código apresentado acima, se pode afirmar:

Provas

Disciplina: TI - Desenvolvimento de Sistemas

Banca: IPAD

Orgão: Polícia Científica-PE

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Fila

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: ListaLista Encadeada

- Fundamentos de ProgramaçãoEstruturas de DadosEstrutura de Dados: Pilha

- Fundamentos de ProgramaçãoTipos de Dados

A especificação de um tipo em uma linguagem de programação define um conjunto de valores, assim como de operações que podem ser aplicadas de maneira uniforme sobre tais valores. Acerca do conceito de tipos, analise as seguintes afirmativas:

1. Em geral, uma linguagem de programação oferece alguns tipos predefinidos, comumente referenciados como primitivos ou elementares, assim como mecanismos para a definição de novos tipos, que podem ser referenciados como tipos compostos, construídos ou estruturados.

2. Em linguagens orientadas a objetos, como Java e C, a definição de uma classe implica a definição de um novo tipo, ao qual pertencem todas as possíveis instâncias desta classe.

3. Pilhas e Filas são duas estruturas de dados que disciplinam o acesso a seus elementos utilizando um critério referenciado como LIFO (Last In First Out), segundo o qual o último elemento inserido na estrutura deve ser o primeiro a ser removido.

4. Em uma lista encadeada (com encadeamento simples), cada elemento, referenciado como nó, mantém uma referência para o elemento seguinte. Desta forma, a exclusão e inclusão de elementos na estrutura não implica movimentação dos demais na memória.

Dentre as afirmativas apresentadas, estão corretas:

Provas

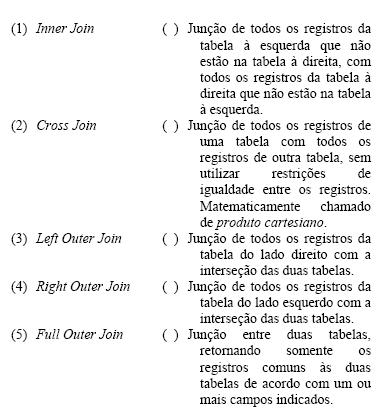

Considere que o comando de SQL join será utilizado para realizar a junção de duas tabelas: uma localizada antes do comando (tabela à esquerda) e outra depois do comando (tabela à direita). Com base nestas informações, numere a segunda coluna de acordo com a numeração da primeira e, em seguida, assinale a seqüência correta.

A seqüência correta, de cima para baixo, é:

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IPAD

Orgão: Polícia Científica-PE

- Fundamentos de Sistemas OperacionaisSistemas de Tempo Compartilhado

- Fundamentos de Sistemas OperacionaisSistemas Multiusuário/Multiprogramáveis

- Gerenciamento de ProcessosDeadlock

- Gerenciamento de ProcessosProcesso (Programa em Execução)

A respeito dos princípios dos sistemas operacionais, analise as afirmativas a seguir.

1. Um processo pode ser definido basicamente como um programa em execução. Cada processo possui o seu espaço de endereçamento de memória, que é o local onde serão armazenados o programa executável, os dados do programa e a sua pilha, além de um conjunto de registradores.

2. Se um processo X necessita de um recurso que está bloqueado pelo processo Y, um deadlock ocorre e uma das maneiras de remediar este deadlock seria forçar o desbloqueio do recurso bloqueado por Y.

3. Descritor de arquivo é um valor inteiro retornado pelo sistema operacional quando um arquivo é aberto para leitura ou gravação, devendo ser utilizado nas operações posteriores com o arquivo. O descritor de arquivo deve ser utilizado logo em seguida à sua criação, pois é através dele que as permissões de acesso do usuário serão verificadas para que o acesso ao seu conteúdo seja liberado.

4. Os sistemas multiprogramados mantêm diversos processos na memória, alternando a sua execução na CPU para que somente um processo seja executado por vez. Quando o intervalo de tempo de cada processo for pequeno, as trocas entre os processos serão realizadas freqüentemente, permitindo a interação do usuário com o programa durante a sua execução.

Estão corretas:

Provas

Disciplina: TI - Sistemas Operacionais

Banca: IPAD

Orgão: Polícia Científica-PE

- LinuxMemória no Linux

- Sistemas de ArquivosRecuperação de Arquivos

- WindowsGerenciamento de Memória no Windows

Com relação aos editores de recursos, discos e de memória, analise as afirmativas a seguir.

1. Os editores de disco são utilizados para analisar e modificar arquivos, recuperar arquivos excluídos e dados corrompidos, dentre outros.

2. Os editores hexadecimais (hex editors) podem trabalhar com outros formatos além do hexadecimal. Por exemplo, cadeias de informações podem ser convertidas e interpretadas nos formatos: ponto flutuante, binário, data/hora, instrução assembly equivalente, dentre outros, facilitando a visualização e a interpretação destes dados.

3. Editores de disco atuais como o LinHex também podem lidar com outras mídias, tais como cartões Compact Flash e Smart Media, bastante utilizados atualmente em câmeras digitais.

4. Editores de memória examinam a memória e podem visualizar/modificar as informações utilizadas internamente por algum processo.

Está(ão) correta(s):

Provas

Analise as afirmativas a seguir, relativas ao Windows 2000.

1. O Windows 2000 armazena as ocorrências de eventos em quatro tipos de logs: Application Log, Security Log, Webserver Log e System Log.

2. O Event Viewer exibe os seguintes tipos de eventos: Error, Warning, Information, Success Audit e Failure Audit.

3. O único log que pode ser visualizado somente pelos Administradores do sistema é o Security Log, já que todos os demais logs podem ser visualizados por todos os usuários.

4. O Registro é o local onde o Windows 2000 armazena grande parte dos dados relativos às configurações do sistema. Os Administradores podem mudar os dados destas configurações manualmente no registro visando ajustá-los.

5. Os arquivos excluídos da lixeira não poderão ser recuperados pelo Windows.

Assinale a alternativa correta:

Provas

Caderno Container